セキュリティグループは、パブリックネットワークまたはプライベートネットワークからのアクセスリクエストを許可するかどうかを管理するために使用されます。セキュリティのため、セキュリティグループのインバウンド方向はアクセス拒否ポリシーを採用している場合がほとんどです。必要に応じてセキュリティグループルールを変更または追加できます。本記事では、コンソールを通じてセキュリティグループルールを変更または追加する方法をご紹介します。

前提条件

ご存知のように、CVMインスタンスはパブリックネットワークまたはプライベートネットワークからのアクセスを許可または禁止する必要があります。セキュリティグループルール設定のその他の応用事例については、セキュリティグループの応用事例をご参照ください。 セキュリティグループルールを変更する

1. セキュリティグループページにログインし、作成した対象のセキュリティグループを探し出し、その操作列のルールの変更をクリックします。

2. セキュリティグループルールページで、必要に応じてルールの方向(インバウンド/アウトバウンド)を変更し、インバウンド/アウトバウンドルールタブをクリックします。

3. 変更が必要なセキュリティグループルールを探し出し、操作列の編集をクリックすることで、既存のルールを変更できます。

セキュリティグループルールの追加

1. セキュリティグループページにログインし、作成した対象のセキュリティグループを探し出し、その操作列のルールの変更をクリックします。

2. セキュリティグループの

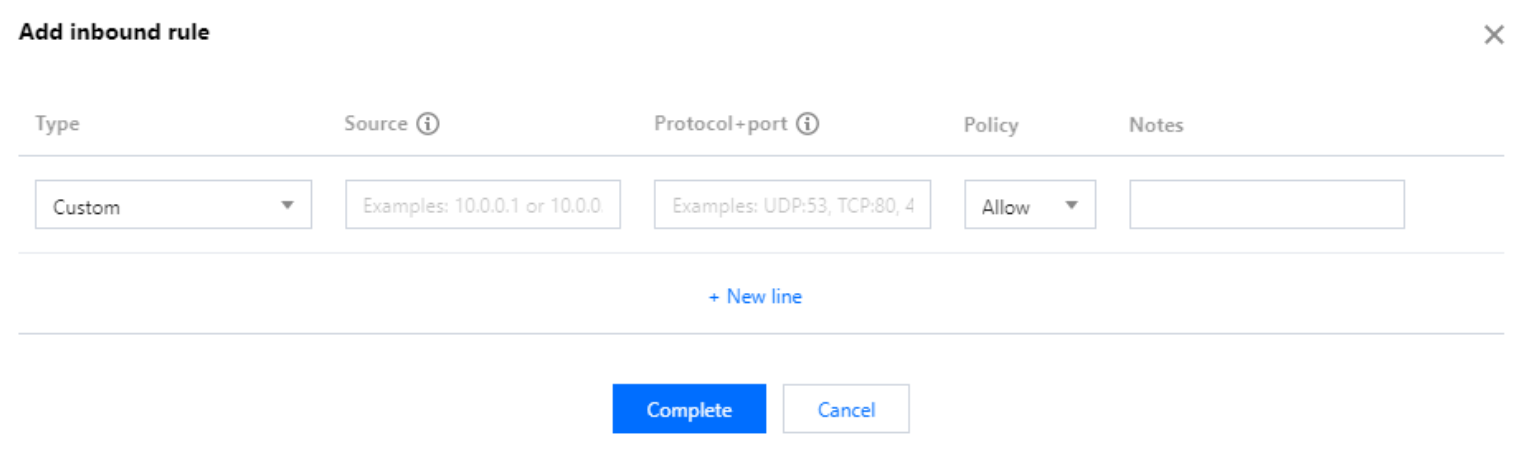

ルールページで、インバウンドルール > ルールの追加を選択します。 3. 表示されるダイアログボックスで、ルールを設定します。

タイプ:デフォルトでカスタムが選択されています。また、他のシステムルールテンプレートを選択することもできます。例えば、Windowsログインテンプレート、Linuxログインテンプレート、Pingテンプレート、HTTP(80)テンプレート、HTTPS(443)テンプレート、MySQL(3306)テンプレート、SQLServer(1433)テンプレートなどです。

ソース:トラフィックの送信元(インバウンドルール)または宛先(アウトバウンドルール)。次のいずれかのオプションを指定してください:

|

IPアドレスまたはCIDRブロック(Classless Inter-Domain Routing) | CIDR表記法を使用します(IPv4の場合:例 203.0.113.0、203.0.113.0/24 または 0.0.0.0/0。ここで 0.0.0.0/0 はすべての IPv4 アドレスにマッチすることを表します。IPv6の場合:例 FF05::B5、FF05:B5::/60、::/0 または 0::0/0。ここで ::/0 または 0::0/0 はすべての IPv6 アドレスにマッチすることを表します)。 |

パラメータテンプレート-IPアドレス | |

パラメータテンプレート-IPアドレスグループ | |

セキュリティグループ

| セキュリティグループIDを参照します。以下のセキュリティグループのIDを参照できます: 現在のセキュリティグループ:現在のセキュリティグループは、クラウドデータベースに関連付けられたセキュリティグループのIDを指します。 その他のセキュリティグループ:その他のセキュリティグループは、同じリージョン内の同じプロジェクト配下にある別のセキュリティグループのIDを指します。 説明: セキュリティグループID参照法は高度な機能としてオプションで使用可能です。参照されたセキュリティグループのルールは現在のセキュリティグループに追加されません。 セキュリティグループルールを設定する際に、送信元/宛先にセキュリティグループIDを入力した場合、そのセキュリティグループIDに関連付けられたクラウドデータベースインスタンスおよびENIのプライベートIPアドレスのみを送信元/宛先として扱い、パブリックIPアドレスは含まれないことを意味します。 |

説明:

IPアドレスの後ろの/数字はサブネットマスクであり、数字はサブネットマスクにおけるネットワーク部の長さを表します。例えば、192.168.0.0/24は1つのネットワークセグメントを表し、サブネットマスク/24は192.168.0.0の前24ビットがネットワーク部、後8ビットがホスト部であることを意味します。つまり、192.168.0.0/24サブネット内で割り当て可能なホストIPの範囲は:192.168.0.0 - 192.168.0.255です。

プロトコルポート:プロトコルタイプとポート範囲を入力してください。プロトコルタイプはTCP、UDP、ICMP、ICMPv6およびGREをサポートします。パラメータテンプレート内のプロトコルポートまたはプロトコルポートグループを参照することもできます。 注意:

TDSQL-C for MySQLに接続するには、TDSQL-C for MySQLインスタンスのポートを開放する必要があります。TDSQL-C for MySQLコンソールにログインし、クラスタIDをクリックして詳細ページに遷移し、接続情報でポートを確認できます。 TDSQL-C for MySQLコンソールのセキュリティグループページで設定したセキュリティグループルールは、プライベートIPアドレスとパブリックIPアドレス(有効化されている場合)の両方に適用されます。

プロトコルポートのサポート形式は以下の通りです:

単一のポート、例:TCP:80。

複数の個別ポート、例:TCP:80,443。

連続ポート、例:TCP:3306-20000。

すべてのポート、例:TCP:ALL。

ポリシー:デフォルトで許可を選択します。

許可:該当ポートへのアクセスリクエストを許可します。

拒否:データパケットを直接破棄し、一切の応答情報を返しません。

備考:カスタマイズ可能で、ルールを簡潔に記述し、後期管理を容易にするためです。

5. セキュリティグループのルールページでアウトバウンドルールをクリックし、ステップ2~4を参照して、セキュリティグループのアウトバウンドルールの追加を完了します。