製品アップデート

製品お知らせ

MySQL バージョン | TLS1.0 | TLS1.1 | TLS1.2 | TLS1.3 |

MySQL 5.7 | 非対応 | 非対応 | 対応 | 対応 |

MySQL 8.0 | 対応 | 対応 | 対応 | 対応 |

SELECT VERSION();クエリ結果サンプル:+--------------+| VERSION() |+--------------+| 8.0.30-txsql |+--------------+1 row in set (0.00 sec)

mysql -h <IPアドレス> --ssl-ca=<ca証明書パス> --ssl-mode=REQUIRED -P <ポート番号> -u <ユーザー名> -p

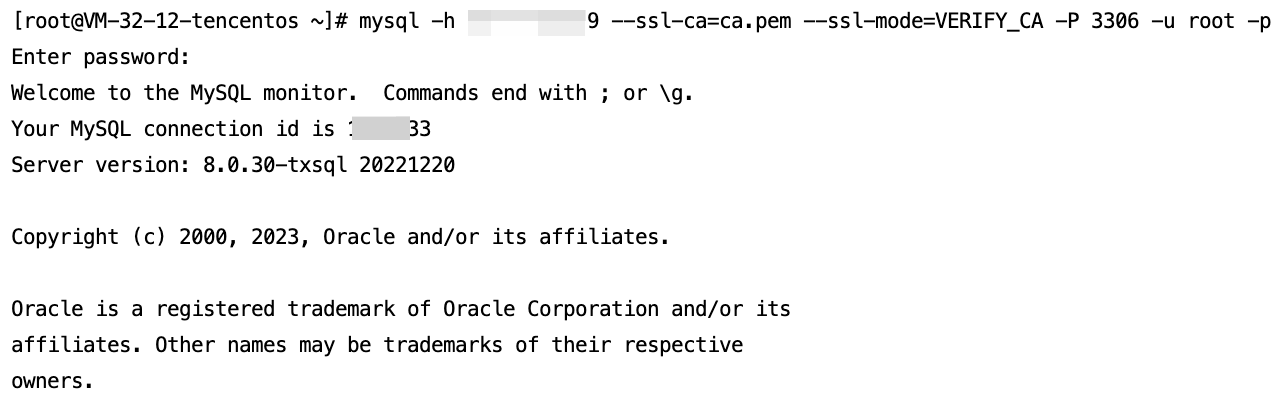

mysql -h <IPアドレス> --ssl-ca=<ca証明書パス> --ssl-mode=VERIFY_CA -P <ポート番号> -u <ユーザー名> -p

$conn = mysqli_init();mysqli_ssl_set($conn,NULL,NULL, "<ダウンロードされた証明書のパス>", NULL, NULL);mysqli_real_connect($conn, '<データベースアクセスアドレス>', '<データベースアクセスユーザー名>', '<データベースアクセスパスワード>', '<指定アクセスデータベース>', <アクセスポート>, MYSQLI_CLIENT_SSL);if (mysqli_connect_errno($conn)) {die('Failed to connect to MySQL: '.mysqli_connect_error());}

$options = array(PDO::MYSQL_ATTR_SSL_CA => '<ダウンロードされた証明書のパス>');$db = new PDO('mysql:host=<データベースアクセスアドレス>;port=<アクセスポート>;dbname='<指定アクセスデータベース>', '<データベースアクセスユーザー名>', '<データベースアクセスパスワード>', $options);

# generate truststore and keystore in codeString importCert = " -import "+" -alias mysqlServerCACert "+" -file " + ssl_ca +" -keystore truststore "+" -trustcacerts " +" -storepass password -noprompt ";String genKey = " -genkey -keyalg rsa " +" -alias mysqlClientCertificate -keystore keystore " +" -storepass password123 -keypass password " +" -dname CN=MS ";sun.security.tools.keytool.Main.main(importCert.trim().split("\\\\s+"));sun.security.tools.keytool.Main.main(genKey.trim().split("\\\\s+"));# use the generated keystore and truststoreSystem.setProperty("javax.net.ssl.keyStore","<ダウンロードされた証明書のパス>");System.setProperty("javax.net.ssl.keyStorePassword","tencentdb");System.setProperty("javax.net.ssl.trustStore","<ダウンロードされた証明書のパス>");System.setProperty("javax.net.ssl.trustStorePassword","tencentdb");url = String.format("jdbc:mysql://%s/%s?serverTimezone=UTC&useSSL=true", '<データベースアクセスアドレス>', '<指定アクセスデータベース>');properties.setProperty("user", '<データベースアクセスユーザー名>');properties.setProperty("password", '<データベースアクセスパスワード>');conn = DriverManager.getConnection(url, properties);

var builder = new MySqlConnectionStringBuilder{Server = "<データベースアクセスアドレス>",UserID = "<データベースアクセスユーザー名>",Password = "<データベースアクセスパスワード>",Database = "<指定アクセスデータベース>",SslMode = MySqlSslMode.VerifyCA,SslCa = "<ダウンロードされた証明書>",};using (var connection = new MySqlConnection(builder.ConnectionString)){connection.Open();}

try:conn = mysql.connector.connect(user='<データベースアクセスユーザー名>',password='<データベースアクセスパスワード>',database='<指定アクセスデータベース>',host='<データベースアクセスアドレス>',ssl_ca='<ダウンロードされた証明書のパス>')except mysql.connector.Error as err:print(err)

conn = pymysql.connect(user='<データベースアクセスユーザー名>',password='<データベースアクセスパスワード>',database='<指定アクセスデータベース>',host='<データベースアクセスアドレス>',ssl={'ca': '<ダウンロードされた証明書のパス>'}

DATABASES = {'default': {'ENGINE': 'django.db.backends.mysql','NAME': '<指定アクセスデータベース>','USER': '<データベースアクセスユーザー名>','PASSWORD': '<データベースアクセスパスワード>','HOST': '<データベースアクセスアドレス>','PORT': '<アクセスポート>','OPTIONS': {'ssl': {'ca': '<ダウンロードされた証明書のパス>'}}}}

var fs = require('fs');var mysql = require('mysql');const serverCa = [fs.readFileSync("<ダウンロードされた証明書のパス>", "utf8")];var conn=mysql.createConnection({host:"<データベースアクセスアドレス>",user:"<データベースアクセスユーザー名>",password:"<データベースアクセスパスワード>",database:"<指定アクセスデータベース>",port:<アクセスポート>,ssl: {rejectUnauthorized: true,ca: serverCa}});conn.connect(function(err) {if (err) throw err;});

rootCertPool := x509.NewCertPool()pem, _ := ioutil.ReadFile("<ダウンロードされた証明書のパス>")if ok := rootCertPool.AppendCertsFromPEM(pem); !ok {log.Fatal("Failed to append PEM.")}mysql.RegisterTLSConfig("custom", &tls.Config{RootCAs: rootCertPool})var connectionString stringconnectionString = fmt.Sprintf("%s:%s@tcp(%s:<アクセスポート>)/%s?allowNativePasswords=true&tls=custom","<データベースアクセスユーザー名>" , "<データベースアクセスパスワード>", "<データベースアクセスアドレス>", '<指定アクセスデータベース>')db, _ := sql.Open("mysql", connectionString)

client = Mysql2::Client.new(:host => '<データベースアクセスアドレス>',:username => '<データベースアクセスユーザー名>',:password => '<データベースアクセスパスワード>',:database => '<指定アクセスデータベース>',:sslca => '<ダウンロードされた証明書のパス>')

API | 説明 |

本インターフェース(CloseSSL)はSSL暗号化を無効化するために使用されます。 |

フィードバック