製品概要

製品機能

適用シーン

利用制限

Tag APIをサポートするリソースタイプ

Tagキー | 説明 | 例 |

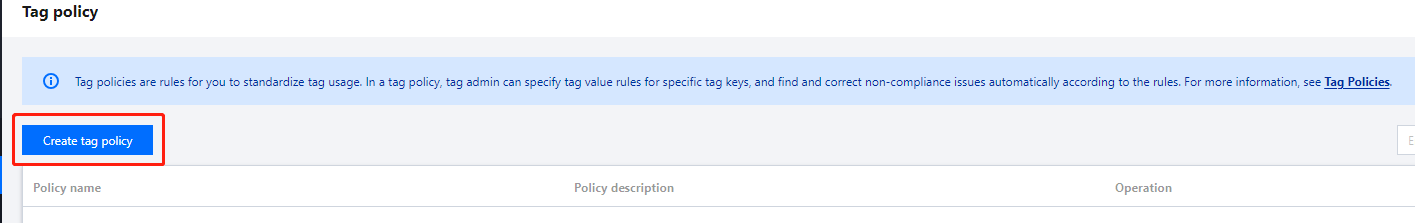

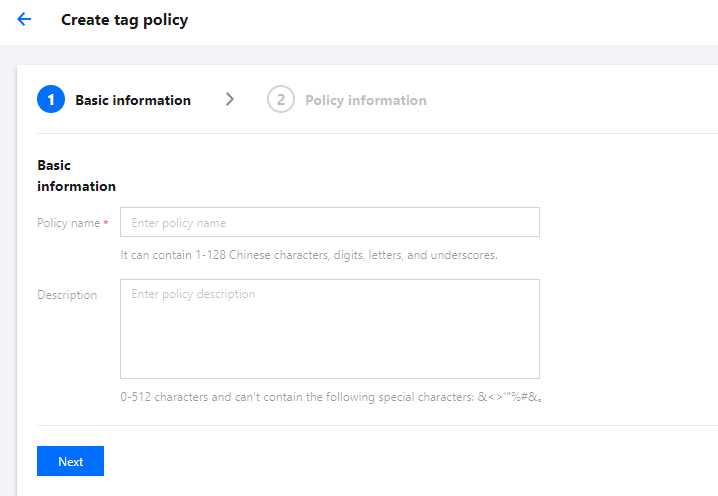

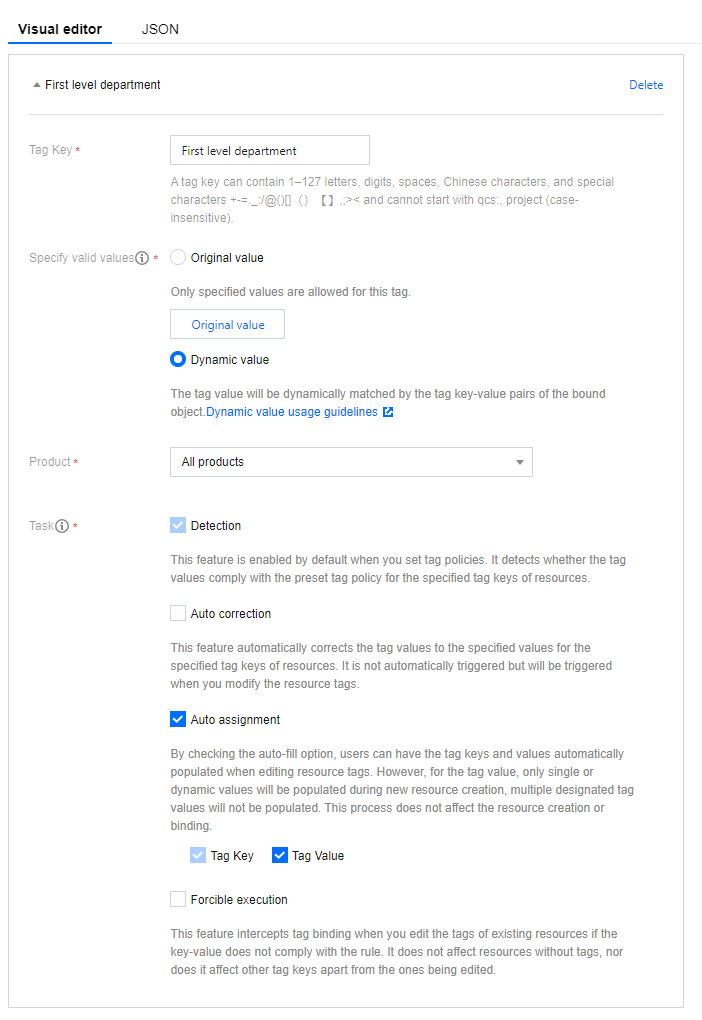

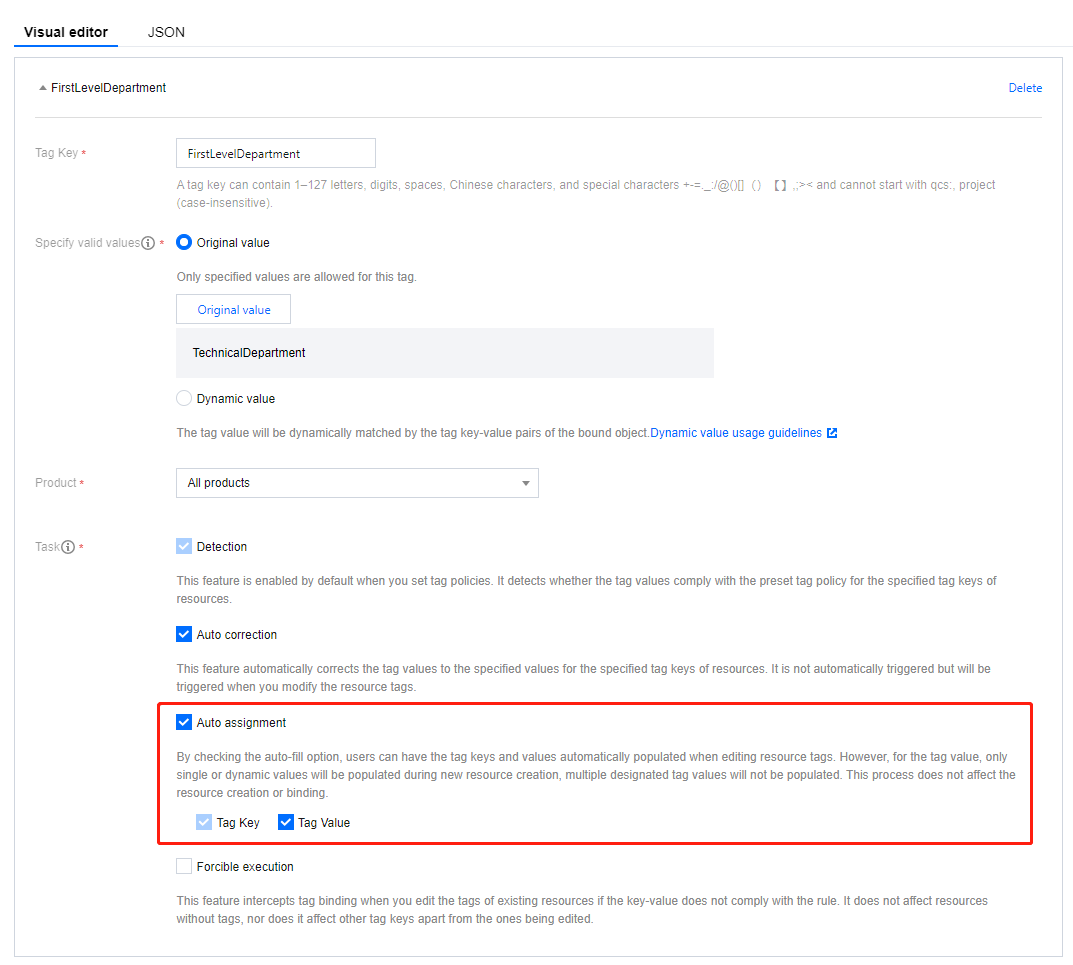

Tagキー | Tagポリシーにおけるポリシーキーは、後続の設定内容はすべてこのTagキーに基づいて構成されたルールです。 各Tagポリシーは複数のTagキーを設定可能です。 | - |

許可値を指定する | 許可値を指定すると、Tagキーに対応する許可された値を指定できます。 | - |

| 指定値:固定された複数の値を指定できます。ワイルドカードの書き方(*記号を1つのみ使用)もサポートします。 | 指定値:技術部、財務部 指定値ワイルドカード:技術*部、開発*チーム |

| 動的値:チェックを入れると、ポリシーがサブユーザーAにバインドされた場合、サブユーザーAがリソースに当該Tagキーをバインドする際、対応するTag値を選択する必要がありますが、前提としてサブユーザーは同名のTagキーにバインドされている必要があります。

例えば:サブユーザーAがCAMですでにTag第一階層の部門:技術部にバインドされている場合、動的値にチェックを入れると、サブユーザーAがリソースにTagをバインドする際、Tagキーとして第一階層の部門を選択するたびに、Tag値として技術部を選択する必要があります。自動修復が有効になっている場合、サブユーザーが誤って選択すると、システムが自動的に修復します。 | - |

製品リージョン | Tagキーに指定された製品のリソースタイプは、全製品を選択可能、または指定のリソースタイプを選択可能です。 | - |

機能エリア | 機能エリアは、ポリシーの現在のTagキーに対して有効化する機能を指定できます。チェックを入れて有効化すると、サブユーザーがリソースを作成する際やリソースのTagを編集する際に有効になります。 | - |

| 検出:デフォルトで有効、設定不要。 | - |

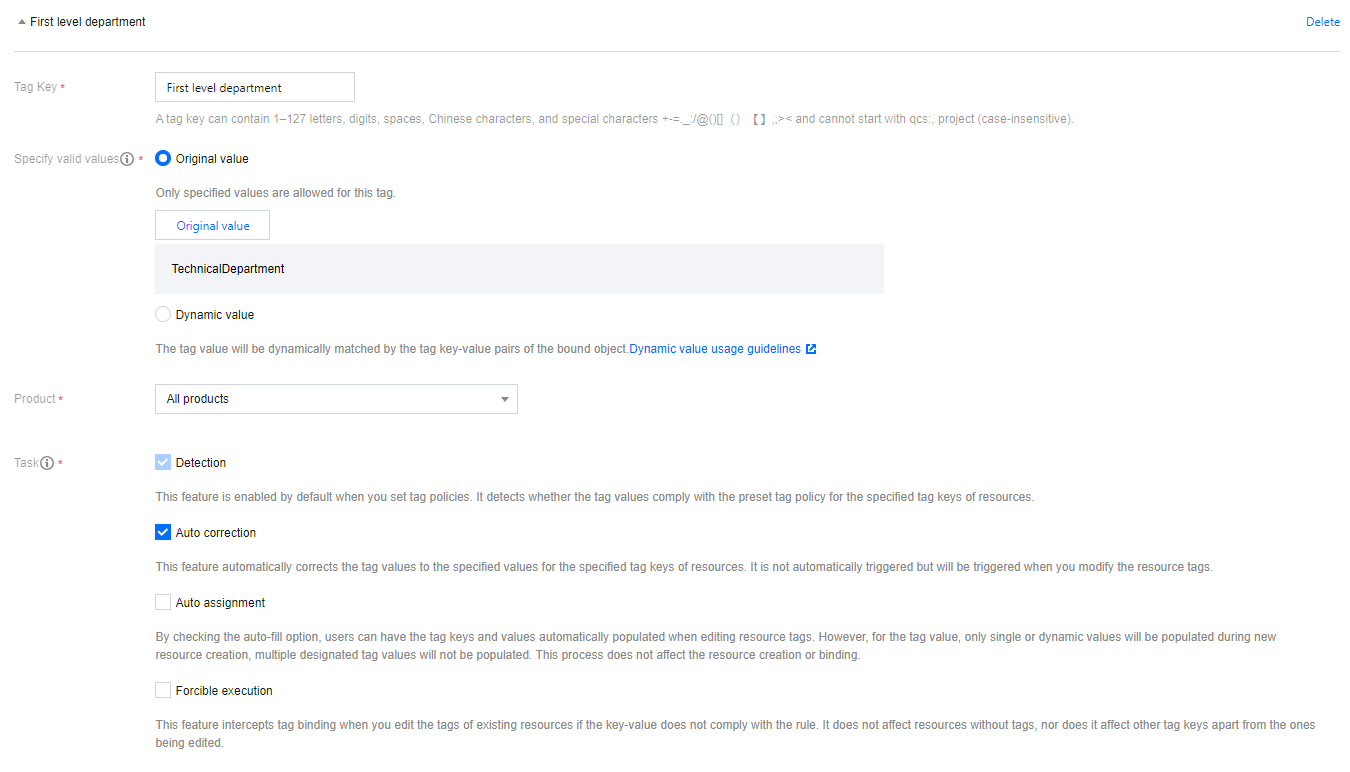

| オート修復:有効化後、指定されたリソース範囲内で、ユーザーが同じTagキーにバインドしている値が正しくない場合、システムが自動的にそのTag値を修復します。 | Tagキーが第一階層の部門、指定値が技術部で、自動修復を有効化すると、この子ユーザーがTag第一階層の部門:A をバインドした場合、自動修復がトリガーされます。 例は オート修復機能の例 を参照してください。 |

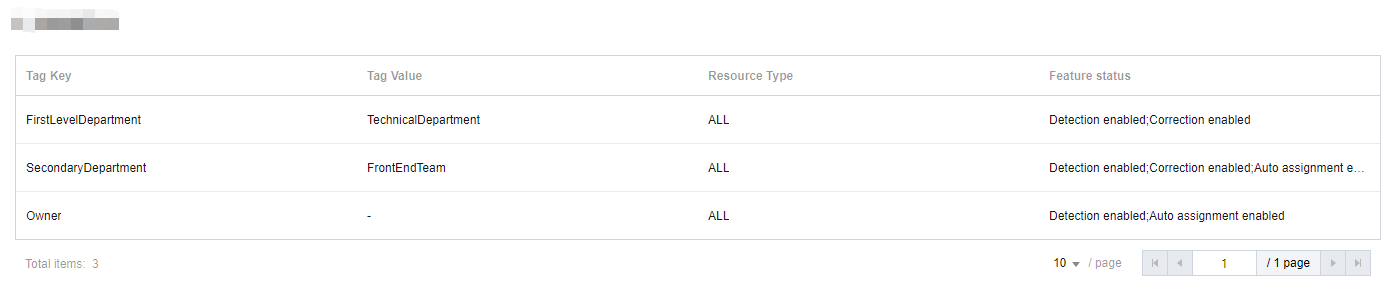

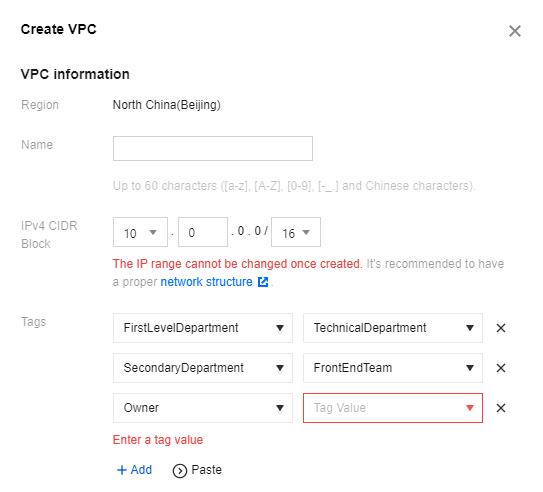

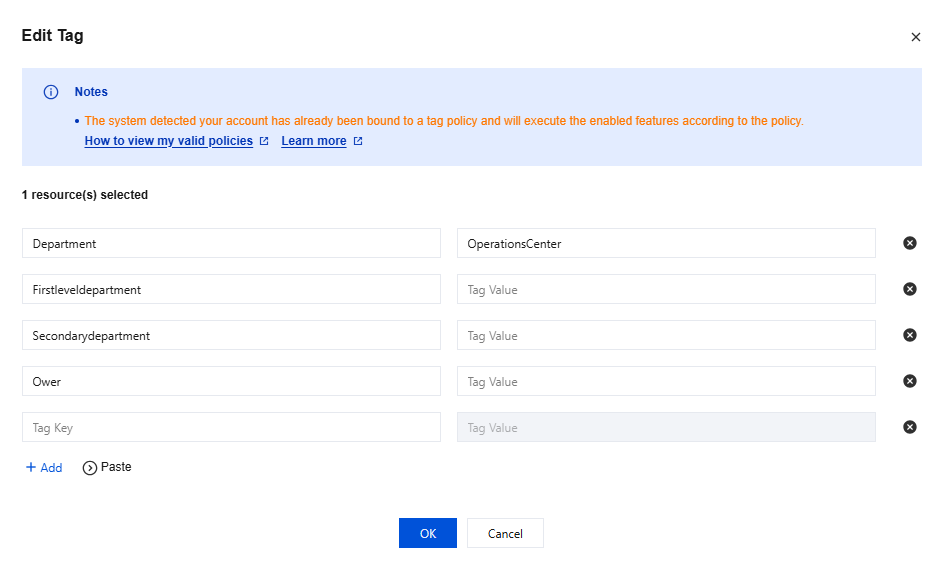

| 自動割り当て:有効化後、ユーザーがリソースを新規作成する際、またはリソースTagを編集する際、TagエディタがユーザーのTag割り当てを支援します。 Tagキーは、リソースの新規作成時またはリソースTagの編集時に、常に自動入力されます。 Tag値は、新規リソース作成時にのみ単一値または動的値に対して入力されます。複数値が指定された場合は入力されません。また、リソースTagを編集する際にはTag値は入力されません。サブユーザーが自身で値を割り当てる必要があります。 上記のプロセスは注意喚起のみを目的としており、リソースの作成や他のTagのバインドに影響を与えることはありません。 | 1. ポリシーで3つのTagキー 第一階層の部門、第二階層の部門、責任者を設定すると、ユーザーがTagを編集する際に自動的に3つのキーが表示されます。2. Tagキー 第一階層の部門に指定値技術部を設定し、自動Tag値割り当てをチェックすると、ユーザーがリソースを新規作成する際に第一階層の部門:技術部が自動表示され、リソース作成後にこのTagがバインドされます。例は 自動割り当て機能の例 を参照してください。 |

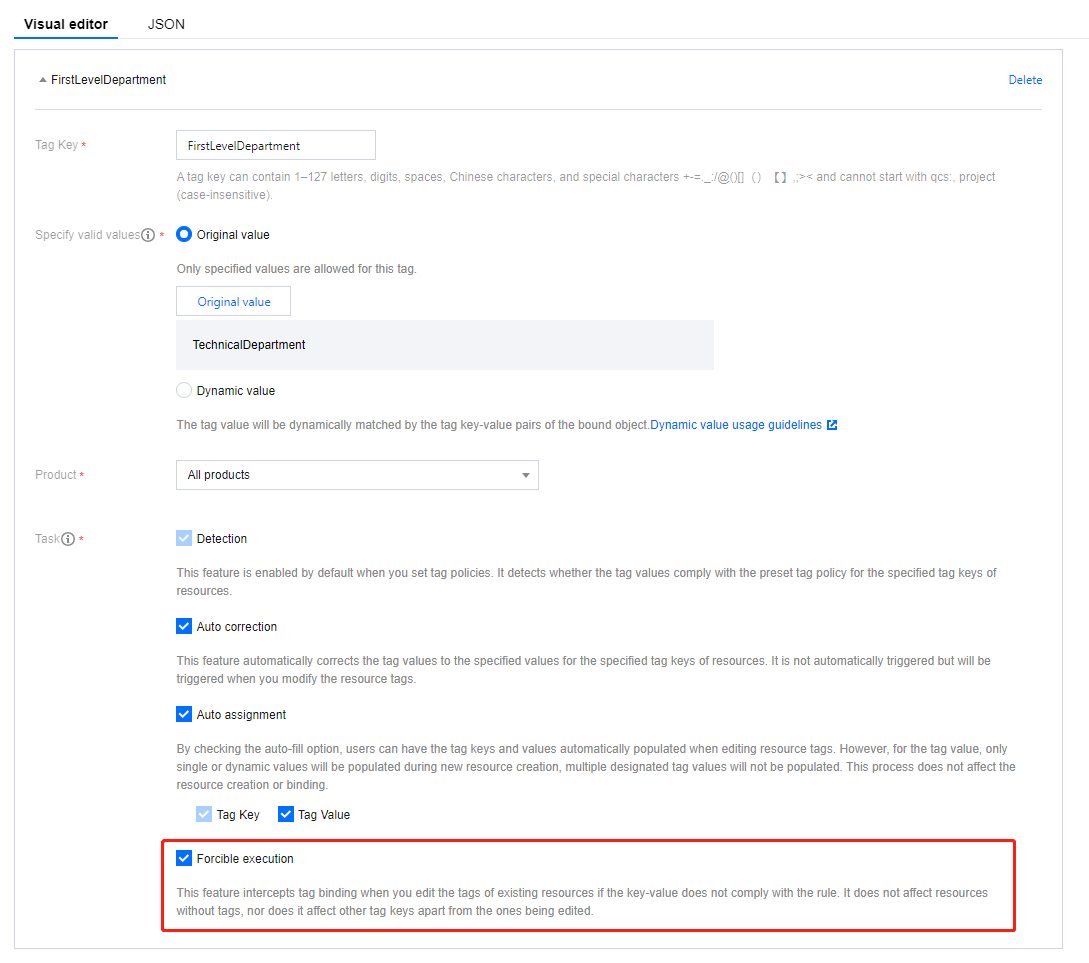

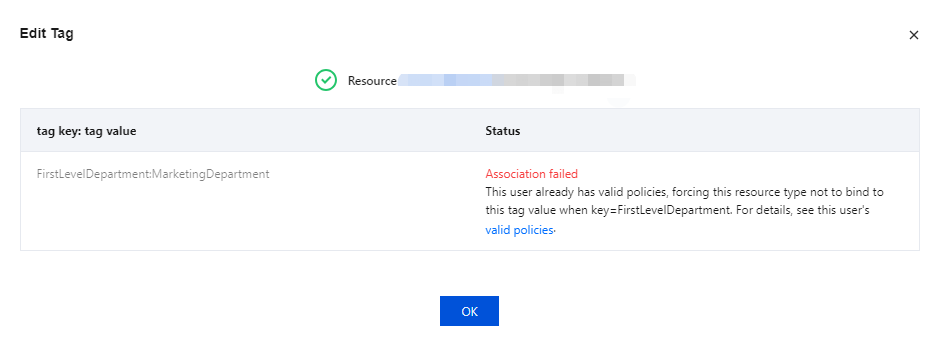

| 強制適用 :有効にすると、ユーザーが既存リソースのTagを編集する際、キーと値が条件に合わない場合、バインドをブロックします。ただし、作成時にTagのないリソースには影響せず、リソースTag編集時の他のTagキーにも影響しません。 | Tagキー 第一階層の部門に指定値技術部を設定し、強制ブロックをチェックすると、ユーザーがリソースのTagを編集する際に、Tagキーを第一階層の部門に選択したが、Tag値を他の値に選択した場合、操作が失敗し、この操作は有効なポリシールールに適合しないと表示されます。例は 強制適用機能の例 を参照してください。 |

{"tags": {"部門": {"tag_key": {"@@assign": "第一階層の部門"},"tag_value": {"@@assign": [技術部]},"resource_type_scope": {"@@assign": ["*"]},"correction": {"@@assign": "on"}}}}

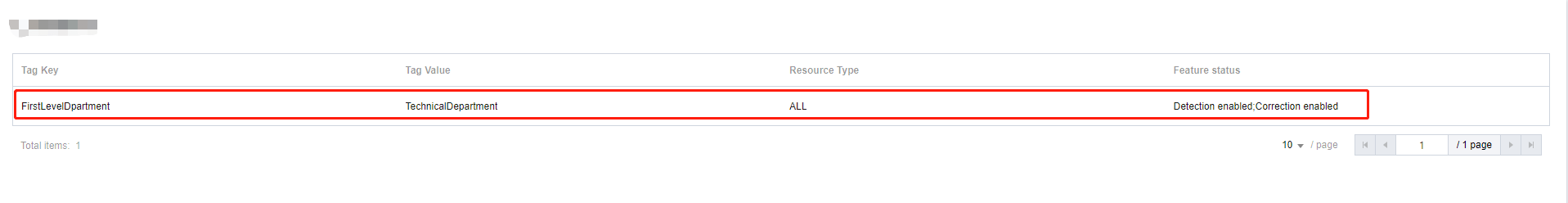

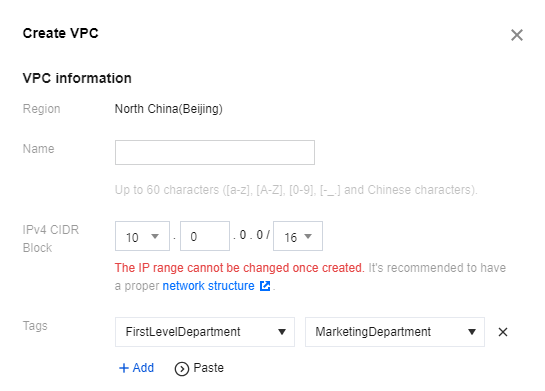

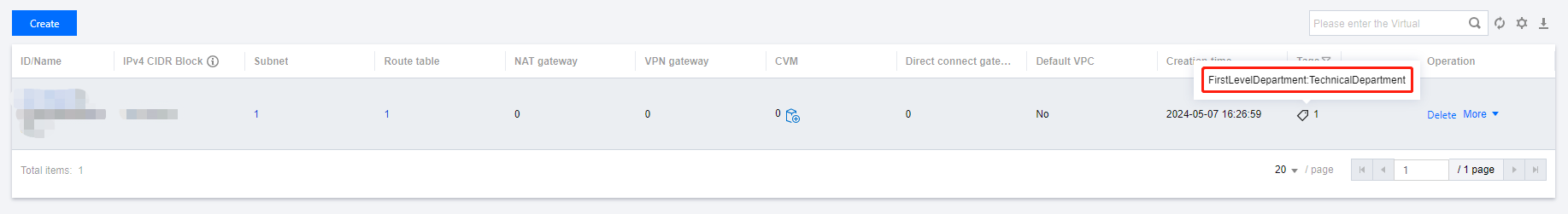

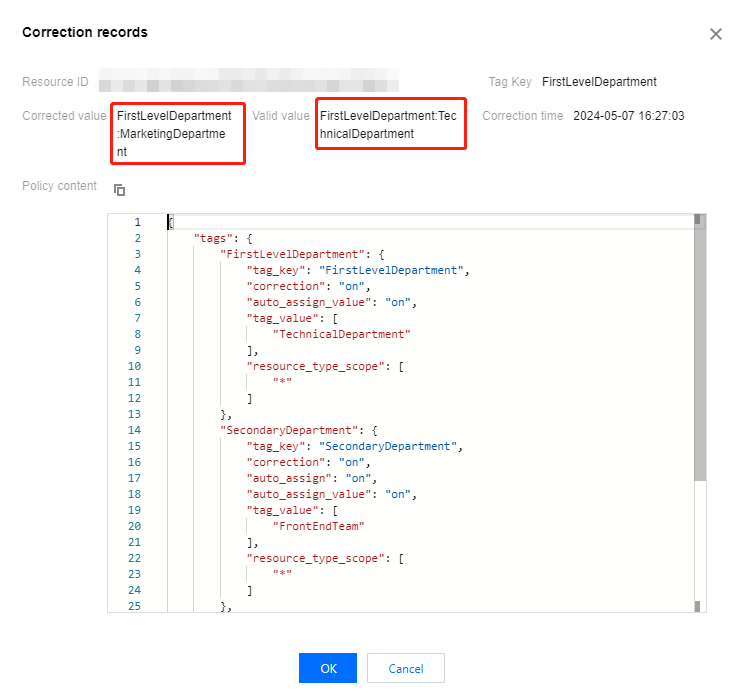

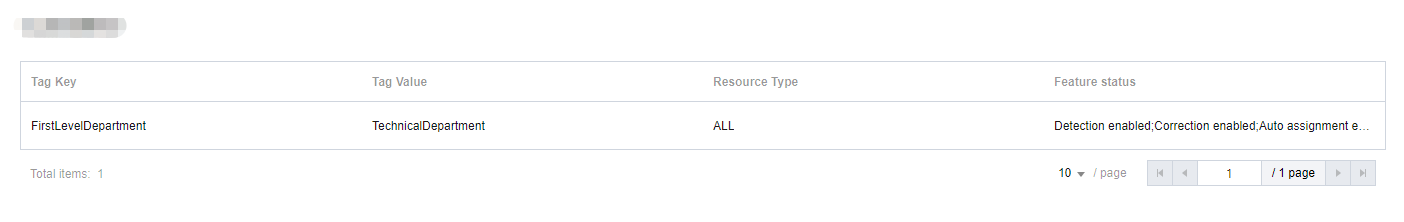

第一階層の部門に設定し、Tag値を技術部に指定した場合、ユーザーがTagを作成する際に、システムは自動的にそのTagキーに関連付けられたTag値が技術部であるかどうかを検証します。ユーザーがTag値を間違って選択した場合、システムは自動的に修正します。

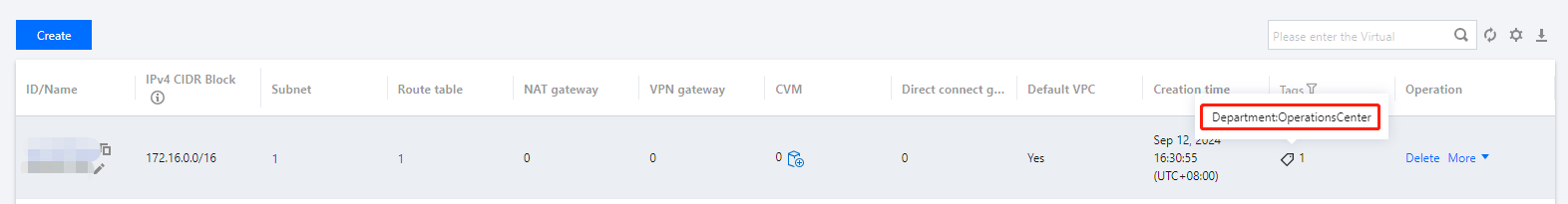

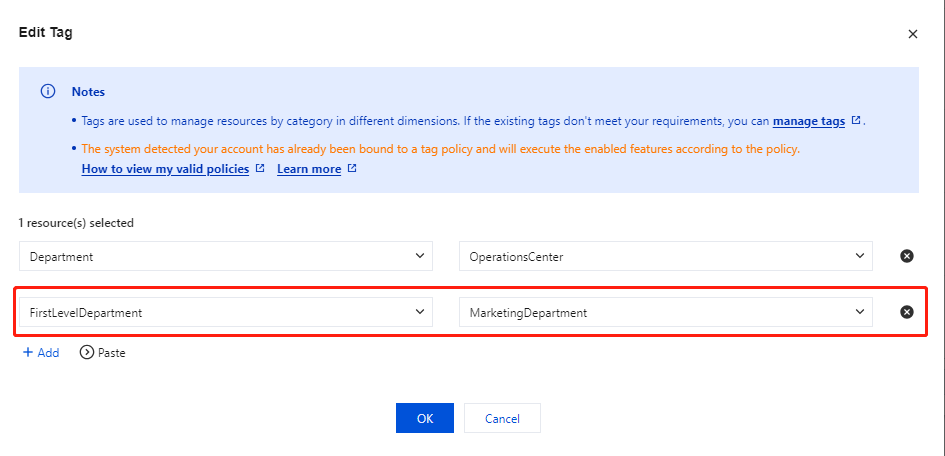

第一階層の部門に対してTag値市場部を選択したことを検出し、ポリシーに基づいて自動的に修復機能を実行し、Tag値を技術部に修正しました。

{"tags": {"一次部門": {"tag_key": {"@@assign": "第一階層の部門"},"tag_value": {"@@assign": [技術部]},"resource_type_scope": {"@@assign": ["*"]},"correction": {"@@assign": "on"},"auto_assign": {"@@assign": "on"},"auto_assign_value": {"@@assign": "on"}},"第二階層の部門": {"tag_key": {"@@assign": "第二階層の部門"},"tag_value": {"@@assign": [フロントエンドチーム]},"resource_type_scope": {"@@assign": ["*"]},"correction": {"@@assign": "on"},"auto_assign": {"@@assign": "on"},"auto_assign_value": {"@@assign": "on"}},"担当者": {"tag_key": {"@@assign": "担当者"},"resource_type_scope": {"@@assign": ["*"]},"tag_value_dynamic": {"@@assign": "on"},"auto_assign": {"@@assign": "on"},"auto_assign_value": {"@@assign": "on"}}}}

第一階層の部門、第二階層の部門、担当者を設定すると、ユーザーがサービスバインドTagを新規作成する際に自動的に3つのキーが表示されます。

第一階層の部門、第二階層の部門、担当者にバインドされていない場合、システムは自動的にTagキーを入力します。Tag値はユーザーが自身で選択する必要があります。

{"tags": {"第一階層の部門": {"tag_key": {"@@assign": "第一階層の部門"},"tag_value": {"@@assign": [技術部]},"resource_type_scope": {"@@assign": ["*"]},"correction": {"@@assign": "on"},"auto_assign": {"@@assign": "on"},"enforced_for": {"@@assign": ["*"]},"auto_assign_value": {"@@assign": "on"}}}}

第一階層の部門に指定値技術部を設定し、強制ブロックをチェックします。ユーザーがリソースのTagを編集する際に、Tagキーを第一階層の部門に選択したが、Tag値を他の値に選択した場合、操作が失敗し、この操作は有効なポリシールールに適合しないと表示されます。

フィードバック