アイデンティティセンターとKeycloakシングルサインオンの例

Download

フォーカスモード

フォントサイズ

本ドキュメントでは、Keycloakとアイデンティティセンター間でシングルサインオン(SSOログイン)を実施する例を提供します。

説明:

本ドキュメントでは、Keycloak 26.3.4 を例として説明します。

準備作業

SSOログインを設定する前に、ユーザーの作成を完了することが必要:アイデンティティセンターで同名ユーザーを作成します。作成時、アイデンティティセンターのユーザー名はKeycloakのユーザー名と一致させる必要があります。具体的な操作については、ユーザー管理を参照してください。

アイデンティティセンターで設定する

ステップ1:SSOログインを有効化する

1. グループアカウント管理 > IDセンター管理 > ユーザー管理 > 設定 ページにログインします。

2. SSOログインエリアで

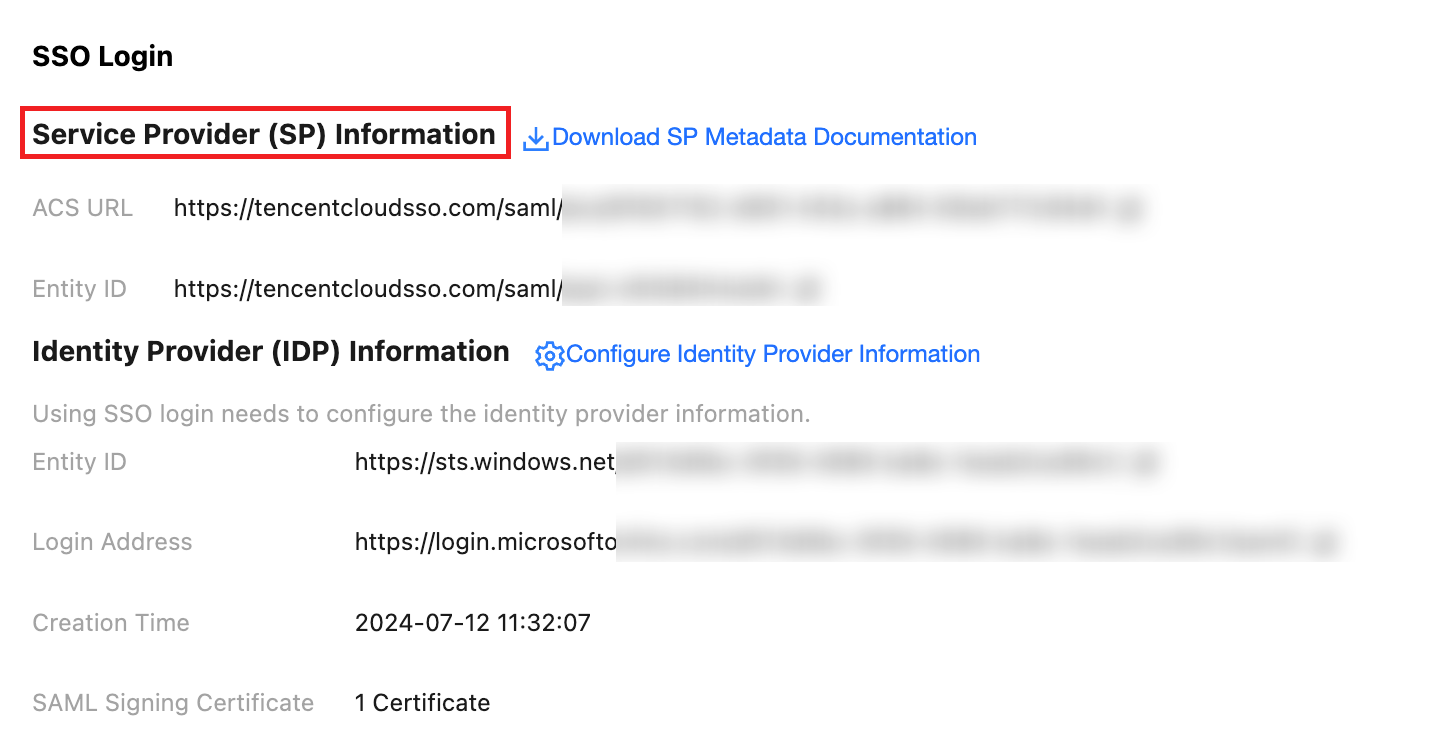

ステップ2:サービスプロバイダー(SP)情報をコピーする

サービスプロバイダ(SP)情報エリアで、ACS URLとEntity IDを参照し、コピーします。これらは外部IdPの手動設定に使用できます。

ステップ3:ユーザーログインURLを取得する

Keycloakの設定で

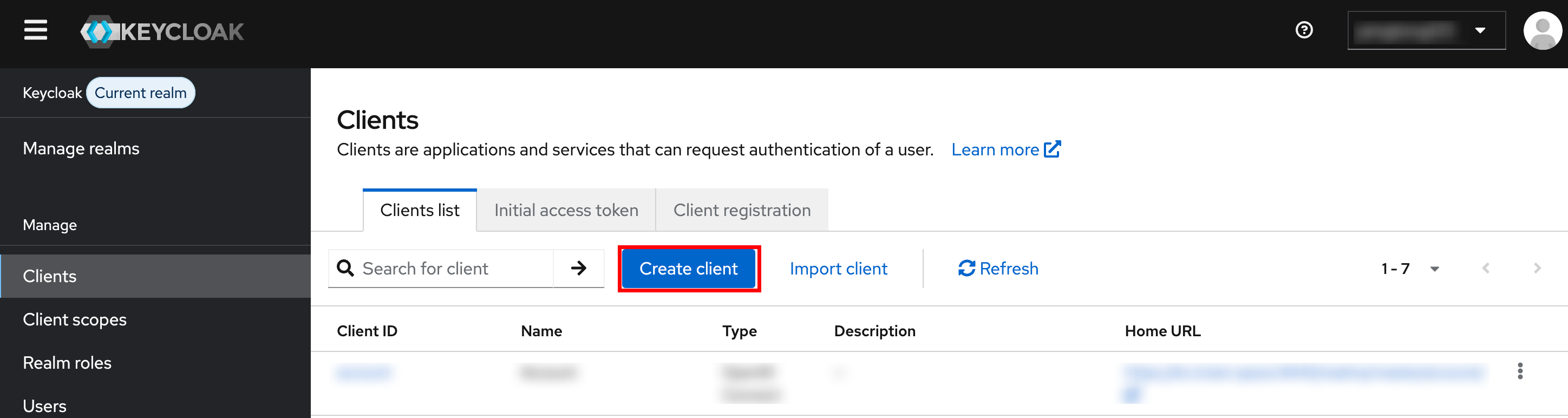

手順1:Keycloakでクライアントを作成する

1. 管理者はKeycloakにログインし、Manage > Clients ページで、Create clientをクリックして設定ページに進みます。

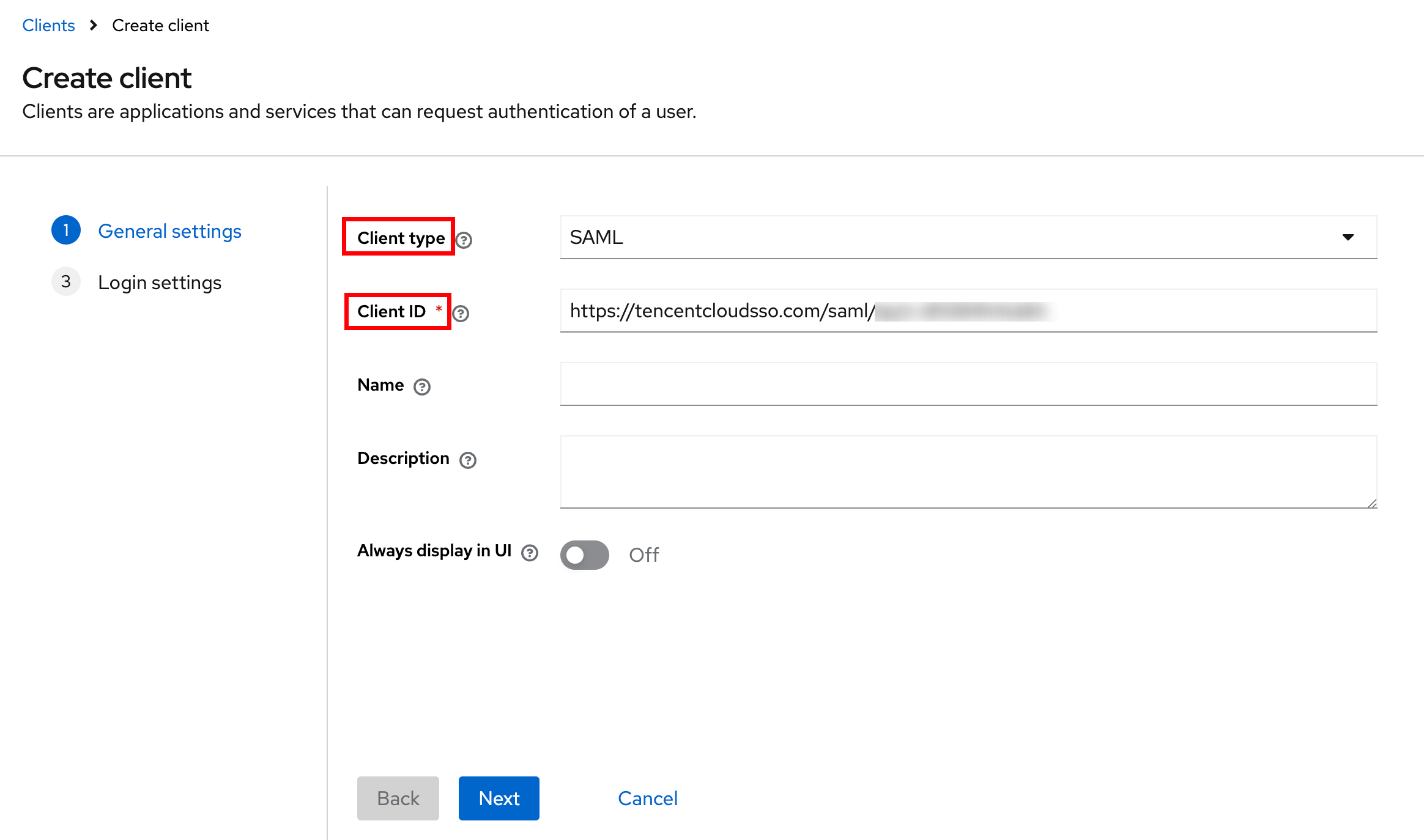

2. 一般設定ページのClient typeでSAMLを選択し、Client IDにステップ2で取得したアイデンティティセンターのEntity IDを入力し、次へをクリックします。

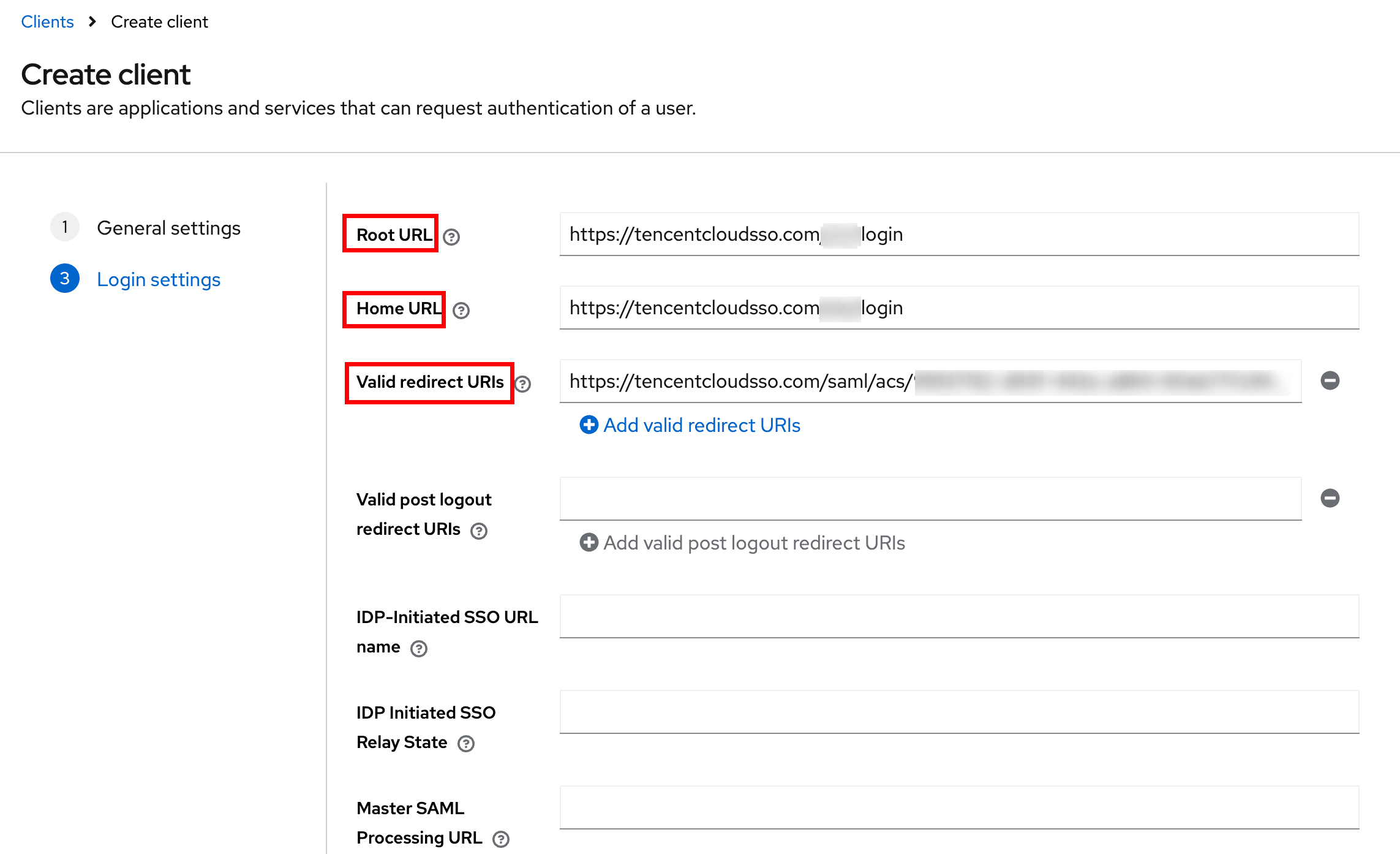

3. Login settings ページで、以下の情報を入力後、Save をクリックして、Keycloakの設定を完了します。

Root URL とHome URL には、ステップ3で取得したアイデンティティセンターのユーザーログインURLを入力してください。

有効なリダイレクトURI にステップ2で取得したACS URLを入力します。

ステップ2:Keycloakでメタデータドキュメントをダウンロードする

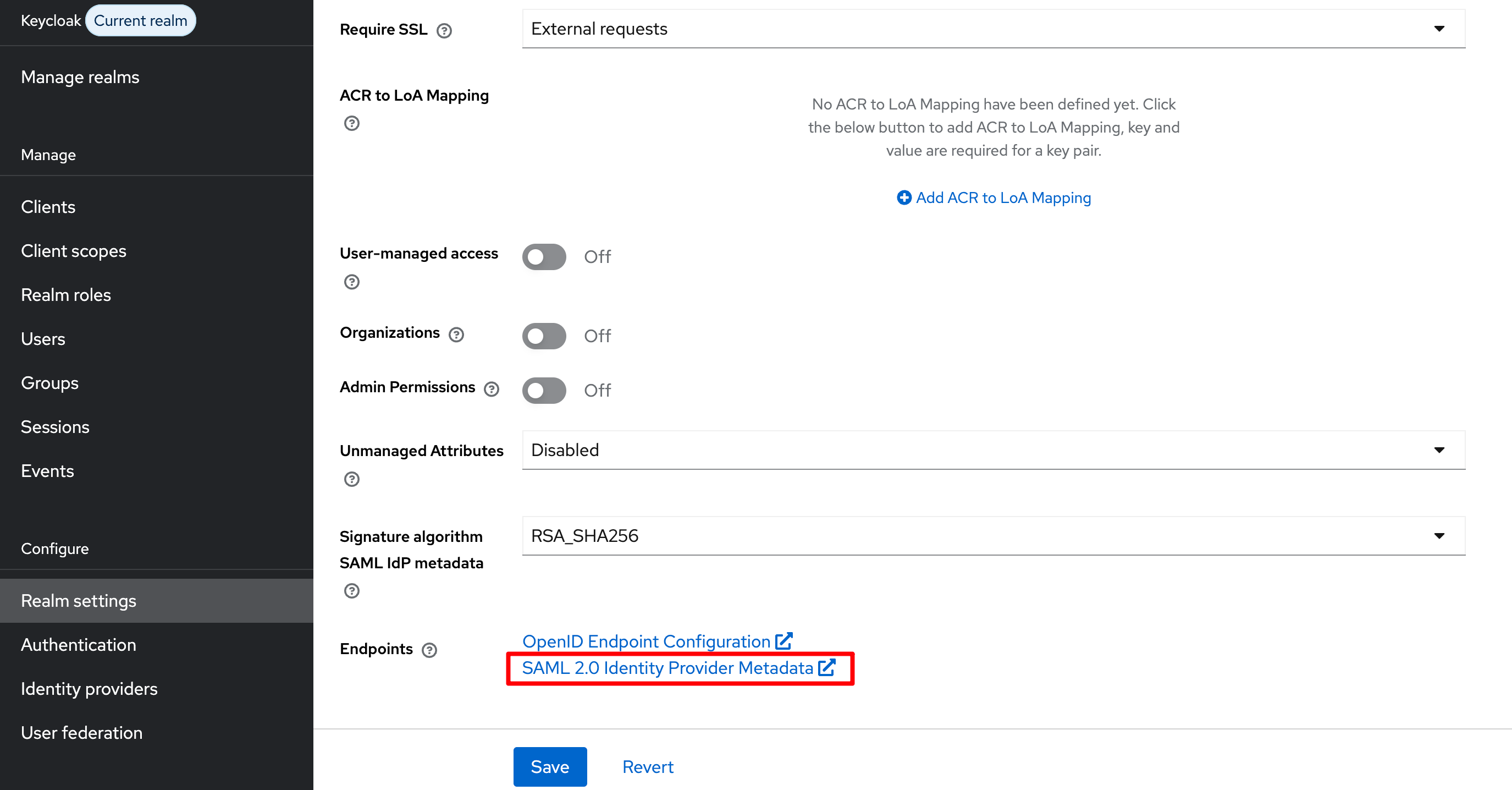

1. Configure > Realm settings ページで、ウェブから SAML 2.0 Identity Provider Metadata リンクを開きます。

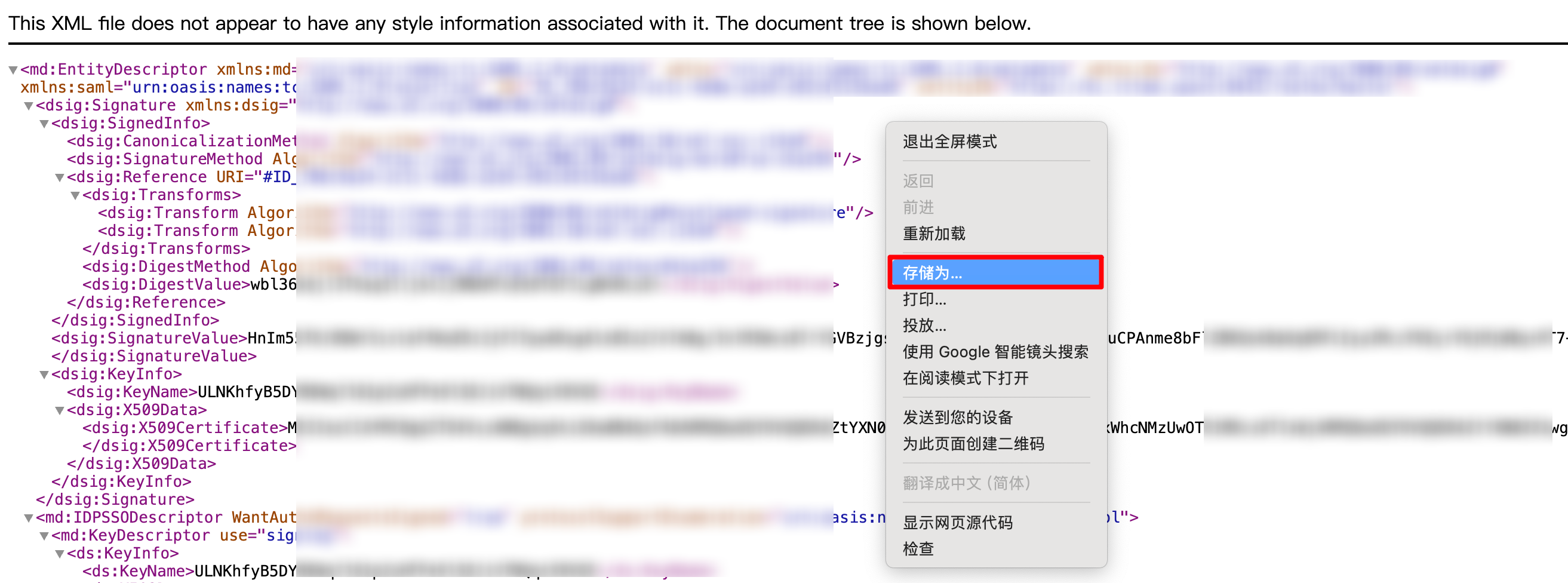

2. 開いたウェブページで、マウスを右クリックし、名前を付けて保存を選択してローカルファイルとして保存すると、メタデータXMLドキュメントを取得できます。

説明:ウェブページのデータをコピーして貼り付けて保存しないでください。フォーマットが互換性がありません。

ステップ3:アイデンティティセンターでフェデレーションメタデータ XMLをアップロードする

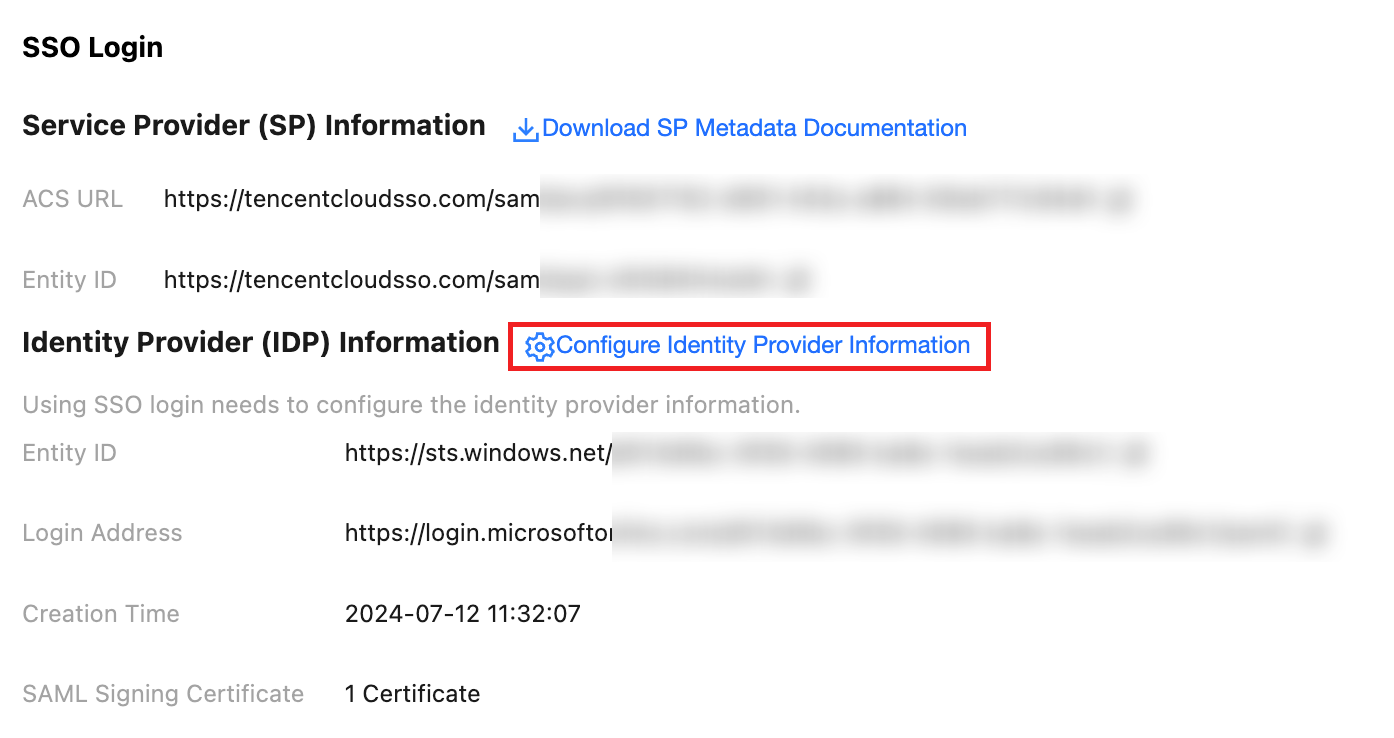

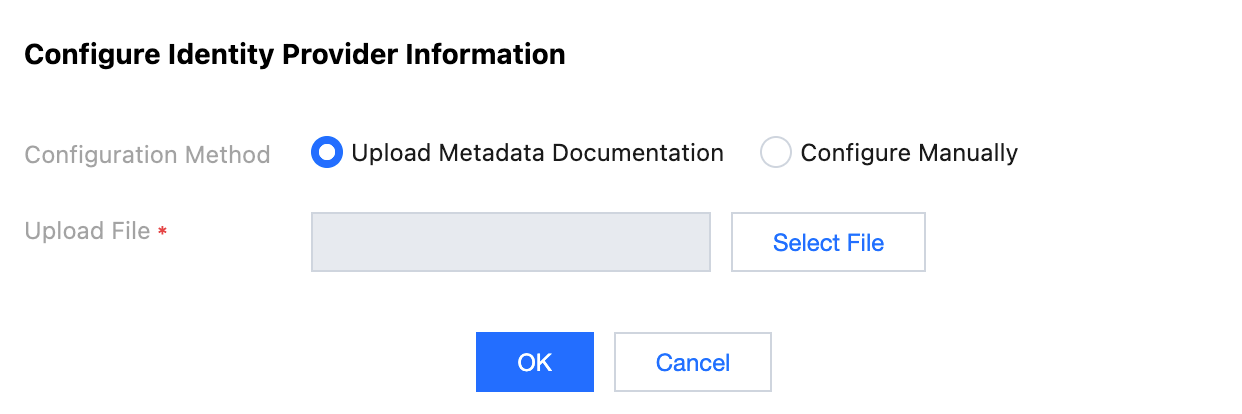

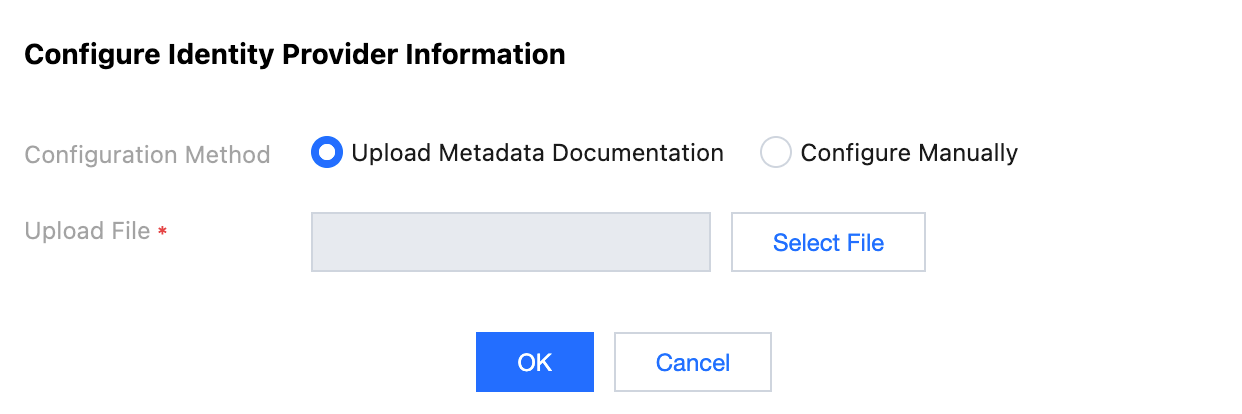

1. TCO > アイデンティティセンター管理 > 設定 > SSOログインのアイデンティティプロバイダ(IDP)情報エリアで、アイデンティティプロバイダ情報の設定をクリックします。

2. ファイルを選択をクリックし、KeycloakでダウンロードしたメタデータXMLドキュメントをアップロードして設定を完了します。

結果検証

SSOログイン設定完了後、Tencent CloudからSSOログインを開始できます。

ログインフロー:

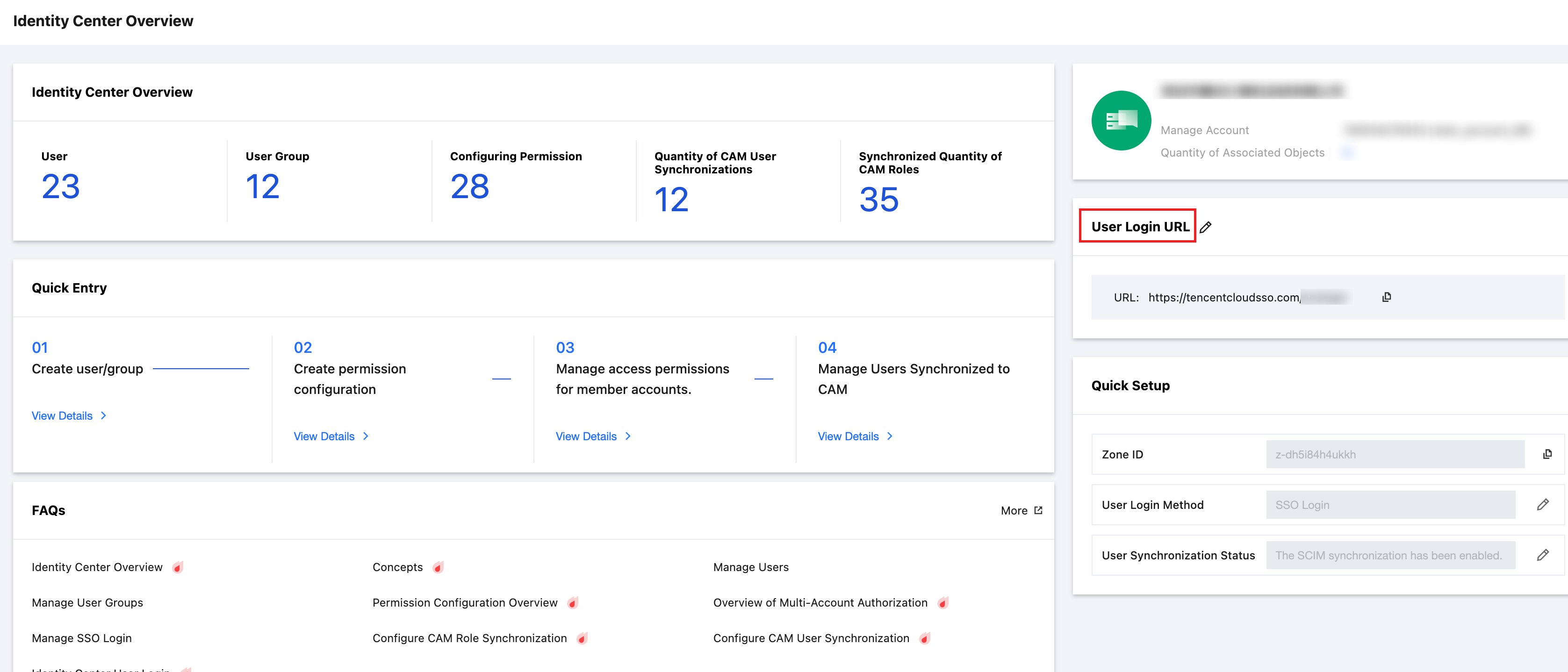

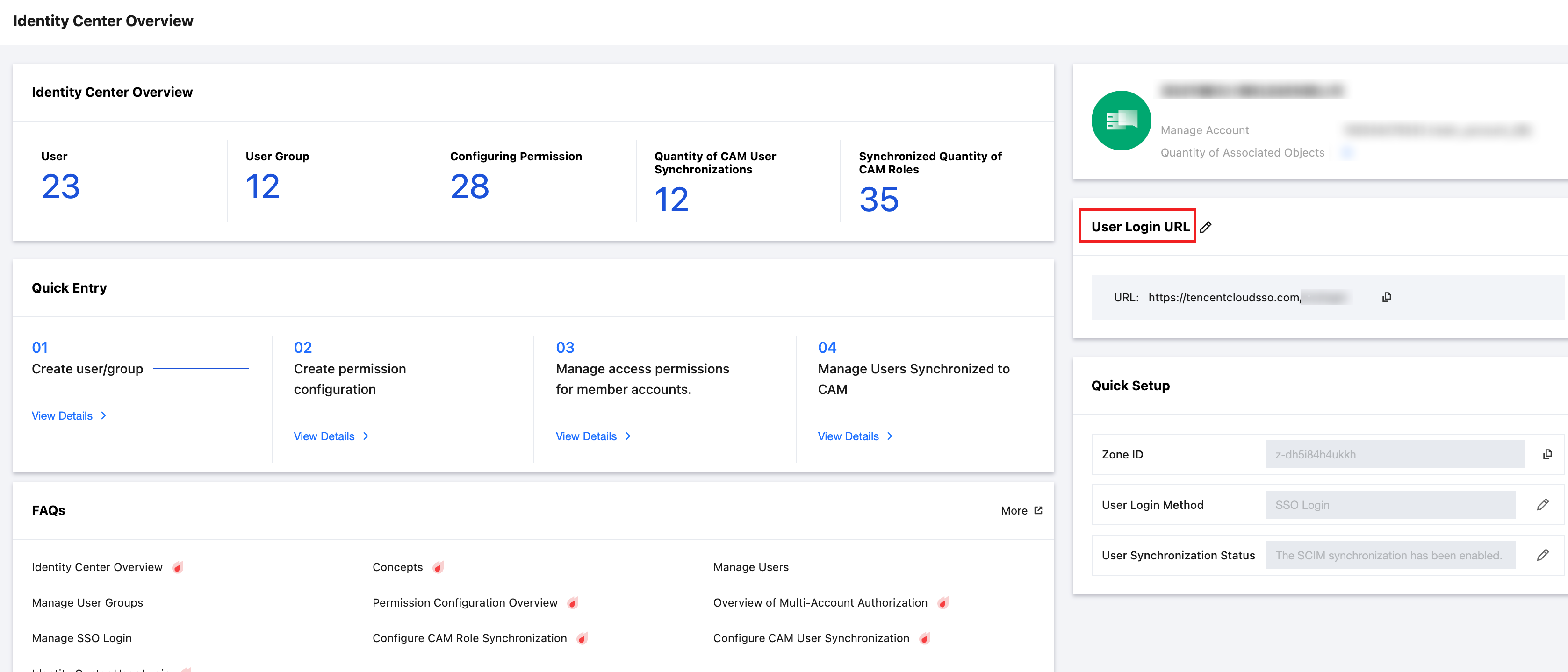

1. アイデンティティセンター管理者はグループアカウント管理 > アイデンティティセンター管理 > アイデンティティセンター概要ページの右側で、ユーザーログインURLを参照し、コピーします。

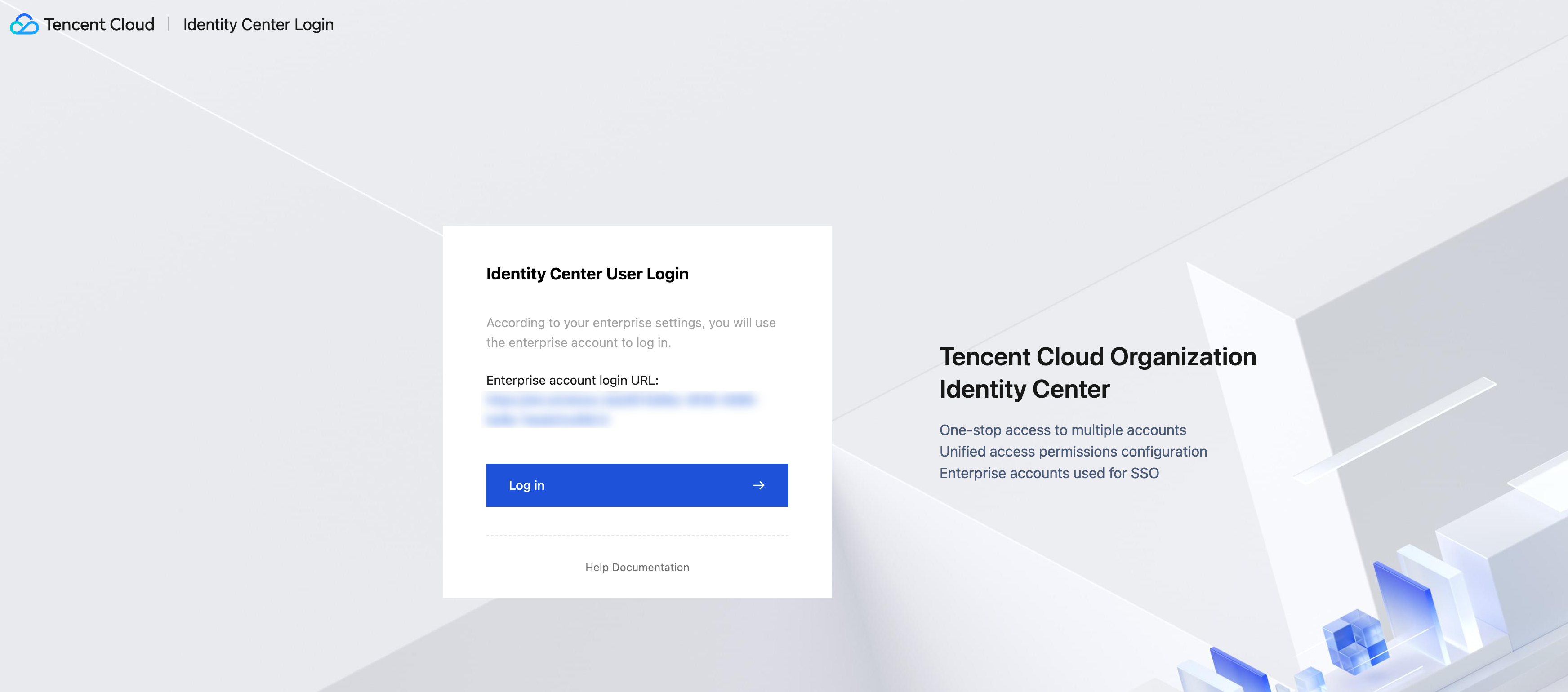

2. ユーザーログインURLへのアクセスをクリックし、ログインをクリックします。

3. Keycloakログインページにリダイレクトされ、アカウントを選択後、パスワードを入力してログインします。

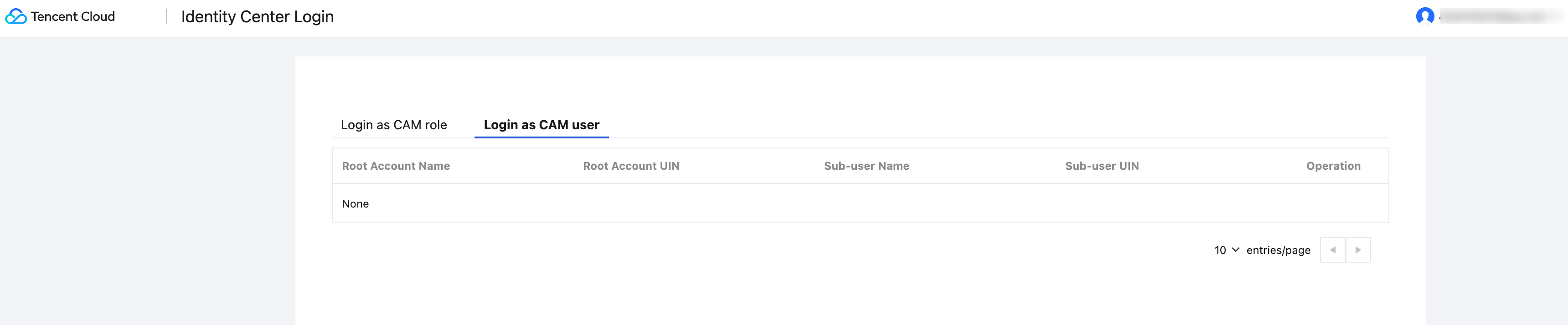

4. ログインに成功し、アイデンティティセンターのアカウント一覧ページに移動します。

フィードバック