盗用リスク検出

Download

포커스 모드

폰트 크기

紹介

Cloud Object Storage (COS) はバケット盗用リスク検出をサポートしており、素早く設定することができます。この機能には、リスク検出と概要、検出詳細、使用統計の 3 つのモジュールが含まれています。盗用に関する防止対策の詳細については、 盗用防止ガイドを参照してください。

注意:

現在、ルートアカウントに対する盗用リスク検出のみがサポートされています。

検出結果が盗用リスクの疑いがある場合、ビジネスシーンに応じて関連する検出ポリシーを設定する必要があるかどうかを評価することができます。パブリックネットワークビジネスの場合は、リスク項目に注意してください。プライベートネットワークビジネスの場合は、無視することができます。

操作手順

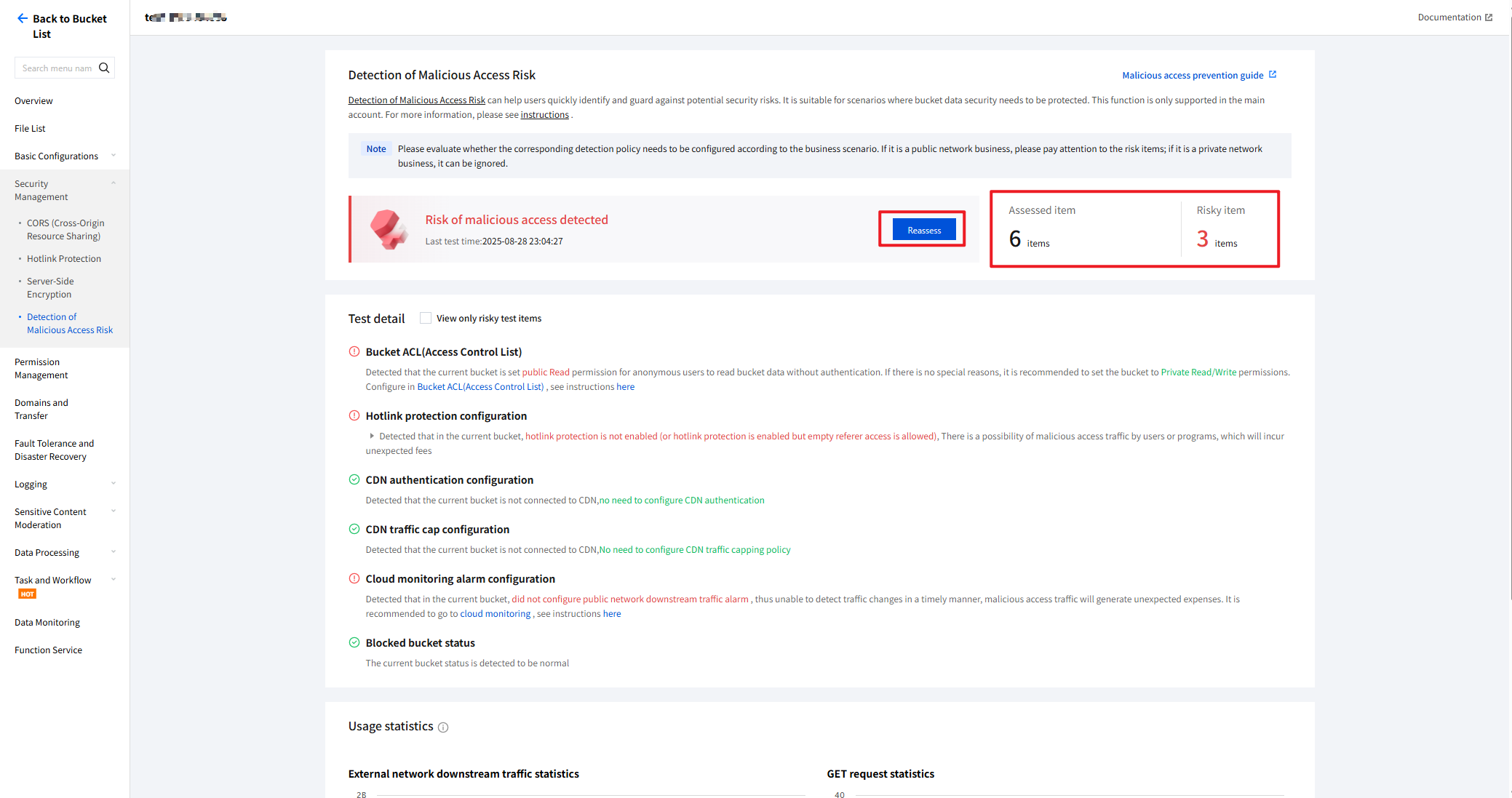

リスク検出と概要

1. COS コンソールにログインします。

2. 左側のナビゲーションバーで、バケットリストをクリックします。

3. 盗用リスクを検出する必要があるバケットを見つけ、そのバケット 名をクリックします。

4. バケット構成ページで、セキュリティ管理 > 盗用リスク検出 をクリックします。盗用リスク検出ページに入ると、右側に全体の検出状況が表示されます。

5. 再検出をクリックすると、検出項目の盗用リスク検出が開始されます。

説明:

このページに入ると、デフォルトで盗用リスク検出が開始されます。

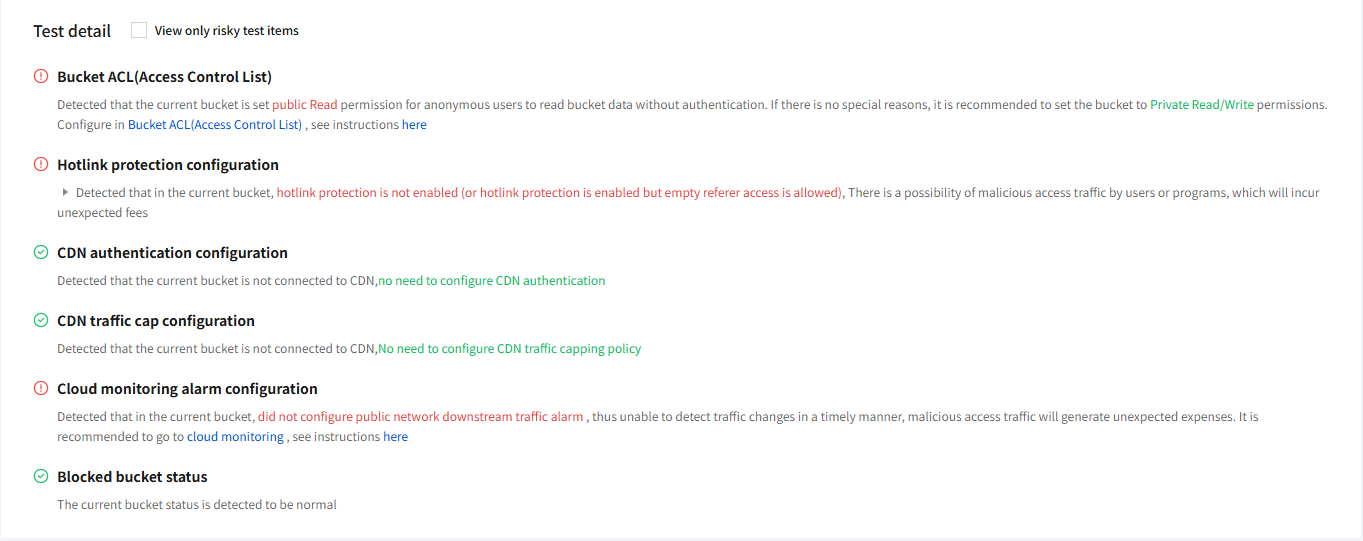

検出詳細

検出詳細モジュールでは、各検出項目のリスク結果を表示し、リスクの高い検出項目をフィルタリングすることができます。さらに、各リスク項目に対して、システムは関連する最適化提案を提供しますので、お客様はそれを迅速に設定することができます。

盗用リスクの検出には、 バケットのアクセス権、防犯リンク設定、CDN 認証設定、CDN トラフィック上限設定、Cloud Monitor アラーム設定、バケットのブロック状態 の 6 項目が含まれています。

検出項目の説明は以下の通りです。

バケットのアクセス権: COS バケットのアクセス権を確認します。

現在のバケットのアクセス権がパブリックリード権限に設定されている場合、匿名ユーザーが認証なしでバケットデータを読み取ることができますが、セキュリティリスクが高いためこの構成は推奨されません。

特別なビジネスシーンがない場合、バケットをプライベートリード・ライト権限に設定することが推奨されます。操作ガイドラインについては、盗用防止ガイド-バケットのアクセス権の変更を参照してください。

防犯リンクの設定: COS バケットの防犯リンクの設定を確認します。

現在のバケットが防犯リンクを有効にしていない場合、または有効化後に空の Referer アクセスを許可している場合、悪意のあるユーザーやプログラムによってトラフィックを盗用され、予期外のコストが発生する可能性があります。

特別なビジネスシーンがない場合、 防犯リンクを有効にし、空の Referer アクセスを拒否することが推奨されます。操作ガイドについては、 盗用防止ガイド-バケットの防犯リンクの有効化を参照してください。

CDN 認証の設定: COS バケットのドメイン名の CDN 認証の設定を確認します。

現在のバケットがプライベートバケットであり、CDN に接続されているが、CDN 認証が設定されていないドメイン名が存在する場合は、悪意のあるユーザが営利目的でコンテンツを盗用する可能性があります。

特別なビジネスシーンがない場合、ドメイン名に CDN 認証を設定することが推奨されます。操作ガイドについては、 CDN 認証設定の説明を参照してください。

CDN トラフィック上限の設定: COS バケットのドメイン名の CDN トラフィック上限の設定を確認します。

現在のバケットにはCDN トラフィック上限設定ポリシーが設定されていないドメイン名が存在している場合、悪意のあるユーザーがトラフィックを盗用し、損失を引き起こす可能性があります。

特別なビジネスシーンがない場合、ドメイン名に対して CDN トラフィック上限ポリシーを設定することが推奨されます。操作ガイドについては、 CDN トラフィック上限の設定を参照してください。

Cloud Monitor アラーム設定: COS バケットの Cloud Monitor(Tencent Cloud Observability Platform)アラームポリシーを確認します。

パブリックネットワークの下りトラフィックに対するアラートポリシーを設定しない場合、トラフィックの変化をタイムリーに感知できず、盗用リスクがあり、予期外の料金が発生する可能性があります。

特別なビジネスシーンがない場合、 パブリックネットワークの下りトラフィックアラームポリシーを設定することが推奨されます。操作ガイドについては、 盗用防止ガイド-Cloud Monitor アラームの設定を参照してください。

バケットブロック状態 :COS バケットのブロック状態を確認します。

現在のバケット状態が異常な場合、悪意のあるユーザの盗用によりバケットがブロックされている可能性があります。トラフィック増加が予期とおりの場合、ブロック解除を申請するよう連絡してください。

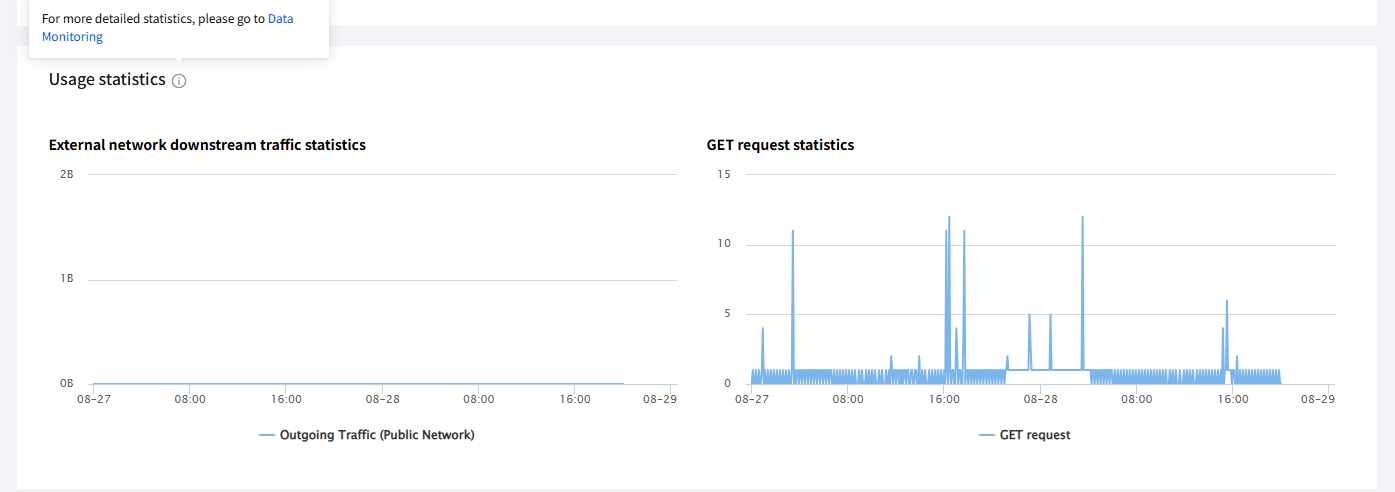

使用統計

使用統計モジュールでは、現在のバケットの過去 2 日間のパブリックネットワークにおける下りトラフィックと GET リクエスト統計を表示することができます。詳細なデータを表示するには、 データモニタリングをクリックするか、バケット構成ページからデータモニタリングに進んでください。

피드백