Tencent Cloud SPによるOIDC設定

Download

フォーカスモード

フォントサイズ

操作シナリオ

Tencent Cloudはサービスプロバイダ(SP)として、企業の身分プロバイダ(IdP)のOIDC設定を行う必要があります。これにより、Tencent Cloudが企業IdPを信頼する関係を構築し、企業IdPのユーザーがシングルサインオン(SSO)でTencent Cloudにログインできるようになります。

本記事は、身分プロバイダとしてAzure Active Directoryを例として使用します。

説明

OIDCプロトコル設定情報を閲覧します。(Azure Active Directory > アプリケーション登録 > エンドポイント > OpenID Connectメタデータドキュメントのリンクをコピーし、ブラウザで開くことで具体的な設定情報を取得できます)

操作手順

1. Tencent CloudアカウントでCloud Access Management (CAM)コンソールにログインします。

2. 左側ナビゲーションバーで、身分プロバイダ > ユーザーSSOをクリックします。

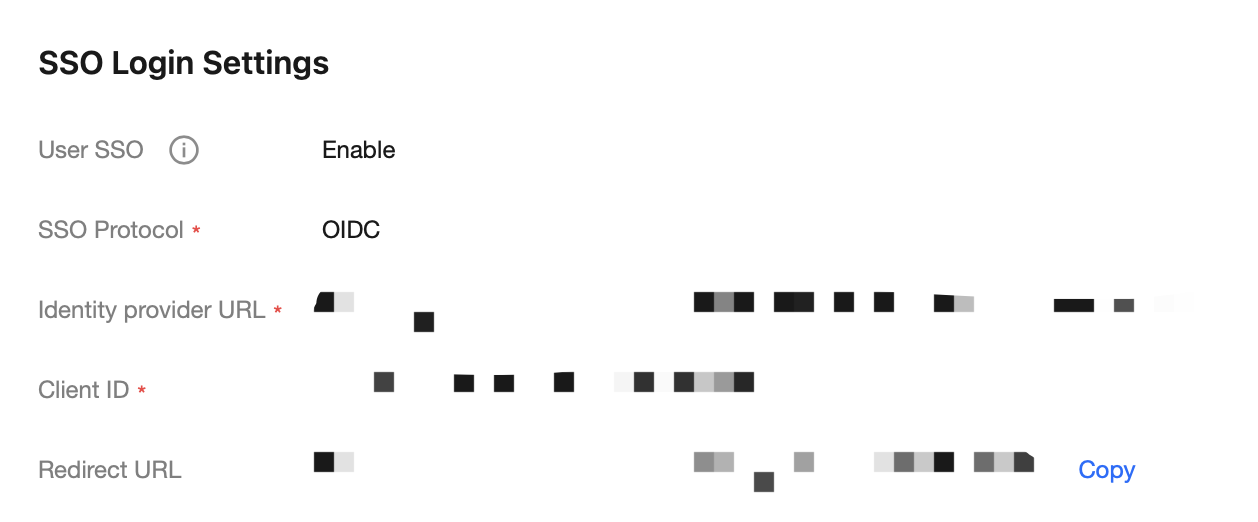

3. ユーザーSSO管理ページで、現在のユーザーSSOの状態と設定情報を閲覧できます。

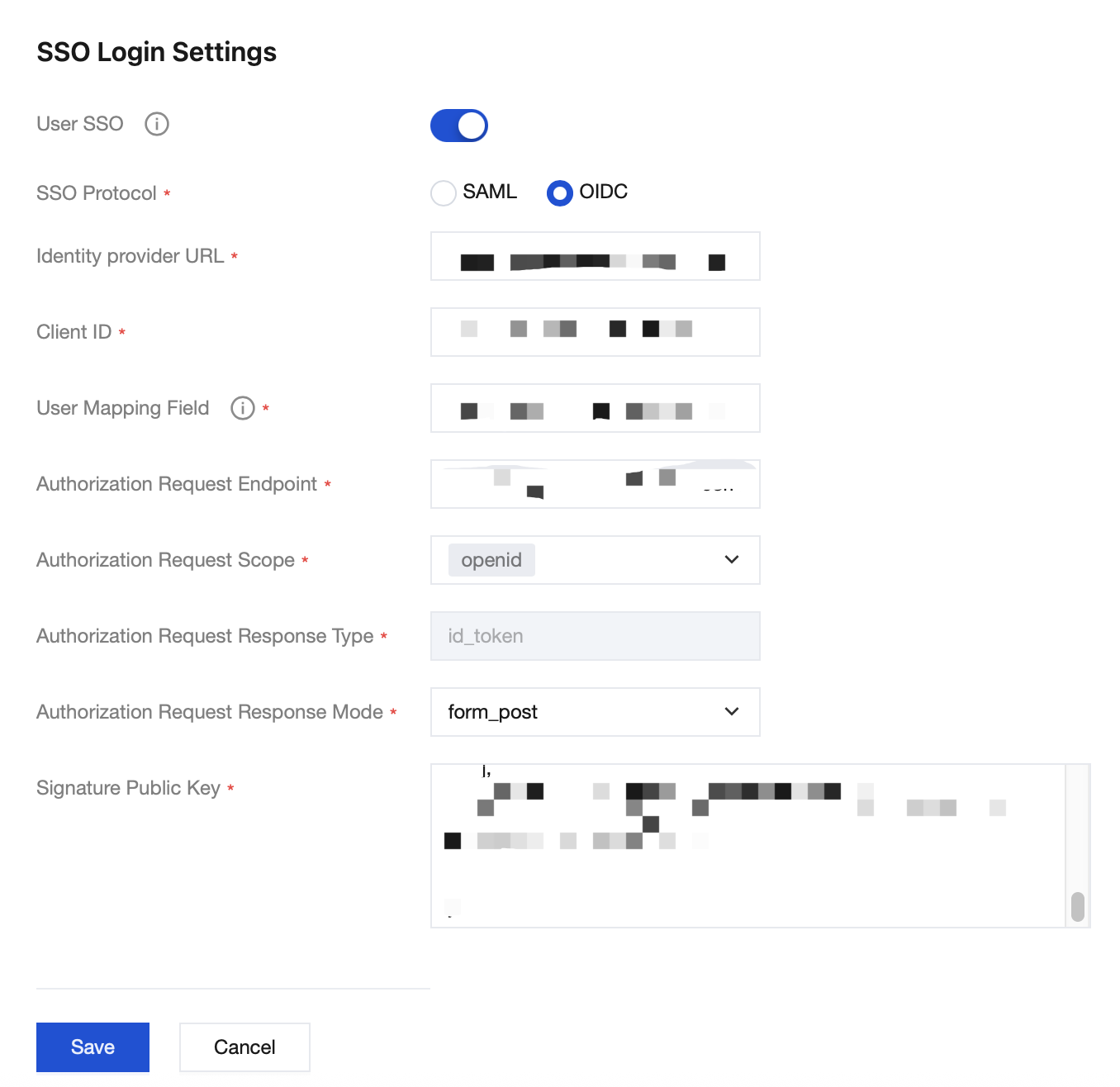

4. ユーザーSSOの後のスイッチボタンをクリックすると、ユーザーSSOを有効化または無効化できます。

有効化状態:この状態では、CAMサブユーザーはアカウントとパスワードによるTencent Cloudへのログインができず、すべてのCAMサブユーザーは企業IdPのログインページにリダイレクトされ、認証が行われます。

無効化状態:この状態では、CAMサブユーザーはアカウントとパスワードによるTencent Cloudへのログインができ、ユーザーSSO設定は有効になりません。

SSOプロトコル:OIDCタイプを選択します。

身分プロバイダURL:OpenID Connect身分プロバイダの識別子です。これは身分プロバイダが提供するOpenID Connectメタデータドキュメント内の「issuer」フィールドの値に対応します。

クライアントID:OpenID Connect身分プロバイダに登録されたクライアントIDです。Azure Active Directory > エンタープライズアプリケーション > OIDCSSOアプリケーション概要ページで取得できます。

ユーザーマッピングフィールド:OpenID Connect身分プロバイダにおいてTencent Cloud CAMサブユーザー名とマッピングされるフィールドです。身分プロバイダが提供するOpenID Connectメタデータドキュメント内の"claims_supported"の値から選択可能で、この例ではnameフィールドを使用してCAMのusernameとマッピングします。

認可リクエストEndpoint:OpenID Connect身分プロバイダの認可リクエストエンドポイント。これは身分プロバイダが提供するOpenID Connectメタデータドキュメント内の「authorization_endpoint」フィールドの値に対応します。

認可リクエストスコープ:OpenID Connect身分プロバイダの認可リクエスト情報範囲。デフォルトでopenidが必須です。

認可リクエストResponse type:OpenID Connect身分プロバイダの認可リクエストにおけるレスポンスタイプで、デフォルトでid_tokenが必須です。

認可リクエストResponse mode:OpenID Connect身分プロバイダの認可リクエストにおけるレスポンスモードで、form_postとfragmentの2つのモードから選択可能です。form_postモードを推奨します。

署名公開鍵:OpenID Connect身分プロバイダのID Token署名を検証するための公開鍵です。身分プロバイダが提供するOpenID Connectメタデータ文書内の"jwks_uri"フィールドのリンク先の内容(ブラウザでリンクを開いて内容を取得)に対応します。アカウントのセキュリティのため、署名公開鍵を定期的にローテーションすることをお勧めします。

5.保存をクリックします。

フィードバック