タグ認証時にタグキーのみマッチをサポート

Download

フォーカスモード

フォントサイズ

このドキュメントは、サブアカウントに特定のTag下のすべてのリソースへの権限を付与する方法およびサブアカウントに特定のTagキーを紐付けする権限のみを付与する方法を説明します。

説明:

resource_tag は特定のTag下のすべてのリソースへの権限を付与し、request_tag はサブアカウントに特定のTagキーを紐付けする権限のみを付与します。これらはコンソールリストおよび関連するAPIには有効になりません。

特定のTagキー下のすべてのリソースへの権限付与(resource_tag)

操作シナリオ

お客様の会社が複数のTencent Cloudリソースを購入し、リソースがすべてTagによってグループ管理されている場合、特定のTagキー配下のすべてのリソースへの権限(resource_tag)を付与することを希望されます。

以下の条件が存在すると仮定します。

企業アカウント CompanyExample の配下にサブアカウント Operator が存在します。

企業アカウント CompanyExample の配下に運用というTagキーが存在します。

企業アカウント CompanyExample は、サブアカウント Operator にTagキー運用下のすべてのリソースを付与することを希望します。

操作手順

1. 企業アカウント CompanyExample を使用して、CAMコンソールにログインします。

2. ポリシーページで、新規カスタムポリシー作成 > ポリシーシンタックスで作成をクリックします。

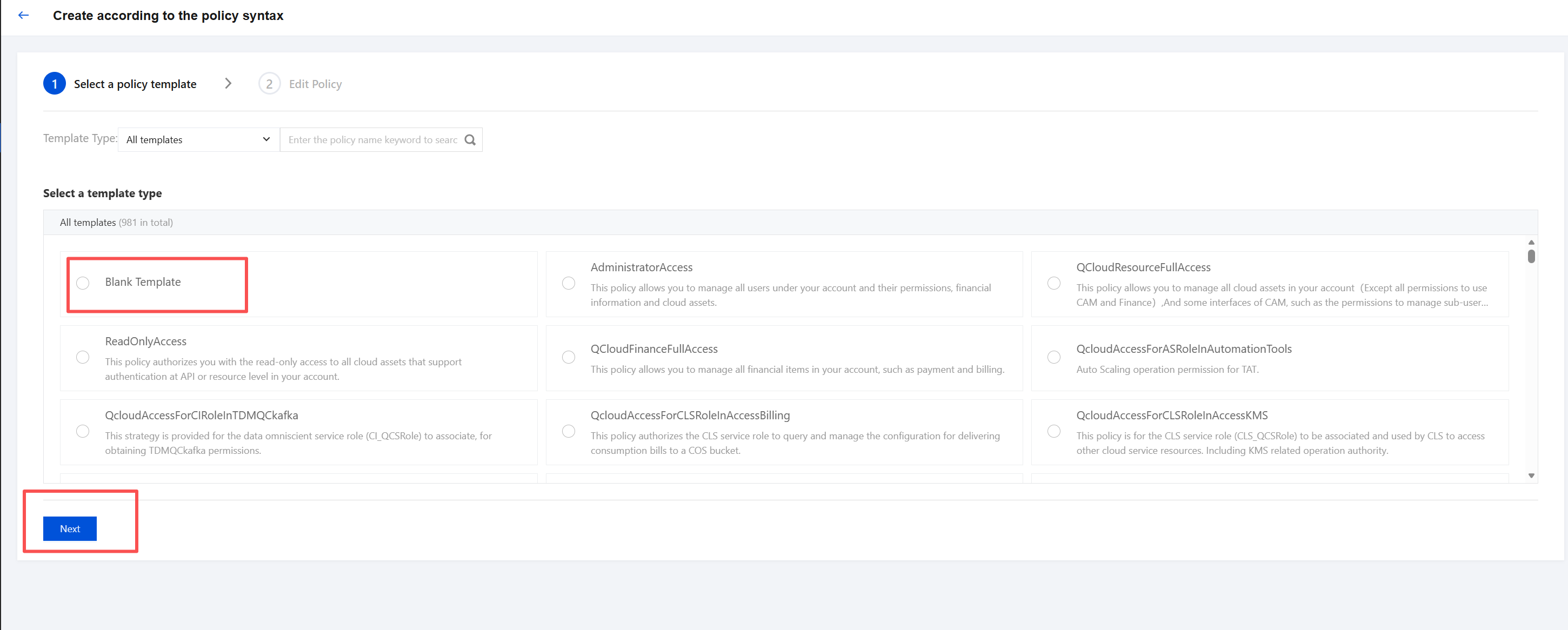

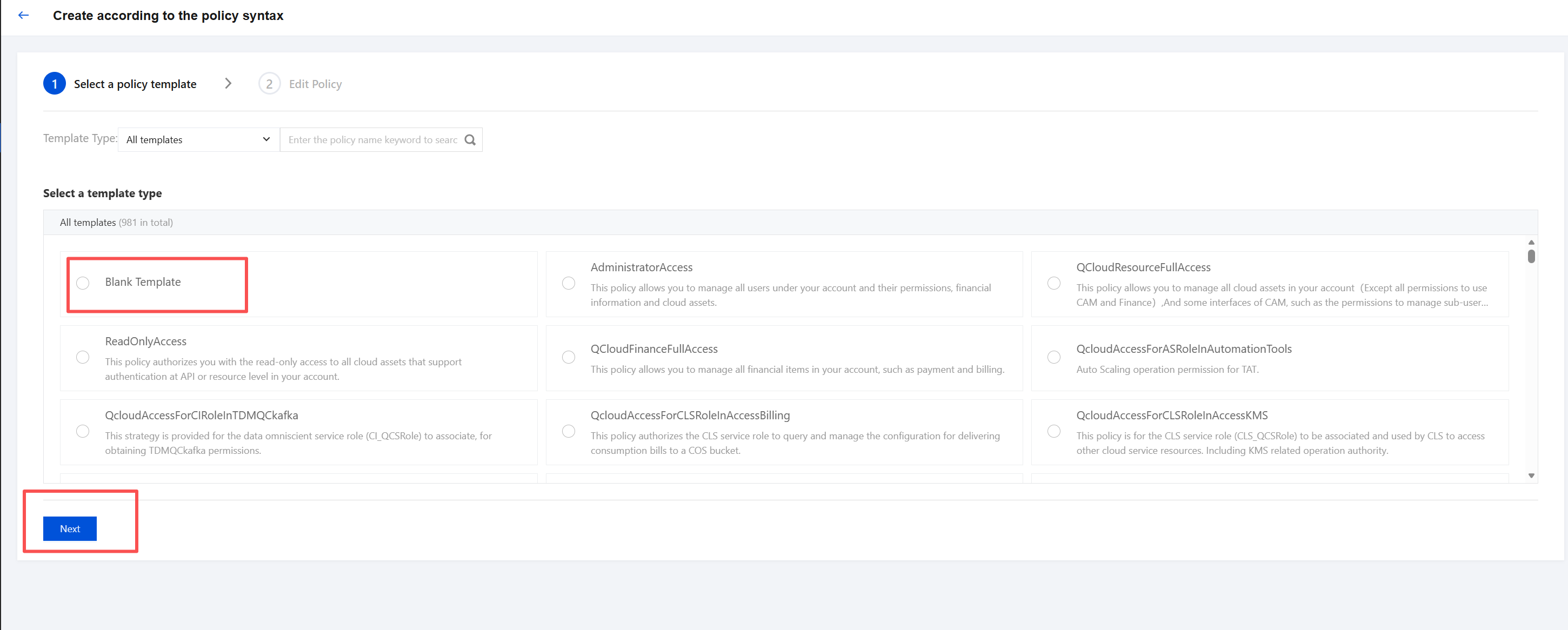

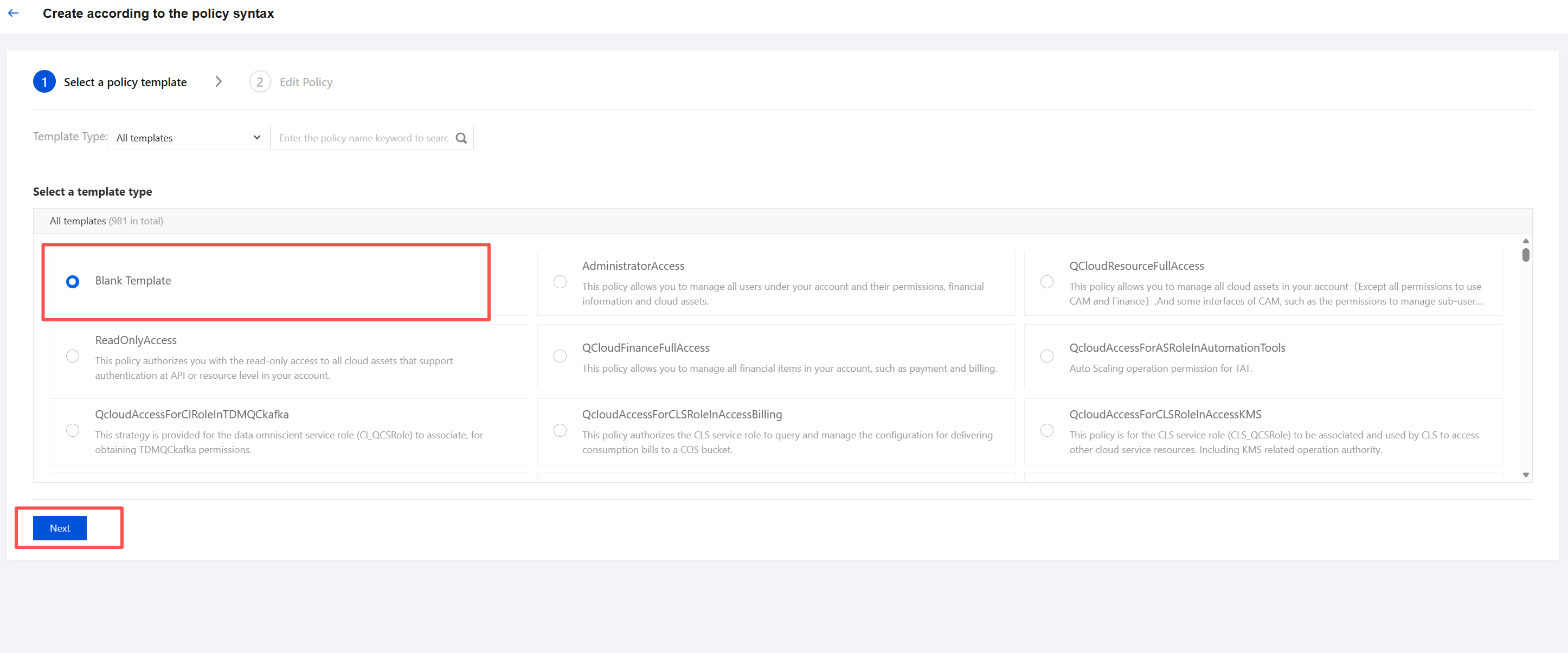

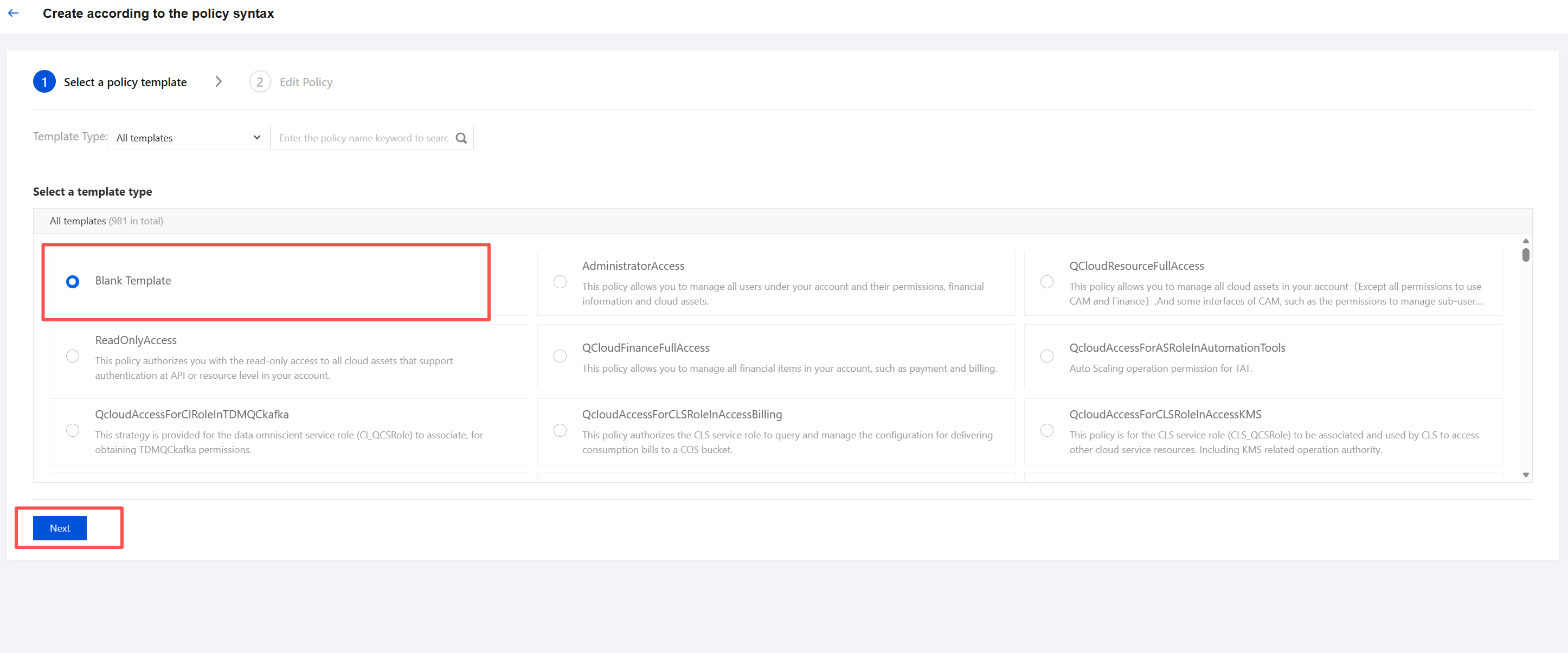

3. テンプレートタイプ選択で空白テンプレートを選択し、次へをクリックし、ポリシー編集ページに進みます。

4. 編集ポリシーページに進み、以下のフォームに入力します:

ポリシー名称:デフォルトは

policygen-現在の日付となり、重複せず意味のあるポリシー名称を独自に定義することをお勧めします。例えば Operator-resource_tag です。説明:任意、ご自身で記入してください。

ポリシー内容:以下の内容をコピーして記入してください。ここで、「運用」はTagキー名であり、中国語と英語が使用可能です。

falseは固定のTag値です。{"version": "2.0","statement": [{"effect": "allow","action": "*","resource": "*","condition": {"null_equal": {"qcs:resource_tag/運用": "false"}}}]}

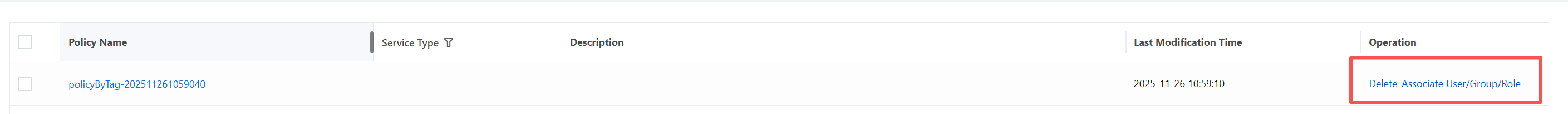

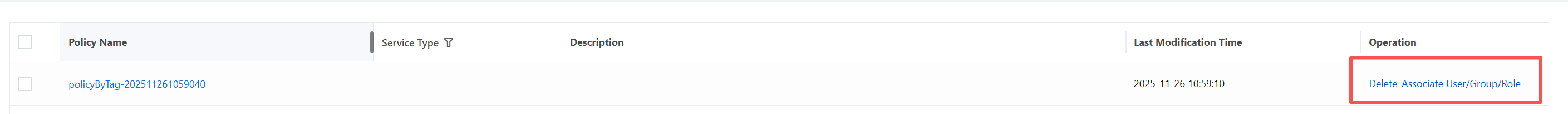

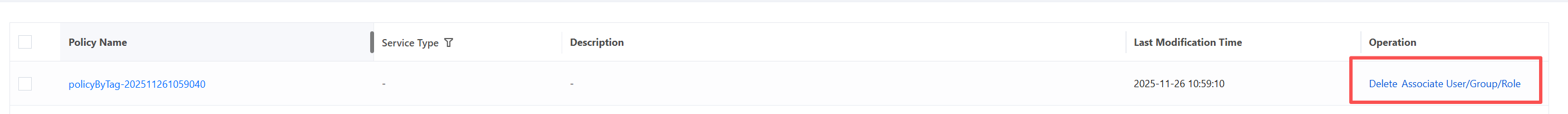

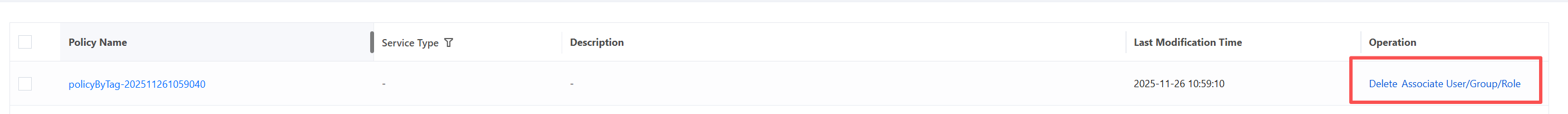

5. 完了をクリックし、ポリシーの作成を完了します。新規作成されたポリシーはポリシー一覧ページに表示されます。

6. ポリシーリストで先ほど作成したポリシーを検索し、右側の操作列にあるユーザー/グループ/ロールの関連付けをクリックします。

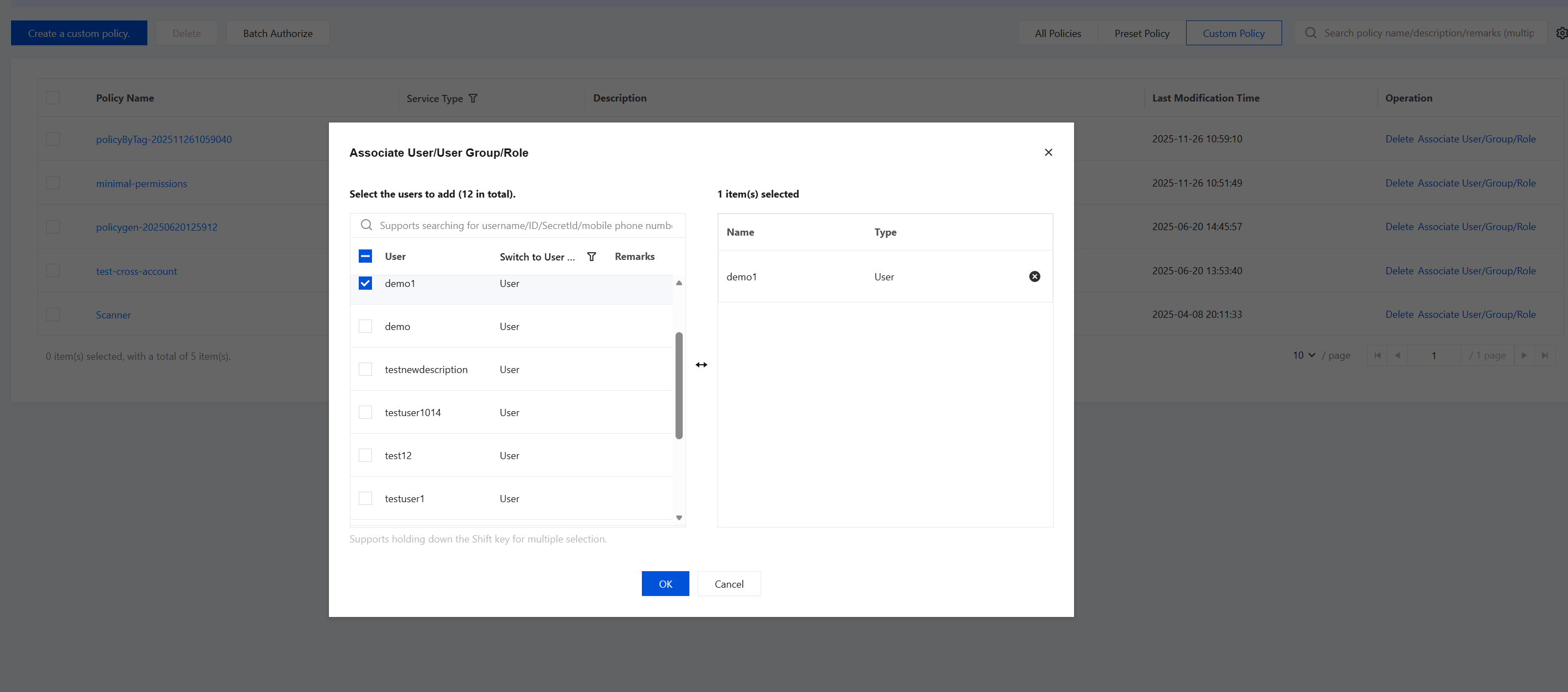

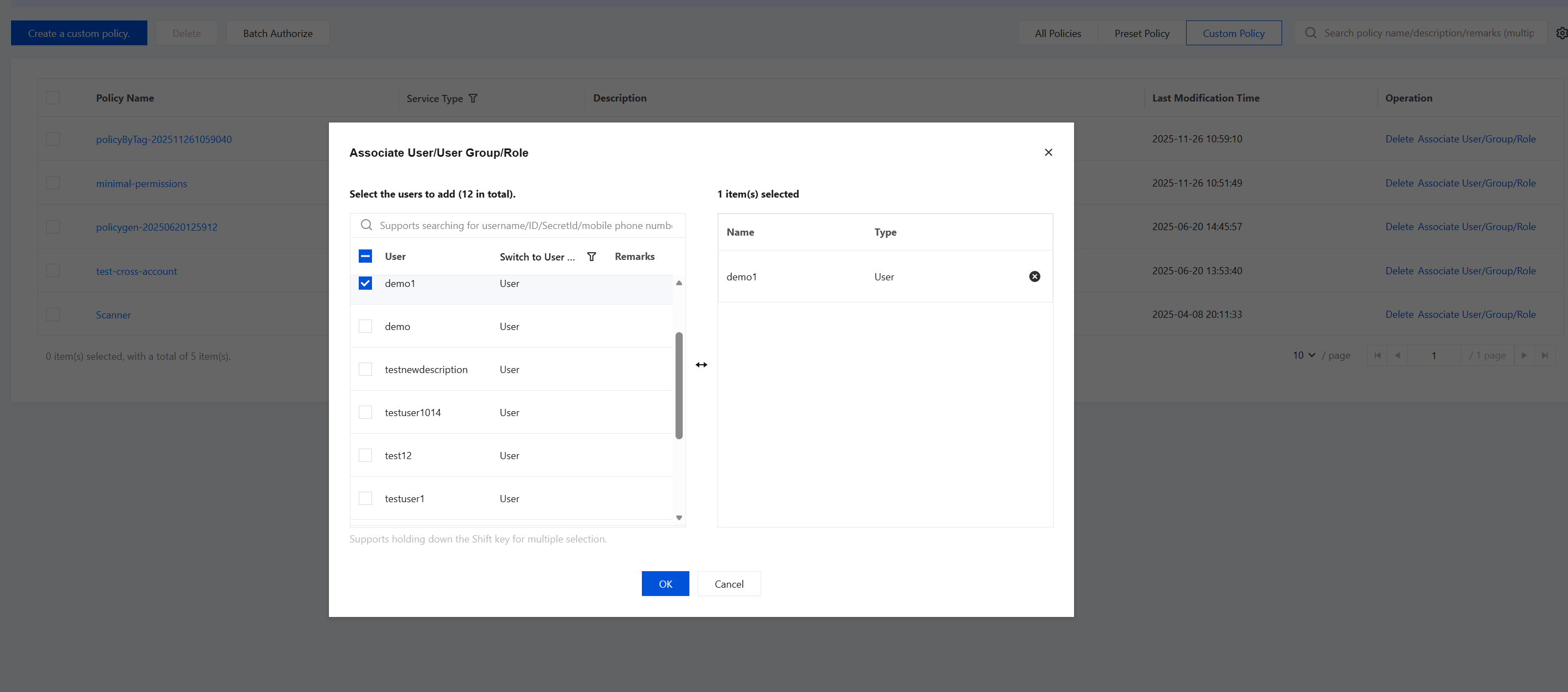

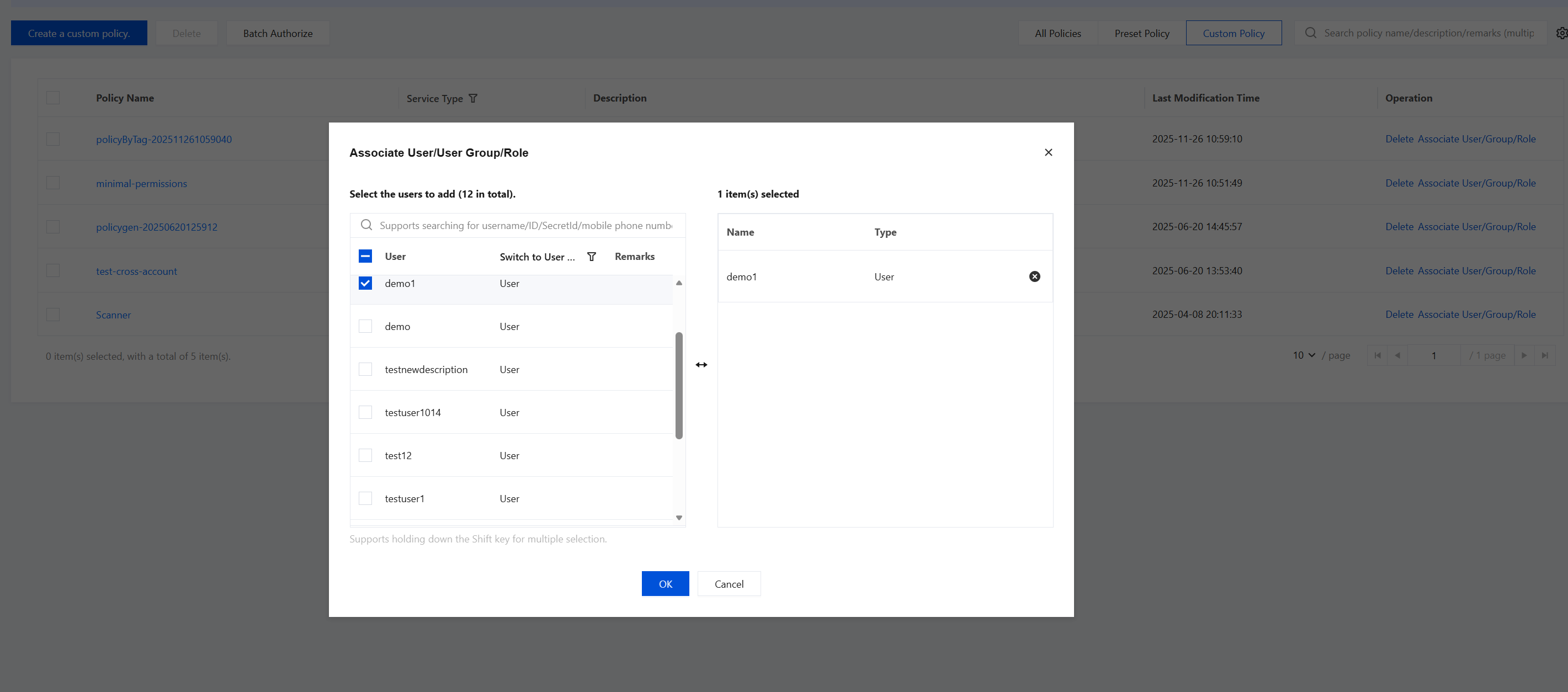

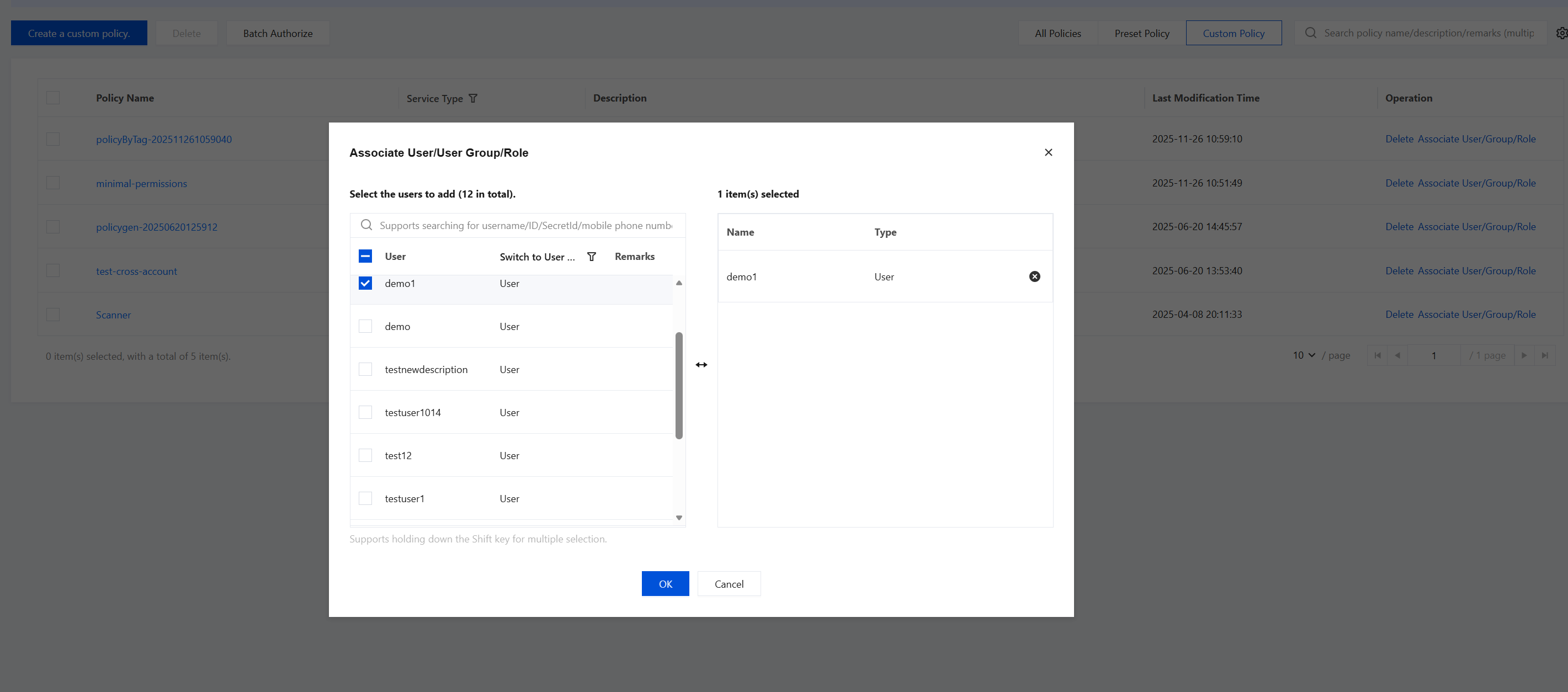

7. ポップアップ表示されたユーザー/ユーザーグループ/ロールの関連付けウィンドウで、サブアカウント Operator を検索して選択し、確定をクリックして権限付与操作を完了します。

サブアカウント Operator は、Tag運用のすべてのリソースへの権限を持つことになります。

サブアカウントに特定のTagキーのみ紐付けする権限を付与(request_tag)

操作シナリオ

お客様の会社が複数のTencent Cloudリソースを購入し、リソースがすべてTagによってグループ管理されている場合、サブアカウントに特定のTagキーのみを紐付ける権限(request_tag)を付与することを希望されます。

以下の条件が存在すると仮定します:

企業アカウント CompanyExample の配下にサブアカウント Developer が存在します。

企業アカウント CompanyExample の配下に開発というTagキーが存在します。

企業アカウント CompanyExample は、サブアカウント Developer に開発Tagキーのみを紐付ける権限(request_tag)を付与することを希望します。

操作手順

1. 企業アカウント CompanyExample を使用して、CAMコンソールにログインします。

2. ポリシーページで、新規カスタムポリシー作成 > ポリシーシンタックスで作成をクリックします。

3. テンプレートタイプ選択で空白テンプレートを選択し、次へをクリックし、ポリシー編集ページに進みます。

4. 編集ポリシーページに進み、以下のフォームに入力します:

ポリシー名称:デフォルトは

policygen-現在の日付となり、独自に重複せず意味のあるポリシー名称を定義することをお勧めします。例えば Developer-request_tag です。説明:任意、ご自身で記入してください。

ポリシー内容:以下の内容をコピーして記入してください。ここで、開発 はTagキー名であり、中国語と英語が使用可能です。

false は固定のTag値です。{"version": "2.0","statement": [{"effect": "allow","action": "*","resource": "*","condition": {"null_equal": {"qcs:request_tag/開発": "false"}}}]}

5. 完了をクリックし、ポリシーの作成を完了します。新規作成されたポリシーはポリシー一覧ページに表示されます。

6. ポリシーリストで先ほど作成したポリシーを検索し、右側の操作列にあるユーザー/グループ/ロールの関連付けをクリックします。

7. ユーザー/ユーザーグループ/ロールの関連付けウィンドウで、サブアカウント Developer を検索して選択し、確定をクリックして権限付与操作を完了します。

サブアカウント Developer は、開発Tagキーのみを紐付け可能な権限を持つことになります。

関連ドキュメント

フィードバック