Configurar o grupo de segurança

Baixar

Modo Foco

Tamanho da Fonte

Este documento descreve como criar e configurar um grupo de segurança para uma instância. Para obter mais informações, consulte o Grupo de segurança.

Configuração de um grupo de segurança

1. Selecione New security group (Novo grupo de segurança).

Nota:

Se você tiver grupos de segurança disponíveis, poderá selecionar Existing Security Groups (Grupos de segurança atuais).

2. Selecione os endereços IP ou as portas para abrir, com base em seus requisitos reais.

As regras para um novo grupo de segurança são as seguintes:

ICMP: abre para o protocolo ICMP e permite o ping do servidor na rede pública.

TCP:80: abre a porta 80 e permite o acesso a serviços Web em HTTP.

TCP:22: abre a porta 22 e permite uma conexão remota com os CVMs do Linux em SSH.

TCP:443: abre a porta 443 e permite o acesso a serviços Web em HTTPS.

TCP:3389: abre a porta 3389 e permite uma conexão remota com os CVMs do Windows em RDP.

Rede privada: abre para a rede privada e permite o acesso à rede privada entre diferentes recursos de nuvem (IPv4).

Nota:

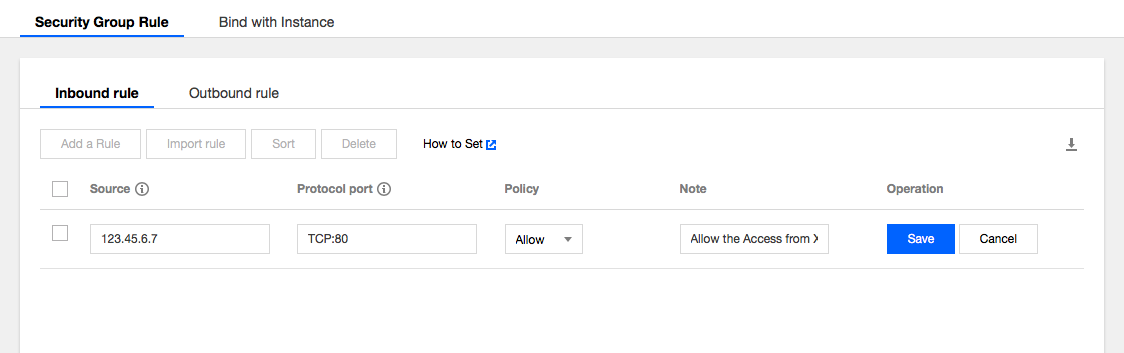

Depois de selecionar os endereços IP ou as portas a serem abertas, as regras detalhadas de entrada e saída são exibidas na página da guia Security Group Rule (Regra do grupo de segurança).

Para abrir outras portas para a sua empresa, consulte os Casos de uso de grupos de segurança para criar grupos de segurança. Por motivos de segurança, recomendamos que você abra portas apenas quando for realmente necessário, para evitar riscos de segurança desnecessários.

3. Configure outras informações conforme solicitado.

Regras de grupos de segurança

Regras de entrada: permite o tráfego para os CVMs associados a um grupo de segurança.

Regras de saída: indica o tráfego de saída dos CVMs.

As regras em um grupo de segurança são priorizadas de cima para baixo.

Quando um CVM está vinculado a um grupo de segurança sem regras, todo o tráfego de entrada e de saída é rejeitado por padrão. Se uma regra estiver disponível, ela prevalece.

Quando um CVM está vinculado a vários grupos de segurança, os com números menores têm prioridade mais alta.

Por padrão, quando um CVM está vinculado a vários grupos de segurança, a regra de rejeição tem efeito para o grupo de segurança com a prioridade mais baixa.

Limites de grupos de segurança

Ajuda e Suporte

Esta página foi útil?

Você também pode entrar em contato com a Equipe de vendas ou Enviar um tíquete em caso de ajuda.

comentários