规则引擎(新)

Download

聚焦模式

字号

说明:

若您的 Web 规则库支持25种攻击类型,则您需参考此文档设置防护规则。

本文档为您介绍如何通过 Web 应用防火墙(WAF)设置防护规则,以防护 Web 攻击。

背景信息

腾讯云 WAF 规则防护引擎,提供基于腾讯安全 Web 威胁和情报积累的专家规则集,自动防护 OWASP TOP10 攻击。目前防护 Web 攻击包括:SQL 注入、XSS 攻击、命令注入攻击、服务器端请求伪造、木马后门攻击等25种通用的 Web 攻击。全新升级的规则引擎,支持更精细的规则分类管理,更精细的规则运营能力。优化包括:

规则引擎防护时延降低,优化接入体验;

规则引擎分类更细致,有利于精细化安全运营;

防护规则白名单更细致,支持定时和周期生效。

操作步骤

规则管理

1. 登录 Web 应用防火墙控制台,在左侧导航栏顶部,将控制台切换至实例所在区域(中国大陆/非中国大陆)。

2. 在左侧导航栏中,选择防护策略 > 基础安全。

3. 在基础安全页面,选择目标域名,单击 WEB 安全,选择规则引擎。WEB 安全页面以整合的方式展示了不同攻击类型规则集情况,并提供了统一的配置管理功能。详细说明如下:

已启用规则数:显示了对应攻击类型规则集总规则数以及当前已启用的规则数,有助于用户了解当前的安全防护状态,并根据需要调整规则的启用情况,默认全部启用。

防护模式:支持一键选择观察/拦截模式,提高管理效率,默认为拦截模式。

防护等级:支持选择不同防护等级规则,包括宽松、正常、严格或超严格四种等级,其中正常规则等级包含宽松规则,严格规则等级包含正常和宽松规则,超严格规则等级包含所有规则,默认为严格等级。

生效开关:支持用户一键配置特定攻击类型的规则集是否生效,适用于用户按需快速调整安全策略需求。

4. 单击右上角批量配置,可按需选择规则集批量配置防护模式与防护等级,单击应用即可成功配置。

5. 单击查看详情,可查看对应攻击类型规则集信息,并实现对单条规则的状态设置,支持设置关闭、开启、只观察三种状态。

其中只观察状态指仅将触发规则的攻击投递至攻击日志,不执行其他动作。单条规则状态优先级高于子类型及全局设置,设置即可锁定;可手动解锁,解锁后随子类型或全局设置状态同步。所有规则默认开启。

6. 用户可输入“规则 ID、规则描述、CVE编号”搜索规则集,查看特定规则并进行操作,同时可单击左上角批量切换规则状态一次性改变多个规则的状态。

规则白名单或误报处理

查看规则分类

1. 登录 Web 应用防火墙控制台,在左侧导航栏顶部,将控制台切换至实例所在区域(中国大陆/非中国大陆)。

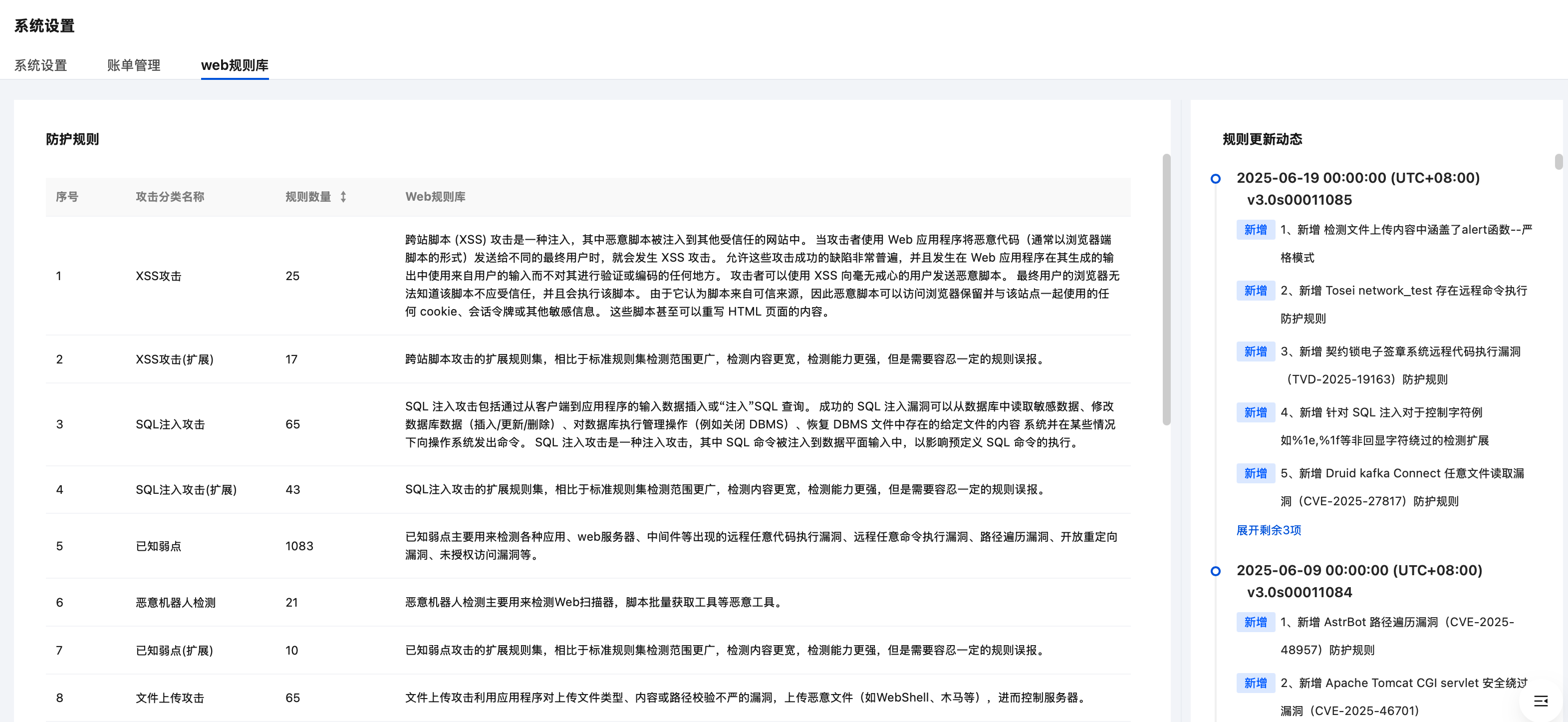

2. 在左侧导航栏中,选择服务管理 > 系统设置 > Web 规则库。

3. 在 Web 规则库页面的“防护规则”标签内,可查看当前 WAF 支持防护的攻击分类描述和规则更新动态信息。

当前 WAF 支持防护的攻击分类如下:

攻击分类 | 攻击描述 |

XSS 攻击 | 跨站脚本攻击是一种注入攻击,攻击者通过Web 应用程序将恶意代码(通常以浏览器端脚本形式)发送给最终用户,最终用户的浏览器无法识别该脚本不应受信任,会执行该脚本,可能导致敏感信息泄露或 HTML 页面内容被篡改。 |

XSS 攻击(扩展) | |

SQL 注入攻击 | SQL 注入攻击通过在客户端输入数据中插入 SQL 查询,影响预定义 SQL 命令的执行,可能导致敏感数据泄露、数据库数据被篡改、执行数据库管理操作或向操作系统发送命令。 |

SQL 注入攻击(扩展) | |

已知弱点 | 主要用于检测应用、Web 服务器、中间件等出现的远程任意代码执行漏洞、远程任意命令执行漏洞、路径遍历漏洞、开放重定向漏洞、未授权访问漏洞等。 |

已知弱点(扩展) | |

文件上传攻击 | 利用应用程序对上传文件类型、内容或路径校验不严的漏洞,上传恶意文件(如 WebShell、木马等),进而控制服务器。 |

文件上传攻击(扩展) | |

服务端模板注入漏洞 | 服务端错误地将用户输入作为模板进行解析,导致模板中恶意语句被执行,可能造成代码执行等。 |

服务端模板注入漏洞(扩展) | |

未授权访问漏洞 | 一些管理后台或调试页面未对请求用户进行权限校验,攻击者可能利用系统功能造成敏感信息泄漏或代码执行。 |

未授权访问漏洞(扩展) | |

木马后门攻击 | WebShell 是一种被植入到Web服务器上的恶意脚本,攻击者通过文件上传漏洞或利用其他漏洞将 WebShell 脚本上传至服务器,进而执行命令、窃取数据或作为持久化攻击的跳板。 |

木马后门攻击(扩展) | |

XML 注入攻击 | XXE 攻击利用 XML 解析器处理外部实体的漏洞,通过构造恶意 XML 文档读取服务器本地文件、发起远程请求或导致拒绝服务。 |

XML注入攻击(扩展) | |

不合规协议 | 攻击者通过构造畸形的 HTTP 请求包进行攻击。 |

不合规协议(扩展) | |

核心文件非法访问 | 攻击者通过构造特殊路径或参数,绕过应用程序限制读取或下载服务器上的任意文件(如配置文件、数据库凭证),通常由未校验用户输入路径的合法性导致,防护范围包括但不限于探测可能导致敏感信息泄露的 SVN、Git 敏感文件、数据库文件或其他访问路径的行为。 |

核心文件非法访问(扩展) | |

命令注入攻击 | 攻击者通过构造特殊输入(如系统命令、代码等),利用目标程序对用户输入的处理缺陷,使系统错误地执行攻击者注入的代码或命令,可能导致数据泄露、服务中断甚至完全控制系统。 |

命令注入攻击(扩展) | |

服务器端请求伪造 | 防护攻击者借助服务器访问请求接口的缺陷发起恶意请求的攻击。 |

恶意机器人检测 | 主要用于检测Web扫描器、脚本批量获取工具等恶意工具。 |

LDAP 注入攻击 | 通过在客户端输入数据中插入恶意LDAP查询语句,篡改预定义的LDAP查询逻辑,可能导致未授权访问目录服务中的敏感信息,甚至修改或删除目录数据。 |

说明:

各攻击类型的扩展规则集相比于标准规则集检测范围更广,检测内容更宽,检测能力更强,但是需要容忍一定的规则误报。

文档反馈