レイヤー7カスタム設定

Download

フォーカスモード

フォントサイズ

CLBはカスタム設定機能をサポートしており、client_max_body_size、ssl_protocolsなどの個別のCLBインスタンスの設定パラメータをユーザーが設定でき、カスタム設定のニーズを満たすことができます。

説明:

カスタム設定の個数は各リージョンにつき200までとなります。

現在は1つのインスタンスにバインドできるカスタム設定は1つだけです。

カスタム設定は、CLB(旧「アプリケーション型CLB」)のレイヤー7HTTP/HTTPSリスナーについてのみ有効です。

CLBカスタム設定パラメータの説明

現在CLBのカスタム設定では次のフィールドをサポートしています。

フィールド設定 | デフォルト値/推奨値 | パラメータ範囲 | 説明 |

ssl_protocols | デフォルト値: TLSv1、TLSv1.1、TLSv1.2 推奨値:TLSv1.2、TLSv1.3 | TLSv1 TLSv1.1 TLSv1.2 TLSv1.3 | TLSプロトコルのバージョンを使用しました。 |

ssl_ciphers | 暗号スイートです。 | ||

client_header_timeout | 60s | [30-120]s | Clientリクエストヘッダーのタイムアウト時間を取得し、タイムアウトになると408を返します。 |

client_header_buffer_size | 4k | [1-256]k | Clientリクエストヘッダーを格納するためのデフォルトのBufferサイズです。 |

client_body_timeout | 60s | [30-120]s | ClientリクエストBodyを取得する際のタイムアウト時間です。Body全体の取得にかかる持続時間ではなく、一定時間データ伝送のないアイドル状態となった場合のタイムアウト時間を指します。タイムアウトになると408を返します。 |

client_max_body_size | 60M | [1-10240]M | デフォルトの設定範囲は1M-256Mで、直接設定できます。 最大で10240M、つまり10Gをサポートしています。client_max_body_sizeの設定範囲が256Mより大きい場合、proxy_request_bufferingの値をoffに設定する必要があります。 |

keepalive_timeout | 75s | [0-900]s | |

add_header | ユーザーカスタムの追加 | - | 特定のヘッダーフィールドをクライアントに返します。形式はadd_header xxx yyyです。 例えばクロスドメインのケースでは、 add_header Access-Control-Allow-Methods 'POST, OPTIONS'; add_header Access-Control-Allow-Origin *;のように設定することができます。 |

more_set_headers | ユーザーカスタムの追加 | - | 特定のヘッダーフィールドをクライアントに返します。形式はmore_set_headers "A:B"です。 |

proxy_connect_timeout | 4s | [4-120]s | upstreamバックエンドの接続タイムアウト時間です。 |

proxy_read_timeout | 60s | [30-3600]s | upstreamバックエンドのレスポンスタイムアウト時間を読み取ります。 |

proxy_send_timeout | 60s | [30-3600]s | upstreamバックエンドにリクエストを送信する際のタイムアウト時間です。 |

server_tokens | off | on,off | onはバージョン情報を表示することを意味します。 offはバージョン情報を非表示にすることを意味します。 |

keepalive_requests | 100 | [1-10000] | Client-Serverの長い接続で送信できるリクエストの最大数です。 |

proxy_buffer_size | 16k | [1-32]k | Serverのレスポンスヘッダーのサイズです。デフォルトではproxy_bufferで設定した単独のバッファサイズとなります。proxy_buffer_sizeを設定する場合は、proxy_buffersも同時に設定する必要があります。 |

proxy_buffers | 4 16k | [3-8] [4-16]k | バッファ数とバッファサイズです。 |

proxy_request_buffering | off | on,off | onはクライアントリクエストボディをキャッシュすることを意味します。CLBはリクエストをキャッシュし、すべてのリクエストを受信した後、バックエンドCVMにチャンクで転送します。 offはクライアントリクエストボディをキャッシュしないことを意味します。CLBがリクエストを受信すると、すぐにバックエンドCVMに転送します。この際、バックエンドCVMのパフォーマンスに一定のプレッシャーが生じます。 |

proxy_set_header | X-Real-Port $remote_port | X-Real-Port $remote_port X-clb-lbid $lbid Stgw-request-id $stgw_request_id X-Forwarded-Port $vport X-Method $request_method X-Uri $uri X-Args $args | X-Real-Port $remote_portは、クライアントポートを意味します。 X-clb-lbid $lbidは、CLBインスタンスの識別子であるCLBのLBIDを意味します。 Stgw-request-id $stgw_request_idは、リクエストID(CLB内部で使用)を意味します。 X-Forwarded-Portは、CLBリスナーのポートを意味します。 X-Methodは、クライアントのリクエスト方法を意味します。 X-Uriは、クライアントのリクエストパスURIを意味します。 X-Args $argsクライアントリクエスト内のパラメータを表します。 |

send_timeout | 60s | [1-3600]s | サーバーからクライアントへのデータ伝送する際のタイムアウト時間です。連続した2回のデータ送信の間隔であり、リクエスト全体の伝送時間ではありません。 |

ssl_verify_depth | 5 | [1,10] | クライアント証明書チェーンの検証深度を設定します。 |

proxy_redirect | http:// https:// | http:// https:// | アップストリームサーバーが返すレスポンスがリダイレクトやリフレッシュのリクエストである場合(HTTPレスポンスコードが301または302の場合)、proxy_redirectはHTTPヘッダーのLocationまたはRefreshフィールド内のhttpをhttpsに再設定し、安全なリダイレクトを実現します。 |

ssl_early_data | off | on,off | TLS 1.3 0-RTTを有効化または無効化します。ssl_protocolsフィールドの値にTLSv1.3が含まれる場合のみ、ssl_early_dataをオンにすると有効になります。ssl_early_dataをオンにするとリプレイアタックを受けるリスクがありますので、慎重に行ってください。 |

http2_max_field_size | 4k | [1-256]k | HPACK圧縮を行うリクエストヘッダーフィールドの最大サイズ(Size)を制限します。 |

proxy_intercept_errors | off | on,off | error_pageを設定する時に、事前にproxy_intercept_errorsをonに設定する必要があります。 |

error_page | - | error_page code [ = [ response]] uri | 特定のエラーコード(Code)が発生した場合、あらかじめ定義したURIを表示することができます。デフォルトのステータスコード(Response)は302です。URIは必ず /で始まるパスでなければなりません。error_pageを設定する時に、事前にproxy_intercept_errorsをonに設定する必要があります。 |

proxy_ignore_client_abort | off | on,off | クライアントがレスポンス結果を待たずにCLBとの接続を自主的に切断する場合、CLBとバックエンドサーバー間の接続を中断するかどうかを設定します。 |

説明:

このうち、proxy_buffer_sizeとproxy_buffersの設定の値は制約条件である、2 * max(proxy_buffer_size, proxy_buffers.size) ≤(proxy_buffers.num - 1)* proxy_buffers.sizeを満たす必要があります。例えば、proxy_buffer_sizeが24k、proxy_buffersが8 8kの場合、2 * 24k = 48k、(8 - 1)* 8k = 56kとなり、このとき48k ≤ 56kであるため、エラーは発生しません。これを満たさない場合はエラーが発生します。

ssl_ciphers設定の説明

ssl_ciphers暗号スイートを設定する際、形式はOpenSSLで使用する形式と一致させる必要があります。アルゴリズムリストは1つまたは複数の

<cipher strings>とし、複数のアルゴリズムの間は「:」で区切ります。「!」はこのアルゴリズムが有効になっていないことを表します。「+」はこのアルゴリズムの配置順を最後にすることを表します。デフォルトで強制的に無効化される暗号化アルゴリズムは、

!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5:!PSK:!DHEです。デフォルト値:

ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-CHACHA20-POLY1305:kEDH+AESGCM:ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA:ECDHE-ECDSA-AES128-SHA:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA:ECDHE-ECDSA-AES256-SHA:AES128-GCM-SHA256:AES256-GCM-SHA384:AES128:AES256:AES:HIGH:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5:!PSK:!DHE:3DES;

パラメータ範囲:

ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-CHACHA20-POLY1305:kEDH+AESGCM:ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA:ECDHE-ECDSA-AES128-SHA:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA:ECDHE-ECDSA-AES256-SHA:ECDH-ECDSA-AES128-SHA256:ECDH-RSA-AES256-SHA:ECDH-ECDSA-AES256-SHA:SRP-DSS-AES-256-CBC-SHA:SRP-AES-128-CBC-SHA:ECDH-RSA-AES128-SHA256:DH-RSA-AES128-SHA256:DH-RSA-CAMELLIA128-SHA:DH-DSS-AES256-GCM-SHA384:DH-RSA-AES256-SHA256:AES256-SHA256:SEED-SHA:CAMELLIA256-SHA:ECDH-RSA-AES256-SHA384:ECDH-ECDSA-AES128-GCM-SHA256:DH-RSA-AES128-SHA:DH-RSA-AES128-GCM-SHA256:DH-DSS-AES128-SHA:ECDH-RSA-AES128-SHA:DH-DSS-CAMELLIA256-SHA:SRP-AES-256-CBC-SHA:DH-DSS-AES128-SHA256:SRP-RSA-AES-256-CBC-SHA:ECDH-ECDSA-AES256-GCM-SHA384:ECDH-RSA-AES256-GCM-SHA384:DH-DSS-AES256-SHA256:ECDH-ECDSA-AES256-SHA384:AES128-SHA:DH-DSS-AES128-GCM-SHA256:AES128-SHA256:DH-RSA-SEED-SHA:ECDH-ECDSA-AES128-SHA:IDEA-CBC-SHA:AES128-GCM-SHA256:DH-RSA-CAMELLIA256-SHA:CAMELLIA128-SHA:DH-RSA-AES256-GCM-SHA384:SRP-RSA-AES-128-CBC-SHA:SRP-DSS-AES-128-CBC-SHA:ECDH-RSA-AES128-GCM-SHA256:DH-DSS-CAMELLIA128-SHA:DH-DSS-SEED-SHA:AES256-SHA:DH-RSA-AES256-SHA:kEDH+AESGCM:AES256-GCM-SHA384:DH-DSS-AES256-SHA:HIGH:AES128:AES256:AES:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5:!PSK:!DHE

CLBカスタム設定の例

1. CLBコンソールにログインし、左側ナビゲーションバーでカスタム設定をクリックします。

2. 「カスタム設定」ページトップでリージョンを選択し、新規作成をクリックします。

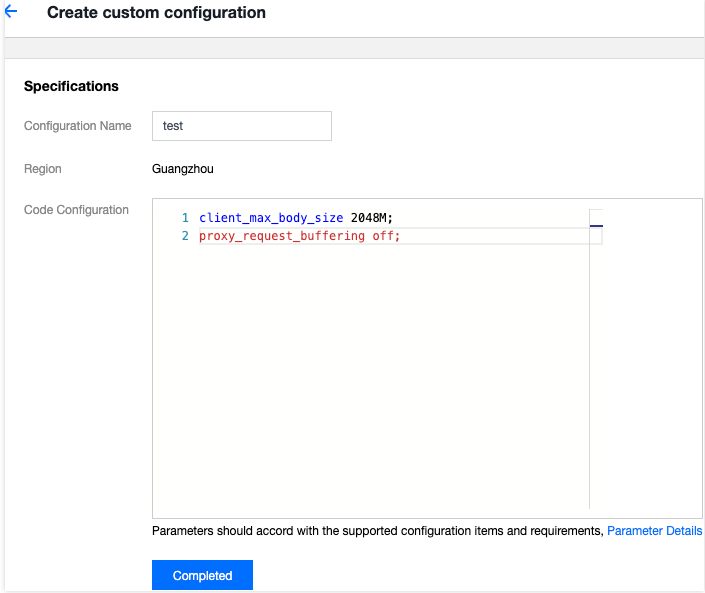

3. 「カスタム設定の新規作成」ページで設定名とコード設定項目を入力します。コード設定項目の末尾は

;とします。設定完了後、完了をクリックします。

4. 「カスタム設定」ページに戻り、右側操作バーでインスタンスにバインドをクリックします。

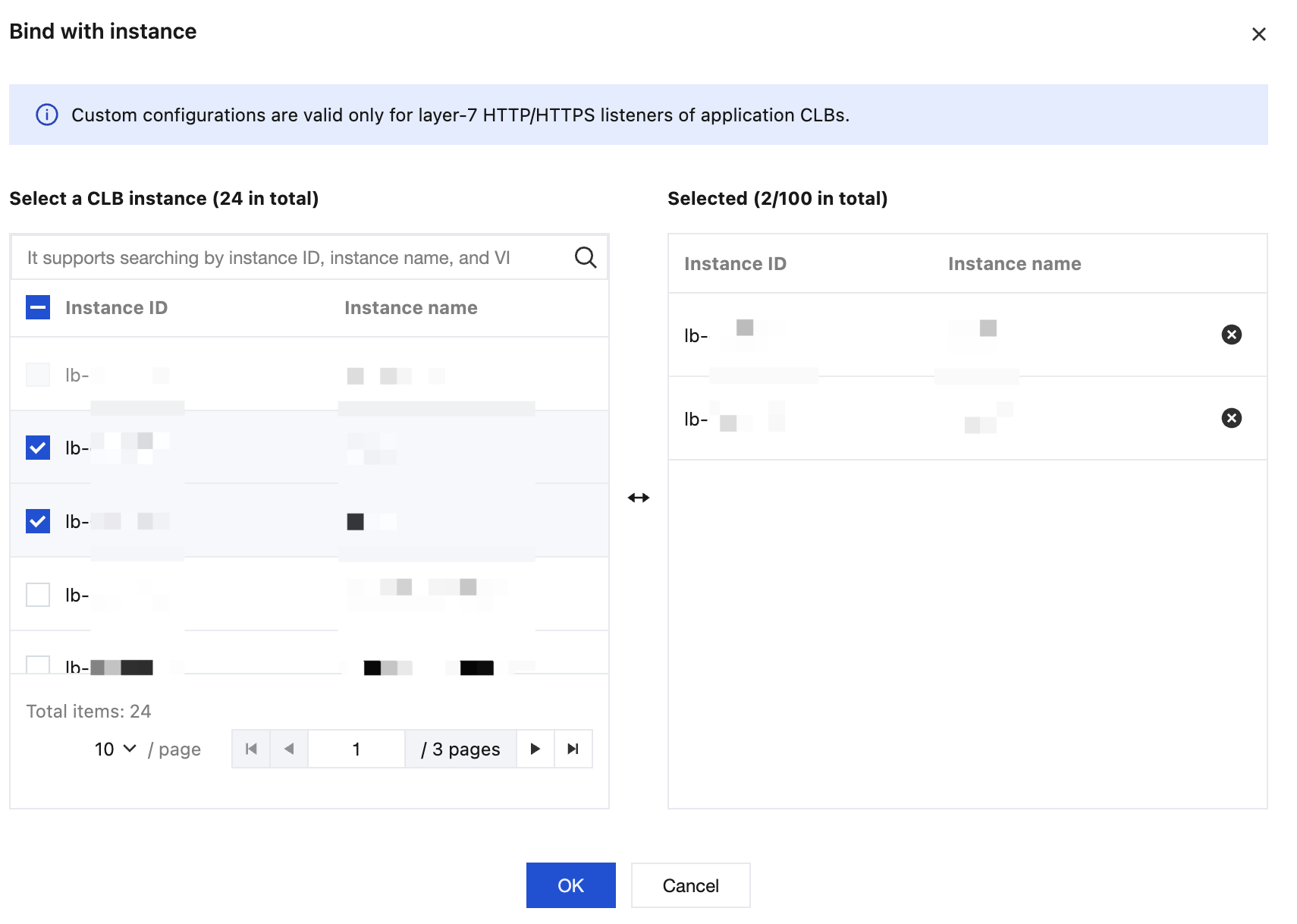

5. ポップアップした「インスタンスにバインド」ダイアログボックスでバインドしたいCLBインスタンスを選択し、送信をクリックします。

6. インスタンスをバインドした後、「カスタム設定」ページで、先ほど設定したカスタム設定IDをクリックして詳細ページに進み、インスタンスのバインドタブをクリックすると、先ほどバインドしたCLBインスタンスを確認できます。

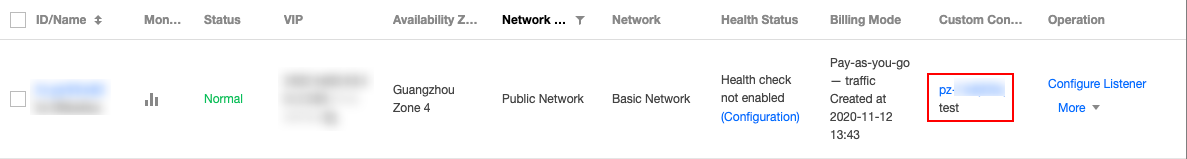

7. (オプション)インスタンスをバインドした後、インスタンスのリストページで対応するカスタム設定情報を検索することもできます。

説明:

リストページに「カスタム設定のバインド」列が表示されていない場合は、リストページ右上隅の

デフォルト設定コードの例:

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;client_header_timeout 60s;client_header_buffer_size 4k;client_body_timeout 60s;client_max_body_size 60M;keepalive_timeout 75s;add_header xxx yyy;more_set_headers "A:B";proxy_connect_timeout 4s;proxy_read_timeout 60s;proxy_send_timeout 60s;

フィードバック