IPアクセスの制限

Download

フォーカスモード

フォントサイズ

操作シナリオ

このドキュメントでは、カスタムポリシーを通じてサブアカウントのIPアクセスを制限する方法をご紹介します。設定が成功した後、サブアカウントは設定されたIPを通じてマスターアカウント配下のリソースを管理できるようになります、または、サブアカウントが設定されたIPを通じてマスターアカウント配下のリソースを管理することを拒否されます。

前提条件

操作手順

1. ポリシー管理ページに移動、左上の新規カスタムポリシー作成をクリックします。

2. ポップアップした作成方法選択ウィンドウで、ポリシージェネレーターによる作成をクリックし、サービスと操作の選択ページに移動します。

3. サービスと操作の選択ページで、以下の情報を追加します。

効果:必須項目、「許可」を選択します。「拒否」を選択した場合、ユーザーまたはユーザーグループは権限付与を受けることができません。

サービス:必須項目、追加する製品を選択します。

操作:必須項目、ご要望に応じて製品の権限を選択します。

リソース:必須項目です。リソース記述方法を参照の上、入力します。

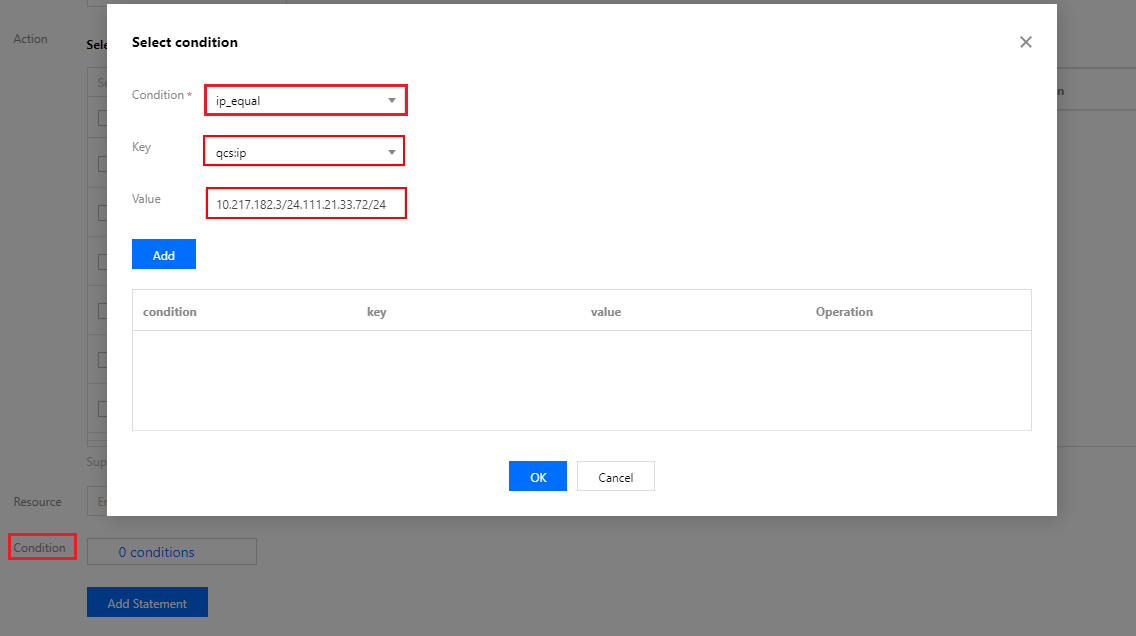

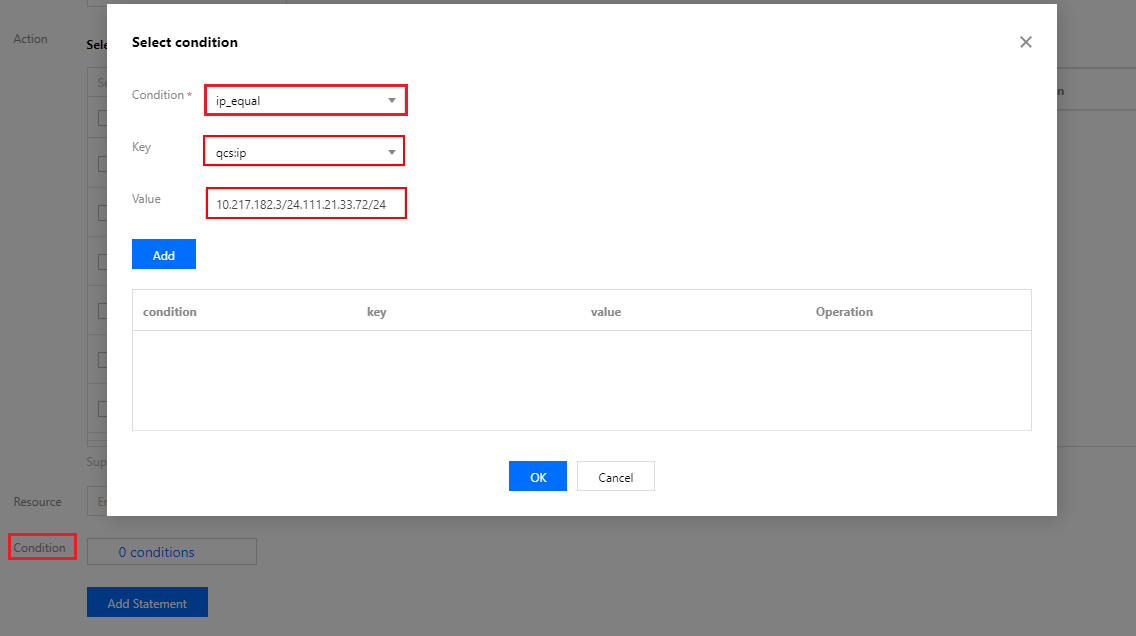

条件:ご要望に応じて条件を選択し、IPアドレスを入力します。複数の制限を追加できます。例えば、効果で「許可」を選択した場合、そのIPアドレスを使用するユーザーまたはグループのみが権限付与を受けることができます。

使用例

以下の例は、ユーザーが10.217.182.3/24または111.21.33.72/24のネットワークセグメントにいる場合にのみ、TencentCloud APIを呼び出してcos:PutObjectにアクセスできることを示しています。下図の通りです:

ポリシー構文は以下の通りです:

{"version": "2.0","statement": [{"effect": "allow","action": "cos:PutObject","resource": "*","condition": {"ip_equal": {"qcs:ip": ["10.217.182.3/24","111.21.33.72/24"]}}}]}

フィードバック