自定义规则( IP 黑白名单、区域封禁等)

Download

聚焦模式

字号

概述

如果您的站点需要自定义控制用户的访问策略,例如禁止指定地区用户访问、允许指定外部站点链接到本站内容、仅允许指定用户访问某些资源等。自定义规则支持根据单一规则匹配条件或者多个匹配条件进行组合匹配客户端请求,通过允许、拦截、重定向、返回自定义页面等方式来控制匹配的请求策略,可以帮助您的站点更加灵活地限制用户可访问的内容。

典型场景与使用方式

您可以根据不同场景选择适当的规则类型来保护您的站点。自定义规则分为下列类型:

基础访问管控:支持单一条件匹配请求,对命中的请求进行处置或观察,适用于简单场景下的防护处置,例如:配置访问 IP 黑白名单、Referer 黑名单、UA 黑白名单或地域限制。

精确匹配规则:支持多个条件组合匹配请求,对命中的请求进行处置或观察,适用于复杂场景下的防护配置,例如:指定路径下文件仅允许指定用户访问。

托管定制策略:由腾讯安全专家定制的策略,不支持控制台调整策略。详情请参见 托管定制规则。

说明:

当存在多条相同类型规则时,规则生效优先级如下:

1. 基础访问管控内的规则,当请求匹配多条规则时,此时将按照处置方式顺序执行:观察 > 拦截。

2. 精确匹配规则将按优先级自高到低(优先级数值从小到大)执行;

3. 自定义规则与其他 Web 防护能力之间的规则优先级顺序,详情请参见 Web 防护请求处理顺序。

基础访问管控

示例场景一:仅允许特定国家/地区访问

为遵守指定业务地区的法规要求,如果当前业务仅允许来自非中国大陆地区的访问,您可能需要限制访客来源区域。对于这类场景,您可以通过基础访问管控中的区域管控规则来实现。操作步骤如下:

1. 登录 边缘安全加速平台 EO 控制台,在左侧菜单栏中,进入服务总览,单击网站安全加速内需配置的站点。

2. 单击安全防护 > Web 防护。默认为站点级防护策略,若需为当前站点下特定域名配置差异化的防护策略,请进入域名级防护策略 Tab,单击相应域名进入域名级防护策略配置页,后续步骤一致。

3. 定位到自定义规则卡片,单击基础访问管控中的添加规则。

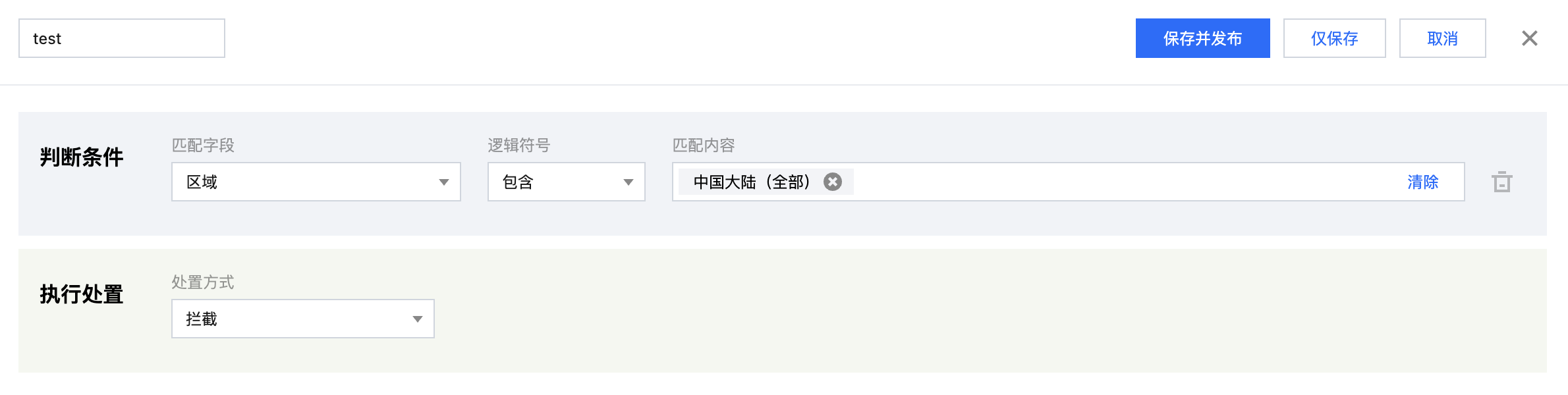

4. 填写规则名称,配置判断条件及执行处置。以示例场景为例,可配置匹配字段为区域,当区域包含中国大陆(全部)时,处置方式为拦截。

5. 单击保存并发布后,规则将部署生效。此时,客户端访问 IP 若来自中国大陆,则不允许访问该网站。

示例场景二:配置 Referer 控制外部站点访问

说明:

建议使用通配符方式匹配指定域名 URI,例如:

https://www.example.com*,可覆盖该域名根路径及其所有页面。为防止未授权站点通过链接访问资源,可使用基础访问管控中的 Referer 管控规则,拦截来自未授权来源的请求。例如:站点服务

https://www.myexample.com 需要放行通过广告合作方 https://ads.example.com/ads-link 的链接访问的请求,同时拒绝通过其他站点链接访问内容。操作步骤如下:1. 登录 边缘安全加速平台 EO 控制台,在左侧菜单栏中,进入服务总览,单击网站安全加速内需配置的站点。

2. 单击安全防护 > Web 防护。默认为站点级防护策略,单击域名级防护策略 Tab,在域名级防护策略中,单击目标域名进入目标域名防护策略配置界面,例如:

www.myexample.com。3. 定位到自定义规则卡片,单击基础访问管控中的添加规则。

4. 填写规则名称,配置判断条件及执行处置。以示例场景为例,可配置匹配字段为 Referer,当 Referer 通配符不匹配

https://www.myexample.com* 或 https://ads.example.com/ads-link*时,处置方式为拦截。

5. 单击保存并发布后,规则将部署生效。

示例场景三:配置 URL 访问限制

当业务中存在敏感目录或资源时,可使用基础访问管控中的 URL 管控规则,拦截未授权访问。例如:禁止外部访问

/admin/*或/config/*.json目录。操作步骤如下:1. 登录 边缘安全加速平台 EO 控制台,在左侧菜单栏中,进入服务总览,单击网站安全加速内需配置的站点。

2. 单击安全防护 > Web 防护。默认为站点级防护策略,单击域名级防护策略 Tab,在域名级防护策略中,单击目标域名进入目标域名防护策略配置界面,例如:

www.myexample.com。3. 定位到自定义规则卡片,单击基础访问管控中的添加规则。

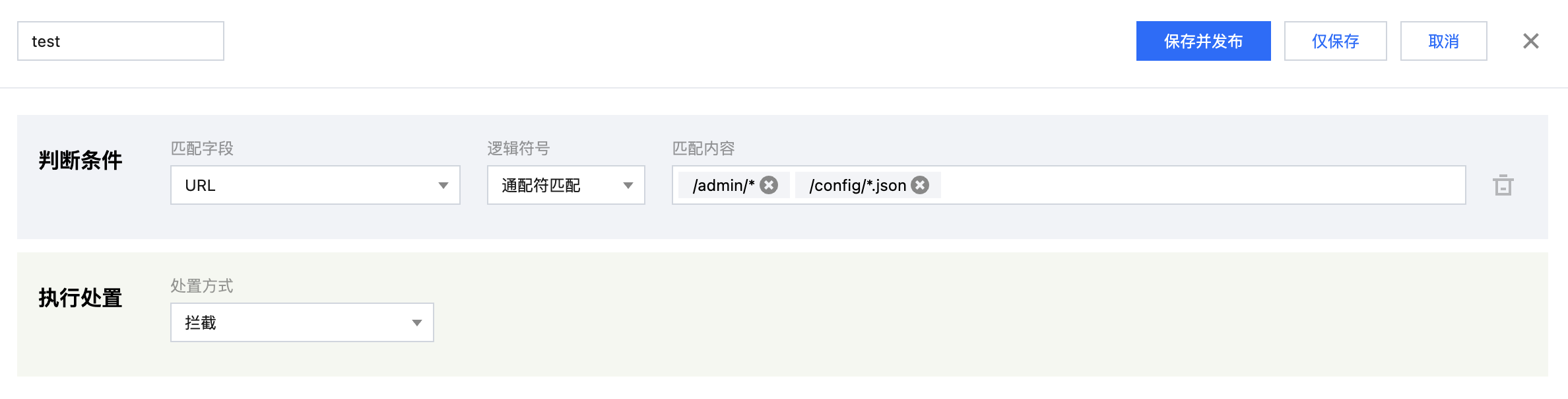

4. 填写规则名称,配置判断条件及执行处置。以示例场景为例,可配置匹配字段为 URL,当请求 URL 通配符匹配

/admin/*或/config/*.json时,处置方式为拦截。其中:使用

*匹配零个或多个字符,使用?匹配单个字符。https://www.myexample.com*可匹配https://www.myexample.com、https://www.myexample.com/、https://www.myexample.com/index.html、https://www.myexample.com/news?id=1等请求来源。https://ads.example.com/ads-link*可匹配https://ads.example.com/ads-link、https://ads.example.com/ads-link/、https://ads.example.com/ads-link?campaign=123等请求来源。

5. 单击保存并发布后,规则将部署生效。

示例场景四:配置 IP 黑名单

当您于指标分析或 Web 安全分析中定位到可疑的异常客户端 IP,可使用基础访问管控中的客户端 IP 管控规则,拦截异常客户端 IP 的访问请求。例如:禁止网段

2.2.2.0/24 与单个 IP 1.1.1.1 访问。操作步骤如下:1. 登录 边缘安全加速平台 EO 控制台,在左侧菜单栏中,进入服务总览,单击网站安全加速内需配置的站点。

2. 单击安全防护 > Web 防护。默认为站点级防护策略,单击域名级防护策略 Tab,在域名级防护策略中,单击目标域名进入目标域名防护策略配置界面,例如:

www.myexample.com。3. 定位到自定义规则卡片,单击基础访问管控中的添加规则。

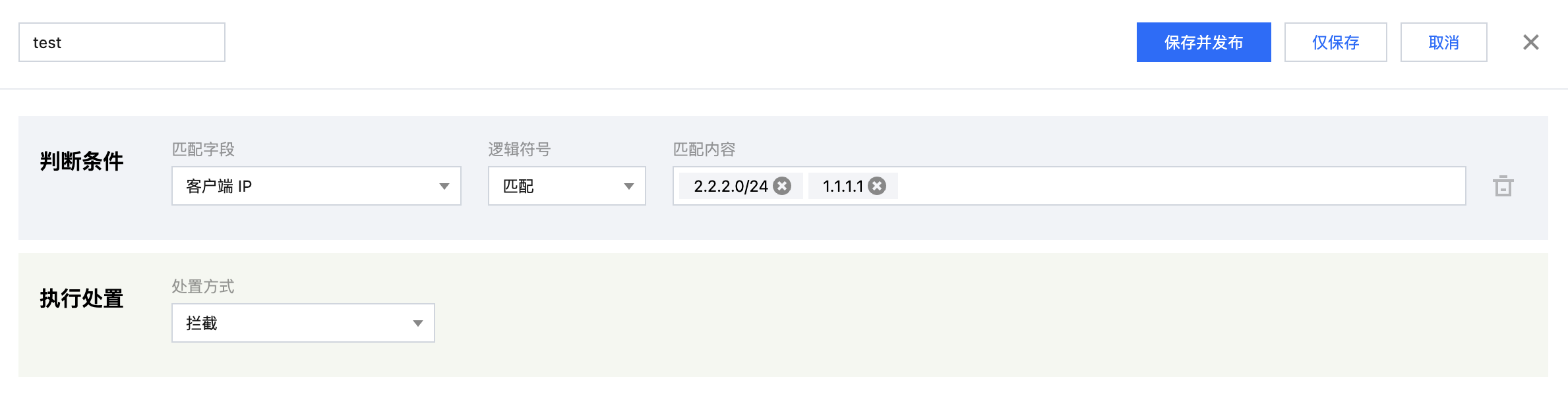

4. 填写规则名称,配置判断条件及执行处置。以示例场景为例,可配置匹配字段为客户端 IP,当客户端 IP 等于

2.2.2.0/24或1.1.1.1时,处置方式为拦截。其中,网段2.2.2.0/24表示从2.2.2.0到2.2.2.255的所有 IP。

5. 单击保存并发布后,规则将部署生效。

示例场景五:配置 User-Agent 黑名单

当您在指标分析或 Web 安全分析定位到可疑的异常 User-Agent,您可以使用基础访问管控中的 User-Agent 管控规则,拦截携带异常 User-Agent 的请求。例如:在指标分析 Top User-Agent 中观测到大量

curl/请求(如curl/7.61.1、curl/8.7.1),以及来自爬虫的 User-Agent(如 Mozilla/5.0 AppleWebKit/537.36 (KHTML, like Gecko; compatible; GPTBot/1.2; +https://openai.com/gptbot)),不符合业务的正常访问方式,需禁止访问。操作步骤如下:1. 登录 边缘安全加速平台 EO 控制台,在左侧菜单栏中,进入服务总览,单击网站安全加速内需配置的站点。

2. 单击安全防护 > Web 防护。默认为站点级防护策略,单击域名级防护策略 Tab,在域名级防护策略中,单击目标域名进入目标域名防护策略配置界面,例如:

www.myexample.com。3. 定位到自定义规则卡片,单击基础访问管控中的添加规则。

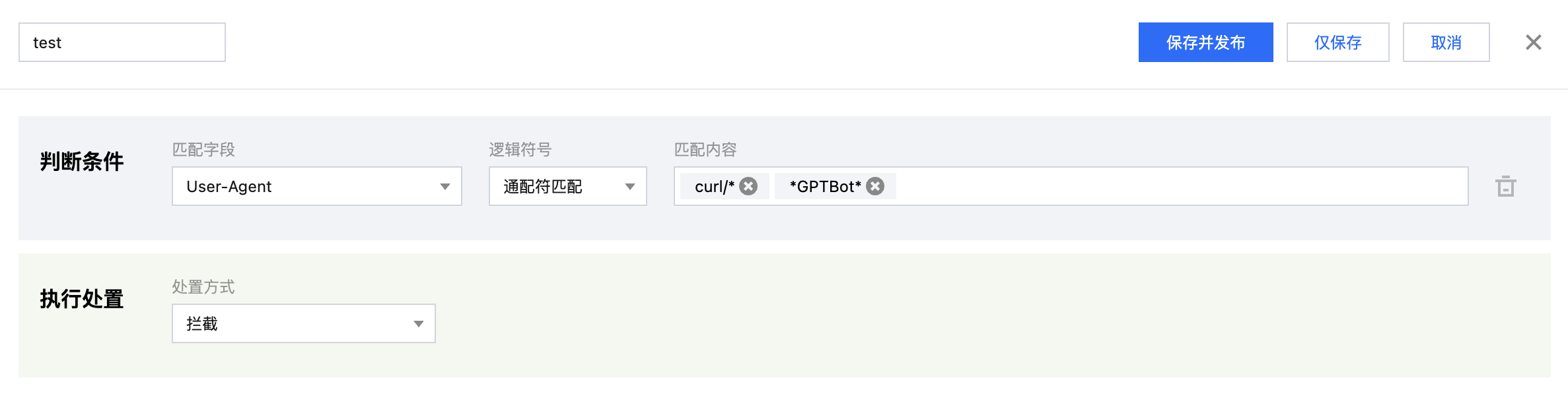

4. 填写规则名称,配置判断条件及执行处置。以示例场景为例,可配置匹配字段为 User-Agent ,当 User-Agent 通配符匹配

curl/*或*GPTBot*时,处置方式为拦截。其中:使用

*匹配多个字符,使用?匹配单个字符。curl/*可匹配curl/7.61.1、curl/8.7.1等。*GPTBot*可匹配任意包含 GPTBot 标识的 User-Agent,例如:Mozilla/5.0 AppleWebKit/537.36 (KHTML, like Gecko; compatible; GPTBot/1.2; +https://openai.com/gptbot)GPTBot/1.0CustomClient-GPTBot-Test

5. 单击保存后,规则将部署生效。

精确匹配规则

示例场景:精准控制站点敏感资源暴露面

如果您需要控制站点敏感资源(例如:后台管理页面)暴露面,仅允许特定客户端或指定网络访问。您可以使用精确匹配规则中的客户端 IP 匹配和请求 URL 匹配组合来实现。例如:当前站点域名

www.example.com 的管理后台登录地址路径为/adminconfig/login,该后台仅允许指定的客户端 IP 用户1.1.1.1 登录。操作步骤如下:1. 登录 边缘安全加速平台 EO 控制台,在左侧菜单栏中,进入服务总览,单击网站安全加速内需配置的站点。

2. 单击安全防护 > Web 防护。默认为站点级防护策略,单击域名级防护策略 Tab,在域名级防护策略中,单击目标域名进入目标域名防护策略配置界面,例如:

www.example.com。3. 定位到自定义规则卡片,单击精确匹配规则中的添加规则。

4. 进入添加规则页面,选择创建空白规则,填写规则名称,单击添加。

5. 配置判断条件及执行处置。以示例场景为例,可配置匹配字段为请求路径(Path)等于

/adminconfig/login且客户端 IP 不匹配1.1.1.1的用户,执行动作为拦截。说明:

处置优先级数值越低,优先级越高。当一个请求匹配多个规则时,以优先级高(数值低)的规则处置方式为准。

6. 单击保存并发布后,规则将部署生效。

相关参考

支持的匹配条件范围

防护规则类型 | 支持的匹配条件 |

基础访问管控 | 客户端 IP 区域 Referer User-Agent ASN URL |

精确匹配规则 | 请求域名(Host) 请求客户端 IP 请求客户端 IP(优先匹配 XFF 头部) 请求方式(Method) 请求 User-Agent 头部 会话 Cookie XFF 扩展头部 请求路径(Path) 自定义请求头部 请求 URL 请求来源(Referer ) 网络层协议 应用层协议 请求正文 JA3 指纹 JA4 指纹 |

支持的处置方式

防护规则类型 | 支持的处置方式 |

基础访问管控 | 观察 拦截 |

精确匹配规则 | 放行 拦截 观察 IP 封禁 使用自定义响应内容注 重定向至 URL JavaScript 挑战 |

说明:

注:

您可以为单条自定义规则(仅支持精确匹配规则)配置返回自定义响应内容处置方式。响应匹配该条规则的请求时,EdgeOne 将返回您指定的页面和状态码。您也可以使用 自定义响应页面 配置,指定全部自定义规则在拦截请求时使用的页面和状态码。

文档反馈