COSルート証明書更新のお知らせ

Download

フォーカスモード

フォントサイズ

背景

Mozillaトラストストアにおけるルート証明書信頼ポリシーの更新に伴い、全世界のすべてのCAの信頼されたルート証明書は、生成後最低でも15年ごとに交換が必要となり、期限を超えた信頼されたルート証明書はMozillaによって段階的に信頼停止となります。2025年4月15日以降、GlobalSign R1旧ルート証明書はMozillaブラウザで信頼されなくなります。

この影響を受け、GlobalSign社は旧ルート体系(R1)によるTLS/SSL証明書の発行を段階的に停止し、FirefoxブラウザでTLS/SSL証明書が引き続き信頼されるよう、新ルート体系(R3)によるTLS/SSL証明書の発行を開始します。

お知らせ

Tencent Cloud Object Storage(COS)のドメイン名はGlobalSignが発行した証明書を使用しています。ユーザーリクエストへの影響を防ぐため、COSはドメイン証明書の順次更新を計画しています。変更計画は以下の通りです。

2025年4月15日までに、COS証明書はクロス証明書に置き換えられます。クロス証明書はR1旧ルート証明書とR3新ルート証明書の両方と互換性があり、ユーザーリクエストへの影響を可能な限り防ぎます。

ただし、クロス証明書は順次有効期限を迎えるため、R1旧ルート証明書は最終的に廃止されます。その際、R3新ルート証明書を使用するクライアントのみが正常にリクエスト可能となり、R1旧ルート証明書を使用するクライアントはリクエストに失敗します。そのため、できるだけ早く新ルート証明書をお使いの「信頼されたルート証明書ストア」に追加することを推奨します。

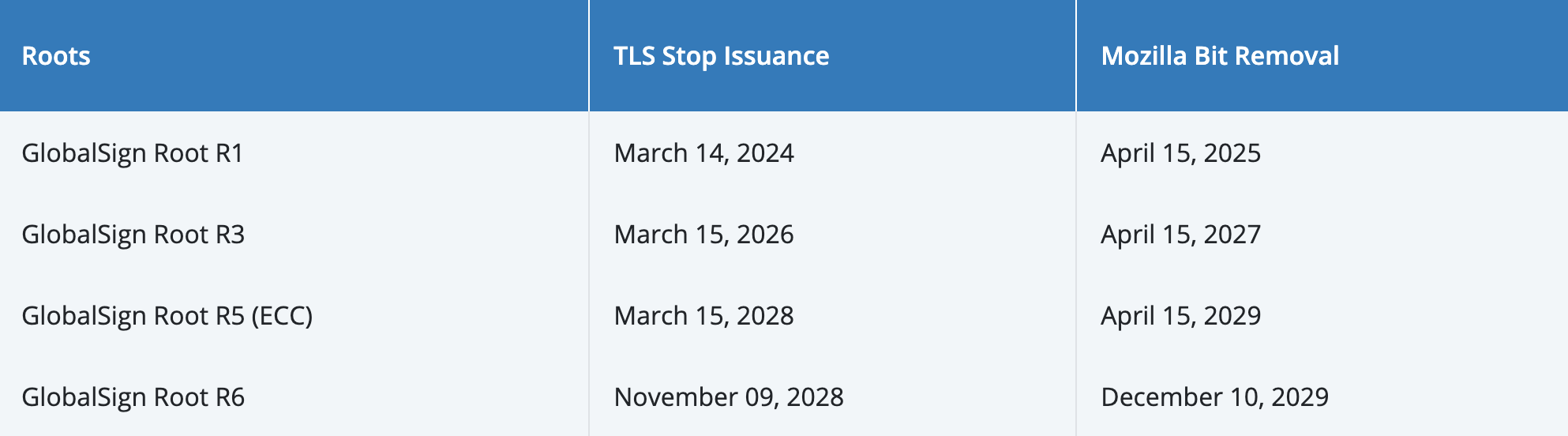

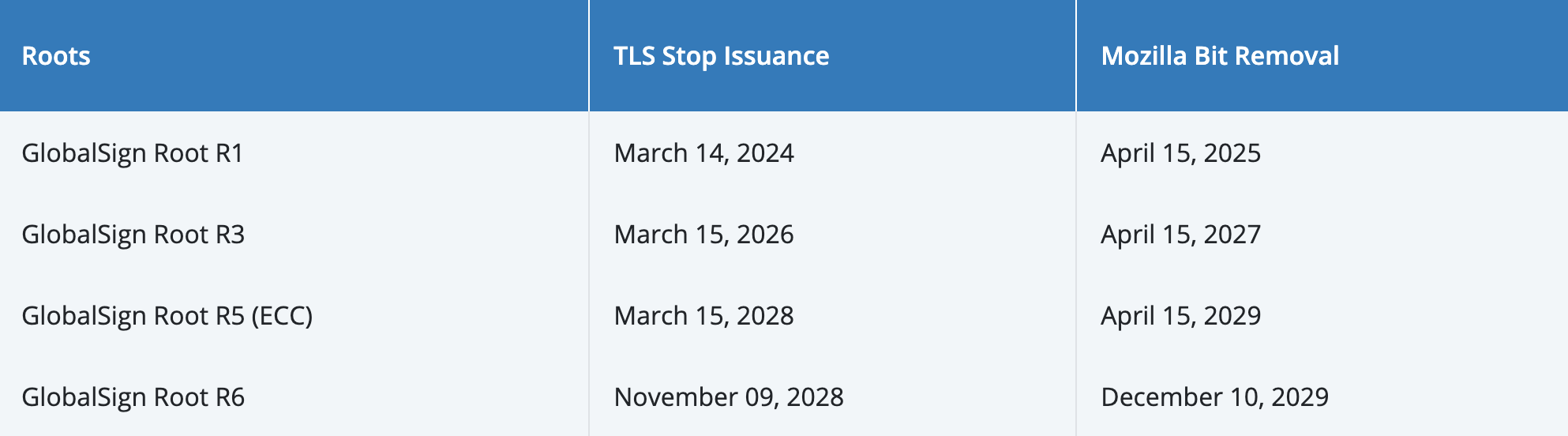

長期的には、GlobalSign R3新ルート証明書も2027年4月15日にMozillaでの信頼が停止され、2029年3月18日に最終的に有効期限切れとなります。長期的な安全性と互換性を考慮し、クライアント側で適時にルート証明書をアップグレードすると同時に、GlobalSign R1、R3、R6、R46など、既知の信頼できるすべての権威ルート証明書がルート証明書リストに含まれていることを確認することを推奨します(ルート証明書リストはGlobalSignルート証明書をご参照ください)。

ユーザー側での対応

1. ルート証明書リストにGlobalSign R3新ルート証明書が既に存在するかどうかを確認してください。

当該ルート証明書が存在しない場合は、できるだけ早く新ルート証明書をお使いの「信頼されたルート証明書ストア」に追加してください。

2. 権威あるルート証明書がすべて「信頼されたルート証明書ストア」に統合されていることを確認してください。

長期的な安全性と互換性を考慮し、既知の信頼できるすべての権威ルート証明書をあらかじめクライアントの「信頼されたルート証明書ストア」に統合しておくことを推奨します。これにより、将来的な証明書の信頼チェーンの問題による接続失敗やセキュリティ警告を回避できます。

3. サービス監視への注視。

クロス証明書はR1旧ルート証明書とR3新ルート証明書の両方と互換性があるため、理論上はユーザーリクエストに影響しません。しかし、お客様ごとの呼び出し環境の違いにより、予期せぬ状況が発生する可能性があります。サービス監視アラートにご注意いただくことを推奨します。お客様の業務に関係がない場合は無視していただいて構いません。

フィードバック