콘솔 예시

Download

포커스 모드

폰트 크기

CAM 정책을 통해 사용자에게 CDB 콘솔에서 특정 리소스에 대한 조회 및 사용 권한을 부여할 수 있습니다. 이 예시는 사용자가 콘솔에서 특정 정책을 사용할 수 있도록 설정하는 방법에 관해 설명합니다.

CDB의 전체 읽기/쓰기 정책

사용자에게 CDB 인스턴스에 대한 생성 및 관리 권한을 부여할 경우, 해당 사용자에게 QcloudCDBFullAccess 정책을 사용할 수 있습니다.

QcloudCDBFullAccess: 이 정책은 TencentDB for MySQL 인스턴스에 대한 전체 읽기/쓰기 권한을 부여하며, MySQL 및 관련 보안 그룹, 모니터링, 사용자 그룹, 백업, VPC, KMS 권한을 포함합니다. TencentDB for MySQL 인스턴스를 완전히 관리·운영해야 하는 사용자에게 적합합니다.

정책 구문은 아래와 같습니다.

{"version": "2.0","statement": [{"action": ["cdb:*"],"resource": "*","effect": "allow"},{"action": ["vpc:*"],"resource": "*","effect": "allow"},{"action": ["cvm:*"],"resource": "qcs::cvm:::sg/*","effect": "allow"},{"action": ["cos:*"],"resource": "*","effect": "allow"},{"effect": "allow","action": "monitor:*","resource": "*"},{"action": ["kms:CreateKey","kms:GenerateDataKey","kms:Decrypt","kms:ListKey"],"resource": "*","effect": "allow"}]}

위 정책은 CAM 정책으로 CDB, VPC, 보안 그룹, COS, KMS, Monitor의 모든 리소스에 대한 권한을 사용자에게 부여합니다.

CDB의 읽기 전용 정책

사용자가 클라우드 데이터베이스 인스턴스 정보와 데이터를 조회할 수 있는 권한만 갖고 생성, 삭제 및 수정 권한은 갖지 않도록 하려면 QcloudCDBInnerReadOnlyAccess 정책을 해당 사용자에게 적용할 수 있습니다.

QcloudCDBInnerReadOnlyAccess: 이 정책은 TencentDB for MySQL 인스턴스에 대한 읽기 전용 권한을 부여합니다. TencentDB for MySQL 인스턴스 정보와 데이터를 조회만 할 수 있고, 생성·삭제·수정·구성 변경은 불가능한 사용자에게 적합합니다. 예: 재무 또는 감사 담당자(데이터베이스 리소스 사용 현황과 비용은 확인해야 하지만 인스턴스를 수정할 수 없는 경우).

설명:

CDB의 읽기 전용 정책 설정을 권장합니다.

정책 구문은 아래와 같습니다.

{"version": "2.0","statement": [{"action": ["cdb:Describe*"],"resource": "*","effect": "allow"}]}

CDB 관련 리소스의 읽기 전용 정책

사용자에게 CDB 인스턴스에 대한 생성, 삭제, 수정 권한 없이 인스턴스 및 관련 리소스(VPC, 보안 그룹, COS, Monitor) 조회 권한만 부여할 경우, 해당 사용자에게 QcloudCDBReadOnlyAccess 정책을 사용할 수 있습니다.

QcloudCDBReadOnlyAccess: 이 정책은 TencentDB for MySQL 관련 리소스에 대한 읽기 전용 권한을 부여합니다. 인스턴스 및 관련 리소스를 조회만 할 수 있고, 수정하거나 삭제할 수 없는 사용자에게 적합합니다. 예: 운영 모니터링 담당자(데이터베이스 상태와 모니터링 데이터만 확인하고 구성 수정은 필요 없는 경우), 개발자(데이터베이스 정보만 조회하지만 인스턴스 구성을 변경할 수 없는 경우).

정책 구문은 아래와 같습니다.

{"version": "2.0","statement": [{"action": ["cdb:Describe*"],"resource": "*","effect": "allow"},{"action": ["vpc:Describe*","vpc:Inquiry*","vpc:Get*"],"resource": "*","effect": "allow"},{"action": ["cvm:DescribeSecurityGroup*"],"resource": "*","effect": "allow"},{"action": ["cos:List*","cos:Get*","cos:Head*","cos:OptionsObject"],"resource": "*","effect": "allow"},{"effect": "allow","action": "monitor:*","resource": "*"}]}

위 정책은 CAM 정책으로 다음 작업에 대한 권한을 사용자에게 부여합니다.

CDB에서 'Describe'로 시작되는 모든 작업

VPC에서 'Describe', 'Inquiry', 'Get'으로 시작되는 모든 작업

보안 그룹에서 "DescribeSecurityGroup"으로 시작하는 모든 작업.

COS에서 'List', 'Get', 'Head', 'OptionsObject'로 시작되는 모든 작업

Monitor에 있는 모든 작업

사용자에게 리소스 레벨 이외의 API 인터페이스 작업 권한을 부여하는 정책

사용자에게 리소스 레벨 이외의 API 인터페이스에 대한 작업 권한을 부여할 경우, 해당 사용자에게 QcloudCDBProjectToUser 정책을 사용할 수 있습니다.

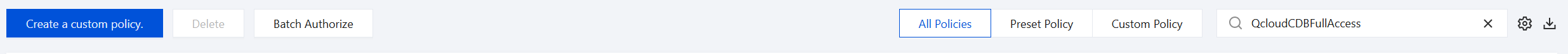

QcloudCDBProjectToUser: 이 정책은 TencentDB for MySQL 서브 계정에 대한 프로젝트 권한을 부여하며, 사용자에게 리소스형 권한 레벨이 아닌 API 인터페이스의 조작 권한을 허용해야 하는 경우 적합합니다. 이 정책은 테스트 담당자 등에게 적합합니다. 정책 관리 페이지에서 오른쪽 상단 검색창에 QcloudCDBProjectToUser를 입력하면 해당 정책을 찾을 수 있습니다.

정책 구문은 아래와 같습니다.

{"version": "2.0","statement": [{"action": ["cdb:BalanceRoGroupLoad","cdb:CancelBatchOperation","cdb:CreateBatchJobFiles","cdb:CreateDBInstance","cdb:CreateDBInstanceHour","cdb:CreateMonitorTemplate","cdb:CreateParamTemplate","cdb:DeleteBatchJobFiles","cdb:DeleteMonitorTemplate","cdb:DeleteParamTemplate","cdb:DescribeBatchJobFileContent","cdb:DescribeBatchJobFiles","cdb:DescribeBatchJobInfo","cdb:DescribeProjectSecurityGroups","cdb:DescribeDefaultParams","cdb:DescribeMonitorTemplate","cdb:DescribeParamTemplateInfo","cdb:DescribeParamTemplates","cdb:DescribeRequestResult","cdb:DescribeRoGroupInfo","cdb:DescribeRoMinScale","cdb:DescribeTasks","cdb:DescribeUploadedFiles","cdb:ModifyMonitorTemplate","cdb:ModifyParamTemplate","cdb:ModifyRoGroupInfo","cdb:ModifyRoGroupVipVport","cdb:StopDBImportJob","cdb:UploadSqlFiles"],"effect": "allow","resource": "*"}]}

사용자에게 특정 CDB 작업 권한을 부여하는 정책

특정 TencentDB for MySQL 인스턴스에 대한 조작 권한을 사용자에게 부여하려면 다음 정책을 해당 사용자와 연결할 수 있습니다. 이 정책은 사용자가 ID가 cdb-xxx이고 광저우 리전에 있는 TencentDB for MySQL 인스턴스에 대한 조작 권한을 갖도록 허용합니다.

{"version": "2.0","statement": [{"action": "cdb:*","resource": "qcs::cdb:ap-guangzhou::instanceId/cdb-xxx","effect": "allow"}]}

사용자에게 일괄 CDB 작업 권한을 부여하는 정책

일괄 TencentDB for MySQL 인스턴스에 대한 조작 권한을 사용자에게 부여하려면 다음 정책을 해당 사용자와 연결할 수 있습니다. 이 정책은 사용자가 ID가 cdb-xxx, cdb-yyy인 광저우 리전의 TencentDB for MySQL 인스턴스와 ID가 cdb-zzz인 베이징 리전의 TencentDB for MySQL 인스턴스에 대한 조작 권한을 갖도록 허용합니다.

{"version": "2.0","statement": [{"action": "cdb:*","resource": ["qcs::cdb:ap-guangzhou::instanceId/cdb-xxx", "qcs::cdb:ap-guangzhou::instanceId/cdb-yyy", "qcs::cdb:ap-beijing::instanceId/cdb-zzz"],"effect": "allow"}]}

사용자에게 특정 리전 CDB 작업 권한을 부여하는 정책

특정 리전의 TencentDB for MySQL 인스턴스에 대한 조작 권한을 사용자에게 부여하려면 다음 정책을 해당 사용자와 연결할 수 있습니다. 이 정책은 사용자가 광저우 리전에 있는 TencentDB for MySQL 인스턴스에 대한 조작 권한을 갖도록 허용합니다.

{"version": "2.0","statement": [{"action": "cdb:*","resource": "qcs::cvm:ap-guangzhou::*","effect": "allow"}]}

사용자 정의 정책

사전 설정 정책이 원하는 정책을 충족하지 못할 경우 사용자 정의 정책을 생성할 수 있습니다. 리소스에 따른 권한 부여 시, 리소스 레벨의 권한을 지원하지 않는 CDB API 작업에 대해서도 해당 작업에 대한 사용 권한을 부여할 수 있습니다. 단, 정책 명령의 리소스 엘리먼트는 반드시 *로 지정해야 합니다.

사용자 정의 정책 구문은 아래와 같습니다.

{"version": "2.0","statement": [{"action": ["Action"],"resource": "Resource","effect": "Effect"}]}

Action에서 허용 또는 거부할 작업으로 변경합니다.

Resource에서 권한을 부여할 구체적인 리소스로 변경합니다.

Effect에서 허용 또는 거부로 변경합니다.

관련 문서

CAM(Cloud Access Management)의 정의는 CAM 개요를 참고하십시오.

구체적인 권한 부여 방법은 정책 생성기를 통한 사용자 정의 정책 생성 또는 정책 구문을 통한 사용자 정의 정책 생성을 참고하십시오.

피드백